В своей деятельности предприятия любой формы собственности руководствуются нормами федеральных законов Российской Федерации и правовых актов отраслевого и регионального уровней.

С учетом специфики деятельности на основе базовых законов разрабатываются внутренние положения, с которыми должны быть ознакомлены сотрудники.

По сути, локальные правовые акты конкретизируют обязанности, требования, правила доступа к сведениям, распространение или уничтожение которых может отрицательно сказаться на деловой репутации предприятия.

Разберемся с пакетом документации по информационной безопасности, направленной на обеспечение сохранности данных.

Требования закона к комплектности и содержанию локальных актов по информационной безопасности

Гарантировать целостность данных и предотвратить их потерю позволяет комплексный подход к решению проблем сохранности конфиденциальных сведений, когда наряду с применением технологических средств проводятся организационные мероприятия.

Руководители, перед тем как определиться с политикой информационной безопасности, должны установить потенциальные угрозы, которые возникают в процессе разработки, использования, передачи ценных сведений.

Точного списка внутренних документов для организации работ по защите информации в законодательных актах нет. Поэтому перечни отличаются в зависимости от вида деятельности компании.

Выделим документы, устанавливающие порядок проведения мероприятий с целью защиты данных, наличие которых поможет избежать неприятностей при проверках обеспечения безопасности различными контролирующими органами. Их можно подготовить по шаблонам, конкретизируя нюансы, связанные с деятельностью компании.

1. Положения:

- о защите персональных, секретных, конфиденциальных сведений;

- о правилах пользования внутренней информационной сетью, использования интернет-ресурсов.

2. Распоряжения:

- о назначении ответственных лиц по обеспечению безопасности обработки персональных данных;

- о правилах хранения электронных и бумажных носителей ценных сведений, определения порядка допуска к ним;

- о создании комиссии, которая занимается классификацией системы и присваивает ей соответствующий класс защиты.

3. Должностные инструкции специалистов, ответственных за программное обеспечение, работу технических средств, контролирующих доступность сведений.

4. Модель угроз безопасности, составленную на основе анализа.

5. Утвержденный список лиц с доступом к информации, имеющей стратегическое значение.

6. Правила:

- проведения процедуры идентификации пользователей;

- установки (инсталляции) программного обеспечения;

- резервирования баз данных, их восстановления при возникновении нештатных ситуаций.

7. Формы журналов учета:

- приема/выдачи съемных носителей данных;

- технических средств для обработки и передачи информации;

- проведения инструктажей по вопросам защиты данных, безопасного пользования персональными компьютерами;

- тестирования средств, обеспечивающих конфиденциальность, защиту информации;

- плановых мероприятий, проводимых с целью предотвращения хищений, несанкционированного доступа к секретной информации, выявления потенциальных угроз.

Опционально в организации должны быть локальные документы по обработке, использованию и хранению персональных данных (на основе ФЗ № 152), по использованию криптографических средств для защиты системы.

Чтобы документы внутреннего пользования действительно помогали обеспечивать надежную работу системы, важно, чтобы их разрабатывали при участии ИБ-специалистов.

16.06.2020

В России действуют законы, где описано, как правильно работать с информацией: кто отвечает за ее сохранность, как ее собирать, обрабатывать, хранить и распространять. Стоит знать их, чтобы случайно что-нибудь не нарушить.

Мы собрали для вас пять основных ФЗ о защите информации и информационной безопасности и кратко рассказали их ключевые моменты.

149-ФЗ «Об информации, информационных технологиях и о защите информации»

149-ФЗ — главный закон об информации в России. Он определяет ключевые термины, например, говорит, что информация — это любые данные, сведения и сообщения, представляемые в любой форме. Также там описано, что такое сайт, электронное сообщение и поисковая система. Именно на этот закон и эти определения нужно ссылаться при составлении документов по информационной безопасности.

В 149-ФЗ сказано, какая информация считается конфиденциальной, а какая — общедоступной, когда и как можно ограничивать доступ к информации, как происходит обмен данными. Также именно здесь прописаны основные требования к защите информации и ответственность за нарушения при работе с ней.

Ключевые моменты закона об информационной безопасности:

- Нельзя собирать и распространять информацию о жизни человека без его согласия.

- Все информационные технологии равнозначны — нельзя обязать компанию использовать какие-то конкретные технологии для создания информационной системы.

- Есть информация, к которой нельзя ограничивать доступ, например сведения о состоянии окружающей среды.

- Некоторую информацию распространять запрещено, например ту, которая пропагандирует насилие или нетерпимость.

- Тот, кто хранит информацию, обязан ее защищать, например, предотвращать доступ к ней третьих лиц.

- У государства есть реестр запрещенных сайтов. Роскомнадзор может вносить туда сайты, на которых хранится информация, запрещенная к распространению на территории РФ.

- Владелец заблокированного сайта может удалить незаконную информацию и сообщить об этом в Роскомнадзор — тогда его сайт разблокируют.

152-ФЗ «О персональных данных»

Этот закон регулирует работу с персональными данными — личными данными конкретных людей. Его обязаны соблюдать те, кто собирает и хранит эти данные. Например, компании, которые ведут базу клиентов или сотрудников. Мы подробно рассматривали этот закон в отдельной статье «Как выполнить 152-ФЗ о защите персональных данных и что с вами будет, если его не соблюдать»

Ключевые моменты закона:

- Перед сбором и обработкой персональных данных нужно спрашивать согласие их владельца.

- Для защиты информации закон обязывает собирать персональные данные только с конкретной целью.

- Если вы собираете персональные данные, то обязаны держать их в секрете и защищать от посторонних.

- Если владелец персональных данных потребует их удалить, вы обязаны сразу же это сделать.

- Если вы работаете с персональными данными, то обязаны хранить и обрабатывать их в базах на территории Российской Федерации. При этом данные можно передавать за границу при соблюдении определенных условий, прописанных в законе — жесткого запрета на трансграничную передачу данных нет.

Серверы облачной платформы VK Cloud (бывш. MCS) находятся на территории РФ и соответствуют всем требованиям 152-ФЗ. В публичном облаке VKможно хранить персональные данные в соответствии с УЗ-2, 3 и 4. Для хранения данных с УЗ-2 и УЗ-1 также есть возможность сертификации, как в формате частного облака, так и на изолированном выделенном гипервизоре в ЦОДе VK.

При построении гибридной инфраструктуры для хранения персональных данных на платформе VK Cloud (бывш. MCS) вы получаете облачную инфраструктуру, уже соответствующую всем требованиям законодательства. При этом частный контур нужно аттестовать, в этом могут помочь специалисты VK, что позволит быстрее пройти необходимые процедуры.

98-ФЗ «О коммерческой тайне»

Этот закон определяет, что такое коммерческая тайна, как ее охранять и что будет, если передать ее посторонним. В нем сказано, что коммерческой тайной считается информация, которая помогает компании увеличить доходы, избежать расходов или получить любую коммерческую выгоду.

Ключевые моменты закона о защите информации компании:

- Обладатель информации сам решает, является она коммерческой тайной или нет. Для этого он составляет документ — перечень информации, составляющей коммерческую тайну.

- Некоторые сведения нельзя причислять к коммерческой тайне, например, информацию об учредителе фирмы или численности работников.

- Государство может затребовать у компании коммерческую тайну по веской причине, например, если есть подозрение, что компания нарушает закон. Компания обязана предоставить эту информацию.

- Компания обязана защищать свою коммерческую тайну и вести учет лиц, которым доступна эта информация.

- Если кто-то разглашает коммерческую тайну, его можно уволить, назначить штраф или привлечь к уголовной ответственности.

63-ФЗ «Об электронной подписи»

Этот закон касается электронной подписи — цифрового аналога физической подписи, который помогает подтвердить подлинность информации и избежать ее искажения и подделки. Закон определяет, что такое электронная подпись, какую юридическую силу она имеет и в каких сферах ее можно использовать.

Ключевые моменты закона:

- Для создания электронной подписи можно использовать любые программы и технические средства, которые обеспечивают надежность подписи. Вы не обязаны использовать для этого какое-то конкретное государственное ПО.

- Подписи бывают простые, усиленные неквалифицированные и усиленные квалифицированные. У них разные технические особенности, разные сферы применения и разный юридический вес. Самые надежные — усиленные квалифицированные подписи, они полностью аналогичны физической подписи на документе.

- Те, кто работает с квалифицированной подписью, обязаны держать в тайне ключ подписи.

- Выдавать электронные подписи и сертификаты, подтверждающие их действительность, может только специальный удостоверяющий центр.

187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации»

Этот закон касается компаний, которые работают в сферах, критически важных для жизни государства — таких, что сбой в их работе отразится на здоровье, безопасности и комфорте граждан России.

К таким сферам относится здравоохранение, наука, транспорт, связь, энергетика, банки, топливная промышленность, атомная энергетика, оборонная промышленность, ракетно-космическая промышленность, горнодобывающая промышленность, металлургическая промышленность и химическая промышленность. Также сюда относят компании, которые обеспечивают работу предприятий из этих сфер, например, предоставляют оборудование в аренду или разрабатывают для них ПО.

Если на предприятии из этой сферы будет простой, это негативно отразится на жизни всего государства. Поэтому к IT-инфраструктуре и безопасности информационных систем на этих предприятиях предъявляют особые требования.

Ключевые моменты закона об информационной безопасности критически важных структур:

- Для защиты критической инфраструктуры существует Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

- Объекты критически важной инфраструктуры обязаны подключиться к ГосСОПКА. Для этого нужно купить и установить специальное ПО, которое будет следить за безопасностью инфраструктуры компании.

- Одна из мер предупреждения — проверка и сертификация оборудования, ПО и всей инфраструктуры, которая используется на критически важных предприятиях.

- Субъекты критической информационной инфраструктуры обязаны сообщать об инцидентах в своих информационных системах и выполнять требования государственных служащих. Например, использовать только сертифицированное ПО.

- Все IT-системы критически важных предприятий должны быть защищены от неправомерного доступа и непрерывно взаимодействовать с ГосСОПКА.

- При разработке IT-инфраструктуры критически важные предприятия должны руководствоваться 239 приказом ФСТЭК. В нем прописаны основные требования к защите информации на таких предприятиях.

- Государство имеет право проверять объекты критически важной инфраструктуры, в том числе внепланово, например, после компьютерных инцидентов вроде взлома или потери информации.

Главные законы об информации и информационной безопасности

- 149-ФЗ об информационной безопасности — устанавливает основные права и обязанности, касающиеся информации и информационной безопасности.

- 152-ФЗ — описывает правила работы с персональными данными.

- 98-ФЗ — определяет, что относится к коммерческой тайне компаний.

- 68-ФЗ — дает определение электронной подписи и описывает, как и когда ее можно применять, какой юридической силой она обладает.

- 187-ФЗ — описывает правила защиты IT-инфраструктуры на предприятиях, работающих в сферах, критически важных для государства. К таким сферам относится здравоохранение, наука, оборона, связь, транспорт, энергетика, банки и некоторая промышленность.

Читать по теме:

- Как выполнить 152-ФЗ о защите персональных данных и что с вами будет, если его не соблюдать.

- Как защищают персональные данные в облаке.

- Что такое информационная безопасность и какие данные она охраняет.

- Westwing Russia: мы переехали из AWS в облако VK, чтобы предлагать российским клиентам все необходимое.

-

3 декабря – 1 мая

Универсиада «Ломоносов» по прикладной математике и информатике

-

20 декабря – 31 мая

Универсиада «Ломоносов» по политологии

-

10 января – 30 апреля

Универсиада МГУ «Ломоносов» по компьютерным наукам, теоретической и лазерной физике (Направление «Физика») 2022-2023 учебного года

-

16 января – 31 мая

Универсиада «Ломоносов» по международным отношениям 2022/2023 учебного года

-

24 марта

Круглый стол «Проблемы славянской сопоставительной лексикологии и лексикографии»

-

4 – 14 апреля

Ежегодная общеуниверситетская научная конференция «Ломоносовские чтения» секция «Вычислительной математики и кибернетики»

-

13 апреля

Всероссийская конференция с международным участием «Ломоносовские чтения» 2023 года. Секция «Вычислительная математика и кибернетика (НИВЦ)»

-

23 апреля

Универсиада по истории и истории искусства

-

10 января – 30 апреля

Универсиада МГУ «Ломоносов» по компьютерным наукам, теоретической и лазерной физике (Направление «Физика») 2022-2023 учебного года

-

3 декабря – 1 мая

Универсиада «Ломоносов» по прикладной математике и информатике

-

22 мая

Международная научная конференция «Россия в условиях нового миропорядка: дилеммы, вызовы, перспективы» (к 100-летию со дня рождения А.М. Ковалева)

-

20 декабря – 31 мая

Универсиада «Ломоносов» по политологии

-

16 января – 31 мая

Универсиада «Ломоносов» по международным отношениям 2022/2023 учебного года

-

15 – 17 сентября

Всероссийская молодежная школа-конференция «Молекулярные механизмы регуляции физиологических функций»

Данный архив содержит шаблоны документов по защите информации в целом и по защите персональных данных в частности.

1. Раздел «Общее» — документы, утверждение которых, как правило необходимо для любой системы, независимо от ее классификации:

- Приказ о назначении ответственного за организацию обработки персональных данных и администратора безопасности информации

- Инструкция администратора безопасности

- Инструкция ответственного за организацию обработки персональных данных

- Приказ о назначении группы реагирования на инциденты информационной безопасности и о правилах регистрации инцидентов информационной безопасности и реагирования на них

- Инструкция по реагированию на инциденты информационной безопасности

- Инструкция пользователя государственной информационной системы

- Приказ об утверждении внутренних нормативных актов по защите информации

- Политика информационной безопасности в составе:

- — Общие положения

- — Технологические процессы обработки защищаемой информации в информационных системах

- — Правила и процедуры идентификации и аутентификации пользователей, политика разграничения доступа к ресурсам информационной системы

- — Правила и процедуры управления установкой (инсталляцией) компонентов программного обеспечения

- — Правила и процедуры обеспечения доверенной загрузки средств вычислительной техники

- — Правила и процедуры выявления, анализа и устранения уязвимостей

- — Правила и процедуры контроля состава технических средств, программного обеспечения и средств защиты информации

- — Правила и процедуры резервирования технических средств, программного обеспечения, баз данных, средств защиты информации и их восстановления при возникновении нештатных ситуаций

- — Форма заявки на внесение изменений в списки пользователей и наделение пользователей полномочиями доступа к ресурсам информационной системы

- — Форма задания на внесение изменений в списки пользователей информационной системы

- — Форма положения о разграничении прав доступа (ролевая система допуска к ресурсам)

- — Форма перечня лиц, должностей, служб и процессов, допущенных к работе с ресурсами информационной системы

- — Форма перечня помещений, в которых разрешена работа с ресурсами информационной системы, в которых размещены технические средства, а также перечень лиц, допущенных в эти помещения

- — Форма списка разрешающих правил взаимодействия с внешними телекоммуникационными сетями

- — Форма списка разрешенного программного обеспечения в информационной системе

- — Форма списка прикладного программного обеспечения информационной системы, доступного внешним пользователям

- — Форма списка пользователей, которым в соответствии с должностными обязанностями предоставлен удаленный доступ к информационной системе

- — Порядок резервирования информационных ресурсов

- — План обеспечения непрерывности функционирования информационной системы

- Приказ об организации контролируемой зоны

- Положение о контролируемой зоне

- План мероприятий по обеспечению безопасности защищаемой информации, выполнению требований законодательства по защите информации, а также по контролю уровня защищенности и выполнения мер по защите информации в информационной системе

- Форма журнала учета машинных носителей информации, стационарно устанавливаемых в корпус средств вычислительной техники

- Форма журнала учета портативных вычислительных устройств, имеющих встроенные носители информации

- Форма журнала учета приема/выдачи съемных машинных носителей информации

- Форма журнала учета средств защиты информации

- Форма журнала учета периодического тестирования средств защиты информации

- Форма журнала проведения инструктажей по информационной безопасности

- Форма журнала учета мероприятий по контролю обеспечения защиты информации

2. Раздел «Только ГИС» — небольшая подборка документов, которые необходимы для государственных или муниципальных информационных систем:

- Приказ о необходимости защиты информации, содержащейся в государственной информационной системе

- Приказ о необходимости защиты информации, содержащейся в муниципальной информационной системе

- Приказ о классификации государственной информационной системы

- Форма акта классификации государственной информационной системы

- Приказ о вводе в эксплуатация государственной информационной системы

3. Раздел «ПДн» — документы по защите персональных данных, регламентированные 152-ФЗ и подзаконными актами:

- Положение о защите и обработке персональных данных в составе:

- — Общие положения

- — Основные понятия и состав персональных данных

- — Общие принципы обработки персональных данных

- — Порядок сбора и хранения персональных данных

- — Процедура получения персональных данных

- — Передача персональных данных третьим лицам

- — Трансграничная передача персональных данных

- — Порядок уничтожения и блокирования персональных данных

- — Защита персональных данных

- — Согласие на обработку персональных данных

- — Организация доступа работников к персональным данным субъектов

- — Организация доступа субъекту персональных данных к его персональным данным

- — Права и обязанности оператора персональных данных

- — Права и обязанности работников, допущенных к обработке персональных данных

- — Права субъекта персональных данных

- — Ответственность за нарушение норм, регулирующих обработку и защиту персональных данных

- Правила рассмотрения запросов субъектов персональных данных или их представителей

- Приказ об утверждении перечня лиц, допущенных к обработке персональных данных

- Форма перечня лиц, допущенных к обработке персональных данных

- Политика в отношении обработки персональных данных

- Приказ об определении уровня защищенности персональных данных

- Форма акта определения уровня защищенности персональных данных

- Правила обработки персональных данных без использования средств автоматизации

- Приказ о назначении комиссии по уничтожению документов, содержащих персональные данные

- Форма акта уничтожения персональных данных

- Приказ об утверждении мест хранения персональных данных и лицах, ответственных за соблюдение конфиденциальности персональных данных при их хранении

- Форма согласия субъекта на обработку его персональных данных

- Положение о системе видеонаблюдения

- Форма соглашения о неразглашении персональных данных

- Форма журнала учета обращений граждан-субъектов персональных данных о выполнении их законных прав

4. Раздел «СКЗИ» — документы, необходимые при использовании в системе защиты информации криптографических средств

- Приказ о порядке хранения и эксплуатации средств криптографической защиты информации

- Форма перечень сотрудников, допущенных к работе с СКЗИ

- Инструкция по обеспечению безопасности эксплуатации СКЗИ

- Форма акта об уничтожении криптографических ключей и ключевых документов

- Схема организации криптографической защиты информации

5. Модель угроз безопасности информации

1. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

1) обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации;

2) соблюдение конфиденциальности информации ограниченного доступа;

3) реализацию права на доступ к информации.

2. Государственное регулирование отношений в сфере защиты информации осуществляется путем установления требований о защите информации, а также ответственности за нарушение законодательства Российской Федерации об информации, информационных технологиях и о защите информации.

3. Требования о защите общедоступной информации могут устанавливаться только для достижения целей, указанных в пунктах 1 и 3 части 1 настоящей статьи.

4. Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить:

1) предотвращение несанкционированного доступа к информации и (или) передачи ее лицам, не имеющим права на доступ к информации;

2) своевременное обнаружение фактов несанкционированного доступа к информации;

3) предупреждение возможности неблагоприятных последствий нарушения порядка доступа к информации;

4) недопущение воздействия на технические средства обработки информации, в результате которого нарушается их функционирование;

5) возможность незамедлительного восстановления информации, модифицированной или уничтоженной вследствие несанкционированного доступа к ней;

6) постоянный контроль за обеспечением уровня защищенности информации;

7) нахождение на территории Российской Федерации баз данных информации, с использованием которых осуществляются сбор, запись, систематизация, накопление, хранение, уточнение (обновление, изменение), извлечение персональных данных граждан Российской Федерации.

(п. 7 введен Федеральным законом от 21.07.2014 N 242-ФЗ)

5. Требования о защите информации, содержащейся в государственных информационных системах, устанавливаются федеральным органом исполнительной власти в области обеспечения безопасности и федеральным органом исполнительной власти, уполномоченным в области противодействия техническим разведкам и технической защиты информации, в пределах их полномочий. При создании и эксплуатации государственных информационных систем используемые в целях защиты информации методы и способы ее защиты должны соответствовать указанным требованиям.

6. Федеральными законами могут быть установлены ограничения использования определенных средств защиты информации и осуществления отдельных видов деятельности в области защиты информации.

Приложение № 1

к приказу № 57/06-04-03

от 16.02.2017 г

РЕГЛАМЕНТ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Содержание

Вводные положения

1.1. Введение

1.2. Цели

1.3. Задачи

1.4. Область действия

1.5. Период действия и порядок внесения изменений

2. Термины и определения

3. Обозначения и сокращения

4. Основные принципы обеспечения ИБ

5. Соответствие Регламента действующему законодательству

6. Ответственность за реализацию информационной безопасности

7. Порядок подготовки персонала по вопросам информационной безопасности и допуска его к работе

8. Правила информационной безопасности

8.1. Правила предоставления доступа к информационному ресурсу

8.1.1. Назначение

8.1.2. Положение регламента

8.1.3. Порядок создания (продления) учетной записи пользователя

8.1.4. Порядок удаления учетной записи пользователя

8.2. Правила защиты АРМ

8.2.1. Назначение

8.2.2. Положения регламента

8.3. Регламент учетных записей

8.3.1. Назначение

8.3.2. Положение регламента

9. Профилактика нарушений информационной безопасности

10. Ликвидация последствий нарушения информационной безопасности

11. Ответственность нарушителей ИБ

12. Регулирующие законодательные нормативные документы

12.1. Основополагающие нормативные документы

12.2. Законы Российской Федерации

12.3. Указы и распоряжения Президента Российской Федерации

12.4. Постановления и распоряжения Правительства РФ

12.5. Нормативные и руководящие документы Федеральных служб РФ

Вводные положения

1.1. Введение

Регламент информационной безопасности Департамента административных органов и общественной безопасности администрации Владимирской области (далее – Департамент) определяет цели и задачи системы обеспечения информационной безопасности (ИБ) и устанавливает совокупность правил, требований и руководящих принципов в области ИБ, которыми руководствуется Департамент в своей деятельности.

1.2. Цели

Основными целями регламента ИБ являются защита информации Департамента и обеспечение эффективной работы всего информационно-вычислительного комплекса при осуществлении деятельности, указанной в его Положении.

Общее руководство обеспечением ИБ осуществляет заместитель директора департамента. Ответственность за организацию мероприятий по обеспечению ИБ и контроль за соблюдением требований ИБ несет консультант отдела обеспечения деятельности мировых судей выполняющий функции администратора информационной безопасности в Департаменте и судебных участках мировых судей (далее администратор информационной безопасности).

Сотрудники департамента обязаны соблюдать порядок обращения с конфиденциальными документами, носителями ключевой информации и другой защищаемой информацией, соблюдать требования настоящего Регламента и других документов ИБ.

1.3. Задачи

Регламент информационной безопасности направлен на защиту информационных активов от угроз, исходящих от противоправных действий злоумышленников, уменьшение рисков и снижение потенциального вреда от аварий, непреднамеренных ошибочных действий персонала, технических сбоев, неправильных технологических и организационных решений в процессах обработки, передачи и хранения информации и обеспечение нормального функционирования технологических процессов.

Задачами настоящего регламента являются описание организации системы управления информационной безопасностью в Департаменте; определение политики учетных записей; регламент предоставления доступа к информационному ресурсу; регламент защиты АРМ;

1.4. Область действия

Настоящий Регламент распространяется на всех сотрудников Департамента, подведомственных учреждений, сотрудников аппарата мировых судей Владимирской области и обязателен для исполнения всеми сотрудниками и должностными лицами. Положения настоящего Регламента применимы для использования во внутренних нормативных и методических документах, а также в договорах.

1.5. Период действия и порядок внесения изменений

Настоящий Регламент вводится в действие приказом директора Департамента.

Регламент признается утратившим силу на основании приказа директора Департамента.

Изменения в Регламент вносятся приказом директора Департамента.

Инициаторами внесения изменений в Регламент информационной безопасности являются:

— Директор Департамента;

— Заместитель директора

— Администратор информационной безопасности;

Плановая актуализация настоящего Регламента производится ежегодно и имеет целью приведение в соответствие определенных защитных мер реальным условиям и текущим требованиям к защите информации.

Внеплановая актуализация регламента информационной безопасности производится в обязательном порядке в следующих случаях:

— при изменении политики РФ в области информационной безопасности, указов и законов РФ в области защиты информации;

— при изменении внутренних нормативных документов (инструкций, положений, рекомендаций), касающихся информационной безопасности Департамента;

— при происшествии и выявлении инцидента (инцидентов) по нарушению информационной безопасности, влекущего ущерб Департамента.

Ответственными за актуализацию Регламента информационной безопасности (плановую и внеплановую) несет администратор информационной безопасности.

Контроль за исполнением требований настоящего Регламента и поддержанием ее в актуальном состоянии возлагается на администратора информационной безопасности.

2. Термины и определения

Автоматизированная система – система, состоящая из персонала и комплекса средств автоматизации его деятельности, реализующая информационную технологию выполнения установленных функций.

Администратор информационной безопасности – специалист Департамента, осуществляющий контроль за обеспечением защиты информации в ЛВС, а также осуществляющий организацию работ по выявлению и предупреждению возможных каналов утечки информации, потенциальных возможностей осуществления НСД к защищаемой информации.

Аудит информационной безопасности – процесс проверки выполнения установленных требований по обеспечению информационной безопасности. Может проводиться как Департаментом (внутренний аудит), так и с привлечением независимых внешних организаций (внешний аудит). Результаты проверки документально оформляются свидетельством аудита.

Аутентификация – проверка принадлежности субъекту доступа предъявленного им идентификатора; подтверждение подлинности. Чаще всего аутентификация выполняется путем набора пользователем своего пароля на клавиатуре компьютера.

Доступ к информации – возможность получения информации и ее использования.

Защищенный канал передачи данных – логические и физические каналы сетевого взаимодействия, защищенные от прослушивания потенциальными злоумышленниками средствами шифрования данных (средствами VPN), либо путем их физической изоляции и размещения на охраняемой территории.

Идентификатор доступа – уникальный признак субъекта или объекта доступа.

Идентификация – присвоение субъектам доступа (пользователям, процессам) и объектам доступа (информационным ресурсам, устройствам) идентификатора и (или) сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов.

Информация – это актив, который, подобно другим активам общества, имеет ценность и, следовательно, должен быть защищен надлежащим образом.

Информационная безопасность – механизм защиты, обеспечивающий конфиденциальность, целостность, доступность информации; состояние защищенности информационных активов общества в условиях угроз в информационной сфере. Угрозы могут быть вызваны непреднамеренными ошибками персонала, неправильным функционированием технических средств, стихийными бедствиями или авариями (пожар, наводнение, отключение электроснабжения, нарушение телекоммуникационных каналов и т.п.), либо преднамеренными злоумышленными действиями, приводящими к нарушению информационных активов общества.

Информационная система – совокупность программного обеспечения и технических средств, используемых для хранения, обработки и передачи информации, с целью решения задач отделов Департамента. В Департаменте используются различные типы информационных систем для решения управленческих, учетных, обучающих и других задач.

Информационные технологии – процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких процессов и методов.

Информационные активы – информационные системы, информационные средства, информационные ресурсы.

Информационные средства – программные, технические, лингвистические, правовые, организационные средства (программы для электронных вычислительных машин; средства вычислительной техники и связи; словари, тезаурусы и классификаторы; инструкции и методики; положения, уставы, должностные инструкции; схемы и их описания, другая эксплуатационная и сопроводительная документация), используемые или создаваемые при проектировании информационных систем и обеспечивающие их эксплуатацию.

Информационные ресурсы – совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий.

Инцидент информационной безопасности – действительное, предпринимаемое или вероятное нарушение информационной безопасности, приводящее к нарушению доступности, конфиденциальности и целостности информационных активов учреждения.

Источник угрозы – намерение или метод, нацеленный на умышленное использование уязвимости, либо ситуация или метод, которые могут случайно проявить уязвимость.

Конфиденциальная информация – информация с ограниченным доступом, не содержащая сведений, составляющих государственную тайну, доступ к которой ограничивается в соответствии с законодательством Российской Федерации.

Конфиденциальность – доступ к информации только авторизованных пользователей.

Критичная информация – информация, нарушение доступности, целостности, либо конфиденциальности которой, может оказать негативное влияние на функционирование отделов Департамента, привести к причинению в Департаменте материального или иного вида ущерба.

Локальная вычислительная сеть (ЛВС) – группа ЭВМ, а также периферийное оборудование, объединенные одним или несколькими автономными высокоскоростными каналами передачи цифровых данных в пределах одного или нескольких близлежащих зданий.

Межсетевой экран (МЭ) – программно-аппаратный комплекс, используемый для контроля доступа между ЛВС, входящими в состав сети, а также между сетью Департамента и внешними сетями (сетью Интернет).

Несанкционированный доступ к информации (НСД) – доступ к информации, нарушающий правила разграничения уровней полномочий пользователей.

Регламент информационной безопасности – комплекс взаимоувязанных руководящих принципов и разработанных на их основе правил, процедур и практических приемов, принятых в учреждении для обеспечения его информационной безопасности.

Пользователь ЛВС – сотрудник Департамента (штатный, временный, работающий по контракту и т.п.), а также прочие лица (подрядчики, аудиторы и т.п.), зарегистрированный в сети в установленном порядке и получивший права на доступ к ресурсам сети в соответствии со своими функциональными обязанностями.

Программное обеспечение – совокупность прикладных программ, установленных на сервере или ЭВМ.

Рабочая станция – персональный компьютер, на котором пользователь сети выполняет свои служебные обязанности.

Регистрационная (учетная) запись пользователя – включает в себя имя пользователя и его уникальный цифровой идентификатор, однозначно идентифицирующий данного пользователя в операционной системе (сети, базе данных, приложении и т.п.). Регистрационная запись создается администратором при регистрации пользователя в операционной системе компьютера, в системе управления базами данных, в сетевых доменах, приложениях и т.п. Она также может содержать такие сведения о пользователе, как Ф.И.О., название отдела, телефоны, E-mail и т.п.

Роль – совокупность полномочий и привилегий на доступ к информационному ресурсу, необходимых для выполнения пользователем определенных функциональных обязанностей.

Системный администратор – сотрудник Департамента, занимающийся сопровождением автоматизированных систем, отвечающий за функционирование локальной сети учреждения и ПК.

Собственник – лицо или организация, которые имеют утвержденные обязательства по менеджменту для контроля разработки, поддержки, использования и безопасности активов. Термин «собственник» не означает, что лицо действительно имеет какие-либо права собственности на актив.

Средства криптографической защиты информации – средства шифрования, средства электронной подписи, средства кодирования, средства изготовления ключевых документов (независимо от вида носителя ключевой информации), ключевые документы (независимо от вида носителя ключевой информации).

Угрозы информационным данным – потенциально существующая опасность случайного или преднамеренного разрушения, несанкционированного получения или модификации данных, обусловленная структурой системы обработки, а также условиями обработки и хранения данных, т.е. это потенциальная возможность источника угроз успешно выявить определенную уязвимость системы.

Управление информационной безопасностью – совокупность целенаправленных действий, осуществляемых в рамках политики информационной безопасности в условиях угроз в информационной сфере, включающая в себя оценку состояния объекта управления (например, оценку и управление рисками), выбор управляющих воздействий и их реализацию (планирование, внедрение и обслуживание защитных мер).

Уязвимость – недостатки или слабые места информационных активов, которые могут привести к нарушению информационной безопасности учреждения при реализации угроз в информационной сфере.

Целостность информации – состояние защищенности информации, характеризуемое способностью АС обеспечивать сохранность и неизменность конфиденциальной информации при попытках несанкционированных или случайных воздействий на нее в процессе обработки или хранения.

ЭВМ – электронная — вычислительная машина, персональный компьютер.

Электронная цифровая подпись – реквизит электронного документа, предназначенный для защиты электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца ключа подписи, а также установить отсутствие искажения информации в электронном документе.

VPN (VIRTUAL PRIVATE NETWORK) – «Виртуальная частная сеть»: технология и организация систематической удаленной связи между выбранными группами узлов в крупных распределенных сетях.

3. Обозначения и сокращения

АРМ – Автоматизированное рабочее место.

АС – Автоматизированная система.

БД – База данных.

ЗИ – Защита информации.

ИБ – Информационная безопасность.

ИС – Информационная система.

ИТС – Информационно-телекоммуникационная система.

КЗ – Контролируемая зона.

МЭ – Межсетевой экран.

НСД – Несанкционированный доступ.

ОС – Операционная система.

ПБ – Политики безопасности.

ПО – Программное обеспечение.

СВТ – Средства вычислительной техники.

СЗИ – Средство защиты информации.

СКЗИ – Средство криптографической защиты информации.

СПД – Система передачи данных.

СУБД – Система управления базами данных.

СУИБ – Система управления информационной безопасностью.

СЭД – Система электронного документооборота.

ЭВМ – Электронная — вычислительная машина, персональный компьютер.

ЭЦП – Электронная цифровая подпись.

4. Основные принципы обеспечения ИБ

Основными принципами обеспечения ИБ являются следующие:

— Постоянный и всесторонний анализ информационного пространства с целью выявления уязвимостей информационных активов.

— Своевременное обнаружение проблем, потенциально способных повлиять на ИБ, корректировка моделей угроз и нарушителя.

— Разработка и внедрение защитных мер, адекватных характеру выявленных угроз, с учетом затрат на их реализацию.

— Персонификация и адекватное разделение ролей и ответственности между сотрудниками учреждения, исходя из принципа персональной и единоличной ответственности за совершаемые операции.

5. Соответствие Регламента действующему законодательству

Правовую основу составляют законы Российской Федерации и другие законодательные акты, определяющие права и ответственность граждан, сотрудников и государства в сфере безопасности, а также нормативные, отраслевые и ведомственные документы, по вопросам безопасности информации, утвержденные органами государственного управления различного уровня в пределах их компетенции.

6. Ответственность за реализацию политик информационной безопасности

Ответственность за разработку мер и контроль обеспечения защиты информации несёт администратор информационной безопасности.

Ответственность за реализацию Регламента возлагается:

в части, касающейся исполнения правил регламента, – на каждого сотрудника Департамента, согласно должностным и функциональным обязанностям, и иных лиц, попадающих под область действия настоящего Регламента.

7. Порядок подготовки персонала по вопросам информационной безопасности и допуска его к работе

Организация просвещения сотрудников Департамента и подведомственных учреждений в области информационной безопасности возлагается на администратора информационной безопасности. Подписи сотрудников об ознакомлении заносятся в «Журнал проведения инструктажа по информационной безопасности». Обучение сотрудников Департамента правилам обращения с конфиденциальной информацией, проводится путем:

— проведения администратором информационной безопасности инструктивных занятий с сотрудниками, принимаемыми на работу в Департамент;

— самостоятельного изучения сотрудниками внутренних нормативных документов Департамента.

Допуск сотрудников к работе с защищаемыми информационными ресурсами Департамента осуществляется только после его ознакомления с настоящими Регламентом. Согласие на соблюдение правил и требований настоящих политик подтверждается подписями сотрудников в «Журнале проведения инструктажа по информационной безопасности».

Правила допуска к работе с информационными ресурсами лиц, не являющихся сотрудниками Департамента, определяются на договорной основе с этими лицами или с организациями, представителями которых являются эти лица.

8. Регламент информационной безопасности Департамента

Регламент информационной безопасности Департамента – это совокупность норм, правил и практических рекомендаций, на которых строится управление, защита и распределение информации в Департаменте.

Под Регламентами безопасности понимается совокупность документированных управленческих решений, направленных на защиту информации и ассоциированных с ней ресурсов.

Регламент информационной безопасности относятся к административным мерам обеспечения информационной безопасности и определяют стратегию Департамента в области ИБ.

Регламенты информационной безопасности определяют эффективную работу средств защиты информации.

8.1. Регламент предоставления доступа к информационному ресурсу

8.1.1. Назначение

Настоящий Регламент определяет основные правила предоставления сотрудникам доступа к защищаемым информационным ресурсам Департамента.

8.1.2. Положение Регламента

К работе с информационным ресурсом допускаются сотрудники, ознакомленные с правилами работы с информационным ресурсом и ответственностью за их нарушение, а также настоящим Регламентом.

Каждому сотруднику Департамента, допущенному к работе с конкретным информационным ресурсом, должно быть сопоставлено персональное уникальное имя (учетная запись ), под которым он будет регистрироваться и работать в ИС.

В случае необходимости некоторым сотрудникам могут быть сопоставлены несколько уникальных имен (учетных записей). Использование несколькими сотрудниками при работе в Департаменте одного и того же имени пользователя («группового имени») ЗАПРЕЩЕНО.

8.1.3. Порядок создания (продления) учетной записи пользователя

Процедура регистрации (создания учетной записи), так же продления срока действия временной учетной записи пользователя для сотрудника Департамента инициируется заявкой (Приложение № 1).

В заявке указывается:

— должность (с полным наименованием подразделения), фамилия, имя и отчество сотрудника;

— основание для регистрации учетной записи (номер приказа о принятии на работу в Департамент или иного договорного документа, определяющего необходимость предоставления сотруднику доступа к информационным ресурсам Департамента).

Заявку подписывает консультант кадровой службы подтверждающий, что указанный сотрудник действительно принят в штат Департамента.

Администратор информационной безопасности рассматривает представленную заявку и совершает необходимые операции по созданию (удалению) учетной записи пользователя, присвоению ему начального значения пароля и минимальных прав доступа к ресурсам Департамента.

По окончании регистрации учетной записи пользователя в заявке делается отметка о выполнении задания за подписями исполнителей.

Минимальные права в ИС, определенные выше, а также присвоение начального пароля производится администратором информационной безопасности, при согласовании заявки на предоставление (изменение) прав доступа пользователя к информационным ресурсам.

8.1.4. Порядок удаления учетной записи пользователя

При прекращении срока действия полномочий пользователя (окончание договорных отношений, увольнение сотрудника) учетная запись должна немедленно блокироваться.

В заявке указывается:

— должность сотрудника, фамилия, имя и отчество сотрудника;

— имя пользователя (учетной записи) данного сотрудника;

— дата прекращения полномочий пользователя.

Заявку подписывает консультант кадровой службы, утверждая тем самым факт прекращения срока действия полномочий пользователя.

Администратор информационной безопасности рассматривает представленную заявку и совершает необходимые операции по удалению учетной записи пользователя, По окончании внесения изменений в заявке делается отметка о выполнении задания за подписями исполнителей.

В случае необходимости сохранения персональных документов на АРМ сотрудника, после прекращения срока действия его полномочий, сотрудник (или его непосредственный руководитель) должен своевременно (не позднее, чем за 3 суток до момента прекращения срока действия своих полномочий) подать заявку на блокирование учетной записи пользователя с указанием срока хранения указанной информации.

8.2. Регламент защиты АРМ

8.2.1. Назначение

Настоящий Регламент определяет основные правила и требования по защите персональных данных и иной конфиденциальной информации Департамента от неавторизованного доступа, утраты или модификации.

8.2.2. Положения Регламента

Во время работы с конфиденциальной информацией должен предотвращаться ее просмотр не допущенными к ней лицами.

При любом оставлении рабочего места, рабочая станция должна быть заблокирована, съемные машинные носители, содержащие конфиденциальную информацию, заперты в помещении, шкафу или ящике стола или в сейфе.

Несанкционированное использование печатающих, факсимильных, копировально-множительных аппаратов и сканеров должно предотвращаться путем их размещения в помещениях с ограниченным доступом, использования паролей или иных доступных механизмов разграничения доступа.

Доступ к компонентам операционной системы и командам системного администрирования на рабочих станциях пользователей ограничен. Право на доступ к подобным компонентам предоставлено только администратору информационной безопасности. Конечным пользователям предоставляется доступ только к тем командам, которые необходимы для выполнения их должностных обязанностей.

Доступ к информации предоставляется только лицам, имеющим обоснованную необходимость в работе с этими данными для выполнения своих должностных обязанностей.

Пользователям запрещается устанавливать неавторизованные программы на компьютеры.

Конфигурация программ на компьютерах должна проверяться ежемесячно на предмет выявления установки неавторизованных программ.

Техническое обслуживание должно осуществляться только на основании обращения пользователя к администратору информационной безопасности.

Локальное техническое обслуживание должно осуществляться только в личном присутствии пользователя.

Дистанционное техническое обслуживание должно осуществляться только со специально выделенных автоматизированных рабочих мест, конфигурация и состав которых должны быть стандартизованы, а процесс эксплуатации регламентирован и контролироваться.

При проведении технического обслуживания должен выполняться минимальный набор действий, необходимых для устранения проблемы, явившейся причиной обращения, и использоваться любые возможности, позволяющие впоследствии установить авторство внесенных изменений.

Копирование конфиденциальной информации и временное изъятие носителей конфиденциальной информации (в том числе в составе АРМ) допускаются только с санкции пользователя. В случае изъятия носителей, содержащих конфиденциальную информацию, пользователь имеет право присутствовать при дальнейшем проведении работ.

Программное обеспечение должно устанавливаться со специальных ресурсов или съемных носителей и в соответствии с лицензионным соглашением с его правообладателем.

Конфигурации устанавливаемых рабочих станций должны быть стандартизованы, а процессы установки, настройки и ввода в эксплуатацию — регламентированы.

АРМ, на которых предполагается обрабатывать конфиденциальную информацию, должны быть закреплены за соответствующими сотрудниками Департамента. Запрещается использование указанных АРМ другими пользователями без согласования с администратором информационной безопасности Департамента. При передаче указанного АРМ другому пользователю, должна производиться гарантированная очистка диска (форматирование).

8.3. Регламент учетных записей

8.3.1. Назначение

Настоящий Регламент определяет основные правила присвоения учетных записей пользователям информационных активов Департамента.

8.3.2. Положение Регламента

Регистрационные учетные записи подразделяются на:

— пользовательские – предназначенные для идентификации/аутентификации пользователей информационных активов Департамента;

— системные – используемые для нужд операционной системы;

— служебные – предназначенные для обеспечения функционирования отдельных процессов или приложений.

Каждому пользователю информационных активов Департамента назначается уникальная пользовательская регистрационная учетная запись. Допускается привязка более одной пользовательской учетной записи к одному и тому же пользователю (например, имеющих различный уровень полномочий).

В общем случае запрещено создавать и использовать общую пользовательскую учетную запись для группы пользователей. В случаях, когда это необходимо, ввиду особенностей автоматизируемого процесса или организации труда (например, посменное дежурство), использование общей учетной записи должно сопровождаться отметкой в журнале учета машинного времени, которая должна однозначно идентифицировать текущего владельца учетной записи в каждый момент времени. Одновременное использование одной общей пользовательской учетной записи разными пользователями запрещено.

Системные регистрационные учетные записи формируются операционной системой и должны использоваться только в случаях, предписанных документацией на операционную систему.

Служебные регистрационные учетные записи используются только для запуска сервисов или приложений.

Использование системных или служебных учетных записей для регистрации пользователей в системе категорически запрещено.

9. Профилактика нарушений информационной безопасности

Под профилактикой нарушений информационной безопасности понимается проведение регламентных работ по защите информации, предупреждение возможных нарушений информационной безопасности в Департаменте и проведение разъяснительной работы по информационной безопасности среди пользователей.

Проведение в ИС Департамента регламентных работ по защите информации предполагает выполнение процедур контрольного тестирования (проверки) функций СЗИ, что гарантирует ее работоспособность с точностью до периода тестирования. Контрольное тестирование функций СЗИ может быть частичным или полным и должно проводиться с установленной в ИС Департамента степенью периодичности.

Задача предупреждения в ИС Департамента возможных нарушений информационной безопасности решается по мере наступления следующих событий:

— включение в состав ИС Департамента новых программных и технических средств (новых рабочих станций, серверного или коммуникационного оборудования и др.) при условии появления уязвимых мест в СЗИ ИС Департамента;

— изменение конфигурации программных и технических средств ИС (изменение конфигурации программного обеспечения рабочих станций, серверного или коммуникационного оборудования и др.) при условии появления уязвимых мест в СЗИ ИС Департамента;

— при появлении сведений о выявленных уязвимых местах в составе операционных систем и/или программного обеспечения технических средств, используемых в ИС Департамента.

Администратор информационной безопасности (возможно, при помощи сторонней организации специализирующейся в области информационной безопасности) собирает и анализирует информацию о выявленных уязвимых местах в составе операционных систем и/или программного обеспечения относительно ИС Департамента. Источниками подобного рода сведений могут служить официальные издания и публикации различных компаний, общественных объединений и других организаций, специализирующихся в области защиты информации.

Администратор информационной безопасности (возможно, при помощи сторонней организации, специализирующейся в области информационной безопасности) организовывает периодическую проверку СЗИ ИС Департамента путем моделирования возможных попыток осуществления НСД к защищаемым информационным ресурсам.

Плановая разъяснительная работа по настоящим правилам, а также инструктаж сотрудников Департамента по соблюдению требований нормативных и регламентных документов по информационной безопасности, принятых в Департаменте, проводится администратором информационной безопасности ежеквартально.

Внеплановая разъяснительная работа по настоящим правилам, а также инструктаж сотрудников Департамента по соблюдению требований нормативных и регламентных документов по информационной безопасности, принятых в Департаменте, проводится при пересмотре настоящих правил, при возникновении инцидента нарушения правил.

Прием на работу новых сотрудников должен сопровождаться ознакомлением их с настоящим Регламентом.

10. Ликвидация последствий нарушения информационной безопасности

Администратор информационной безопасности, используя данные, полученные в результате применения инструментальных средств контроля (мониторинга) безопасности информации ИС, должен своевременно обнаруживать нарушения информационной безопасности, факты осуществления НСД к защищаемым информационным ресурсам и предпринимать меры по их локализации и устранению.

В случае обнаружения подсистемой защиты информации факта нарушения информационной безопасности или осуществления НСД к защищаемым информационным ресурсам ИС рекомендуется уведомить администратора информационной безопасности, и далее следовать его указаниям.

Действия администратора информационной безопасности при признаках нарушения политик информационной безопасности регламентируются следующими внутренними документами:

— Инструкцией пользователя автоматизированной системы;

— Должностными обязанностями администратора информационной безопасности;

После устранения инцидента необходимо составить акт о факте нарушения и принятых мерах по восстановлению работоспособности ИС, а также зарегистрировать факт нарушения в журнале учета нарушений, ликвидации их причин и последствий.

11. Ответственность нарушителей Регламента информационной безопасности

Ответственность за нарушение информационной безопасности несет каждый сотрудник Департамента в рамках своих служебных обязанностей и полномочий.

На основании ст. 192 Трудового кодекса РФ сотрудники, нарушающие требования Регламента, могут быть подвергнуты дисциплинарным взысканиям, включая замечание, выговор и увольнение.

Все сотрудники несут персональную (в том числе материальную) ответственность за прямой действительный ущерб, причиненный Департаменту в результате нарушения ими Регламента (Ст. 238 Трудового кодекса РФ).

За неправомерный доступ к компьютерной информации, создание, использование или распространение вредоносных программ, а также нарушение правил эксплуатации ЭВМ, следствием которых явилось нарушение работы ЭВМ (автоматизированной системы обработки информации), уничтожение, блокирование или модификация защищаемой информации, сотрудники Департамента несут ответственность в соответствии со статьями 272, 273 и 274 Уголовного кодекса Российской Федерации.

12. Регулирующие законодательные нормативные документы

При организации и обеспечении работ по информационной безопасности сотрудники Департамента должны руководствоваться следующими законодательными нормативными документами:

12.1. Основополагающие нормативные документы

К основополагающим нормативным документам относятся:

— Доктрина информационной безопасности Российской Федерации (утверждена Президентом РФ от 5 декабря 2016 г. № Пр-646).

12.2. Законы Российской Федерации

— Федеральный закон Российской Федерации от 28.12.2010 г. « О безопасности» № 390-ФЗ (с изменениями от 05.10.2015 г.)

— Гражданский кодекс Российской Федерации;

— Федеральный закон от 06 апреля 2011 г. № 63-ФЗ «Об электронной подписи» (с изменениями от 23 июня 2016 г.);

— Федеральный закон от 27 июля 2006 г. № 152-ФЗ «О персональных данных»;

— Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

— Уголовный кодекс РФ;

— Федеральный закон от 27 декабря 2002 г. № 184-ФЗ «О техническом регулировании» (с изменениями от 05.04.2016 г.);

— Федеральный закон от 04.05.2011 г. № 99-ФЗ « О лицензировании отдельных видов деятельности» (с изменениями от 30.12.2015 г.).

12.3. Указы и распоряжения президента Российской Федерации

— Указ Президента Российской Федерации от 20 января 1994 г. № 170 «Об основах государственной политики в сфере информатизации» (с изменениями от 26 июля 1995 г., 17 января, 9 июля 1997 г.);

— Указ Президента Российской Федерации от 3 апреля 1995 г. № 334 «О мерах по соблюдению законности в области разработки производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации» (с изменениями от 25 июля 2000 г.);

— Указ Президента Российской Федерации от 3 июля 1995 г. № 662 «О мерах по формированию общероссийской телекоммуникационной системы и обеспечению прав собственников при хранении ценных бумаг и расчетах на фондовом рынке Российской Федерации» (с изменениями от 16 октября 2010 г.);

— Указ Президента Российской Федерации от 9 января 1996 г. № 21 «О мерах по упорядочению разработки, производства, реализации, приобретения в целях продажи, ввоза в Российскую Федерацию и вывоза за ее пределы, а также использования специальных технических средств, предназначенных для негласного получения информации» (с изменениями от 30 декабря 2000 г.);

— Указ Президента Российской Федерации от 6 марта 1997 г. № 188 «Об утверждении перечня сведений конфиденциального характера» (с изменениями от 13 июля 2015 г.).

12.4. Постановления и распоряжения правительства Российской Федерации

— Постановление Правительства Российской Федерации от 3 ноября 1994 г. № 1233 «Об утверждении Положения о порядке обращения со служебной информацией ограниченного распространения в федеральных органах исполнительной власти» (с изменениями от 18.03.2016г.);

— Постановление Правительства Российской Федерации от 26 июня 1995 г. № 608 «О сертификации средств защиты информации» (с изменениями от 21 апреля 2010 г.).

— Постановление Правительства от 15 сентября 2008 г. N 687 «Об утверждении положения об особенностях обработки персональных данных осуществляемой без использования средств автоматизации».

— Постановление Правительства от 1 ноября 2012 г. n 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных».

12.5. Нормативные и руководящие документы Федеральных служб РФ

— Приказ ФСТЭК России от 11.02.2013 г. №17 «Об утверждении Требований о защите информации не составляющей государственную тайну , содержащейся в государственных информационных системах(Зарегистрировано в Минюсте России 31.05.2013 г. № 28608:

— Приказ ФСТЭК России от 18.02.2013 г. №21 «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных».

— Приказ ФСБ России №416, ФСТЭК России №489 от 31.08.2010 г. « Об утверждении Требований о защите информации, содержащейся в информационных системах общего пользования (Зарегистрировано в Минюсте России 13.10.2010 г. №18904:

— Решение Гостехкомиссии России от 21 октября 1997 г. № 61 «О защите информации при вхождении России в международную информационную систему «Интернет»;

— Постановление Госстандарта Российской Федерации от 21 сентября 1994 г. № 15 «Об утверждении «Порядка проведения сертификации продукции в Российской Федерации» (с изменениями от 25 июля 1996 г., 11 июля 2002 г.);

— Постановление Госстандарта Российской Федерации от 10 мая 2000 г. № 26 «Об утверждении Правил по проведению сертификации в Российской Федерации» (с изменениями от 5 июля 2002 г.);

— Положение о сертификации средств защиты информации по требованиям безопасности информации (утверждено приказом председателя Государственной технической комиссии при Президенте Российской Федерации от 27 октября 1995 г. № 199);

— Положение по аттестации объектов информатизации по требованиям безопасности информации (утверждено председателем Государственной технической комиссии при Президенте Российской Федерации 25 ноября 1994 г.);

— Типовое положение об органе по аттестации объектов информатизации по требованиям безопасности информации (утверждено приказом председателя Государственной технической комиссии при Президенте Российской Федерации т 5 января 1996 г. № 3);

— Руководящий документ. Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации (утверждена решением Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г.);

— Руководящий документ. Временное положение по организации разработки, изготовления и эксплуатации программных и технических средств защиты информации от несанкционированного доступа в автоматизированных системах и средствах вычислительной техники (утверждено решением председателя Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г.);

— Руководящий документ. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации (утвержден решением председателя Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г.);

— Руководящий документ. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации (утвержден решением председателя Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г.);

— Руководящий документ. Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации (утвержден решением председателя Государственной технической комиссии при Президенте Российской Федерации от 25 июля 1997 г.);

— Руководящий документ. Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия не декларированных возможностей (утвержден решением председателя Государственной технической комиссии при Президенте Российской Федерации от 4 июня 1999 г. № 114);

— Руководящий документ. Безопасность информационных технологий. Критерии оценки безопасности информационных технологий (введен в действие Приказом Гостехкомиссии России от 19.06.02 г. № 187).

Заведующий отделом обеспечения деятельности мировых судей

________________В.В.Родькин

Разработка документации в сфере обеспечения информационной безопасности

Оставить заявку на разработку организационно-распорядительной документации в области информационной безопасности:

Организационно-распорядительная документация (ОРД)- комплекс документов, закрепляющих функции, задачи, цели, а также права и обязанности работников и руководителей по выполнению конкретных действий. Ввиду последних изменений нормативно-правовой документации, изменились требования к обработке персональных данных: так, с 27 марта 2021 г. вдвое увеличены штрафы и ответственность должностных лиц и руководителей организаций- операторов персональных данных.

«Управление информационной безопасности» уведомляет вас о возможности разработки системы защиты персональных данных, согласно Федеральному закону № 152-ФЗ и требованиям правовой документации.

Чтобы внедрить в компанию систему обеспечения информационной безопасности , необходимо ее регламентировать. Для этого создают комплекс документов — организационно-распорядительная документация.

В каких ситуациях нужна ОРД?

– В компании нет документации в области информационной безопасности;

– Комплект ОРД создана давно и нуждается в обновлении;

– Вы решили создать единую систему информационной безопасности. ОРД в этом случае — фундамент для дальнейших шагов.

– В компании происходит изменение структуры: слияние, поглощение или смена руководителя;

– Средства защиты информации установлены, но процессы не документированы;

– Компания решила изменить ландшафт информационной безопасности.

Состав работ:

-Анализ имеющейся ситуации и задач в сфере ИБ, выявление неактуальных и дублирующихся документов, формирование перечня недостающих документов.

-Актуализация/проектирование процедур обеспечения информационной безопасности.

-Определение иерархии и взаимосвязей документов ИБ.

-Разработка требуемых документов, актуализация положений, регламентов, инструкций в соответствии с изменениями требований законодательства, а также в целях исключения дублирований и противоречий в документах.

-Обновление взаимосвязей документов ИБ.

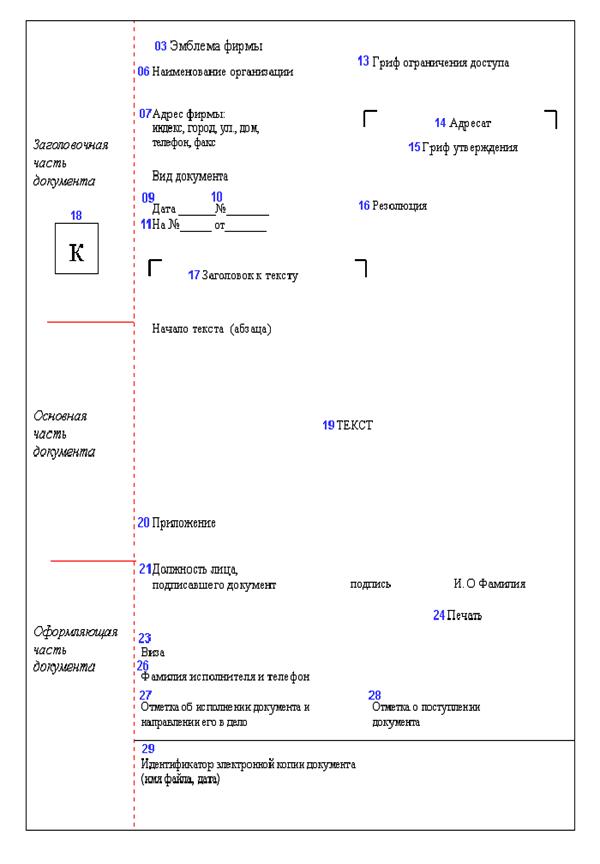

-Оформление документации в соответствии с требованиями ГОСТ, отраслевыми или корпоративными стандартами.

В ходе оказания услуги проводится анализ процессов обеспечения информационной безопасности и разрабатывается упорядоченный комплекс организационно-распорядительных документов в этой области, увязанный по целям, задачам и содержанию.

Наша компания следит за изменениями в законодательстве и развитием технологий в информационной безопасности. Доверяя людям, которые много лет применяют рабочие инструменты с отлаженной системой, вы будете уверены в вашей ОРД. Сэкономите время и избежите ошибки, которые можно допустить при попытке самостоятельной работы.

Весь комплект документов разрабатывается профессиональными специалистами в сфере информационной безопасности, строго в соответствии требованиям текущего законодательства и Федерального закона 152-ФЗ «О персональных данных». В случае проведения проверок в вашей организации уполномоченными органами (выездных либо камеральных, с запросом ваших документов на контроль), разработанная документация позволит избежать вам штрафных санкций.

Также мы предоставляем гарантию 1 год на разработанный комплект, и в случае внеплановой проверки готовы оказать помощь в оперативном решении всех возникающих вопросов.

Если вы нуждаетесь в разработке ОРД в области информационной безопасности, оставьте заявку на нашем сайте. Наши специалисты помогут вам во всем разобраться и ответят на все ваши вопросы.