Обратите внимание на дату публикации материала: информация могла устареть из-за изменений в законодательстве или правоприменительной практике.

Как реагировать на утечку персональных данных клиентов

Своевременное принятие эффективных мер при нарушении конфиденциальности данных клиентов компании позволит снизить их отток и уменьшить размеры возмещаемого ущерба и санкций

Из новостей мы нередко слышим о крупных утечках персональных данных. Но что делать, если это случилось в вашей компании?

Грамотное реагирование на подобные инциденты требует серьезной подготовки. И хотя это не избавит вас от всех негативных последствий произошедшего, но может значительно уменьшить ущерб.

Как утекают данные и почему это опасно?

Сценарии утечки персональных данных и связанные с этим риски индивидуальны для каждой компании и зависят от специфики ее деятельности, используемых технологий, внедренных механизмов защиты и др. Причинами утечки могут стать, например, деятельность хакеров, ошибочное или злонамеренное действие сотрудника.

Последствия для клиентов, конфиденциальность чьих данных была нарушена, во многом зависят от состава раскрываемой информации. Мошеннические действия от имени пострадавшего, спам, шантаж, дискриминация (например, в результате раскрытия сведений о заболеваниях) – вот далеко не полный их перечень. Убытки может понести и компания, которая допустила утечку данных.

Снизить негативный эффект помогает продуманное и оперативное реагирование, а потому к утечке нужно быть готовым.

Почему важно реагировать на утечку персональных данных?

Уменьшение оттока клиентов

Согласно исследованию PwC в России, потребители обеспокоены атаками и хотят знать о них. Так, 89% опрошенных согласны, что компании должны извещать о таких атаках клиентов и общественность. 88% участников исследования не будут покупать у компании товары и пользоваться ее услугами, если не верят, что та ответственно подходит к защите персональных данных своих клиентов.

Чем более открыто и профессионально компания действует при утечке, тем меньше будет отток клиентов. Это особенно важно для организаций, работающих в здравоохранении, фармацевтике, сфере услуг и технологическом секторе, где изначально велика вероятность оттока клиентов в подобных случаях.

Уменьшение размера санкций

Если компания подпадает под действие GDPR – Общего регламента о защите персональных данных, то некорректное реагирование на утечку может привести к штрафу до 10 млн евро или 2% от годового оборота – в зависимости от того, что больше. При этом утечка персональных данных сама по себе не является нарушением. GDPR допускает, что она может произойти даже при обеспечении надлежащей защиты. Но, например, попытка скрыть утечку или недостаточно оперативное реагирование на нее – уже нарушение.

Вместе с тем своевременное реагирование поможет уменьшить вред, причиненный людям, чьи данные были раскрыты, что может сказаться на размере штрафа. Примером служит следующий случай: немецкая социальная сеть известила надзорный орган в Германии об утечке персональных данных 330 000 пользователей, произошедшей в июле 2018 г. Компании назначили относительно небольшой штраф в размере 20 000 евро благодаря взаимодействию с регулятором, открытости и готовности улучшать меры защиты.

Уменьшение размера возмещаемого ущерба

Если вы оператор персональных данных, может потребоваться возмещение ущерба клиентам. Если вы обработчик данных по поручению, на это вправе рассчитывать ваш заказчик – оператор персональных данных. Размер компенсации будет зависеть от понесенного ущерба.

При этом состав мер реагирования может предусматривать действия, направленные на уменьшение вреда, причиненного клиентам. А это повлияет на сумму компенсации.

Уменьшение потери стоимости компании

Некорректное реагирование на утечку способно усугубить ситуацию. Доверие инвесторов может быть потеряно так же, как и доверие клиентов. По данным британской исследовательской компании Comparitech, утечка оказывает долгосрочный негативный эффект на стоимость акций.

С чего начать?

- Даже представление о том, что относится к персональным данным, а что нет, может быть разным у сотрудников компании. Необходимо создать единый центр компетенций. Это не обязательно должен быть отдел или выделенная рабочая группа. Для небольшой организации достаточно одного опытного человека. Главное, чтобы он обладал авторитетом, необходимым для обеспечения единого подхода к защите персональных данных.

- После следует структурировать информацию о процессах обработки персональных данных: кому они принадлежат, в каких бизнес-процессах обрабатываются, для каких целей, в каком составе и т.д. Составление такого реестра – непростая задача, но с момента его появления управление процессами обработки и защиты данных значительно упрощается.

- При составлении реестра нелишним будет указать внутренние и внешние заинтересованные стороны. Внутри компании это могут быть, например, бизнес-владельцы данных, юристы и маркетологи, вовне – клиенты, контрагенты, надзорные органы. Это пригодится при построении процедур реагирования.

- Важно выявлять события, указывающие на возможную утечку. Без налаженных процедур идентификации об эффективных ответных действиях не может быть и речи. Невозможно реагировать на событие, о котором не знаешь.

Как выявить события, сигнализирующие об утечке?

Технические средства

Если есть возможность использовать технические средства – используйте их. Могут быть полезны DLP-системы, инструменты анализа логов информационных систем и прочие средства мониторинга.

В то же время важно помнить, что определяющим успех фактором является не наличие программного обеспечения, а актуальная информация о процессах обработки персональных данных, событиях, указывающих на утечку, и регулярный их анализ.

Работа с обращениями

Сотрудники, клиенты и другие люди могут рассказать об утечке. Необходимо дать им такую возможность. Желательно, чтобы канал коммуникации был анонимным и максимально простым. Важно, чтобы внешние каналы можно было легко найти, внутренние должны быть известны всем сотрудникам.

Не стоит забывать и про контрагентов. Требования о своевременном информировании представителей вашей компании о нарушениях безопасности персональных данных должны быть включены в договор.

Мониторинг информационного пространства

Существуют программы, которые по ключевым словам собирают публикации в СМИ. Это не только интернет-СМИ, но и офлайн-периодика, радио и телеэфир, а также социальные сети. Такой мониторинг позволяет выявить утечки, которые пока не идентифицированы другими способами, и своевременно на них отреагировать.

Контрольная закупка

Представители вашей компании могут действовать в роли лиц, покупающих персональные данные ваших клиентов. Зная о том, какие именно данные покупают, и системы, где они обрабатываются, вы можете отслеживать, кто обращался к этой информации, и таким образом выходить на злоумышленников. Этот метод применим не всегда, но в определенных случаях может быть очень эффективным.

Как работать с утечкой внутри компании?

Правильно классифицировать инциденты

Все обозначенные ранее методы направлены на выявление признаков утечки. Но не каждый инцидент, касающийся информационной безопасности, будет связан с нарушением конфиденциальности и реальной утечкой персональных данных. Если одинаково реагировать на все, то времени на по-настоящему критичные случаи может попросту не хватить.

Сформировать кросс-функциональную группу

Для уточнения информации о произошедшем событии может потребоваться вовлечение смежных подразделений, в первую очередь центра компетенций по персональным данным. Состав группы реагирования и критерии вовлечения тех или иных лиц должны быть определены заранее. И слово «заранее» ключевое, когда мы говорим об эффективном реагировании.

Заранее определить порядок реагирования

Он должен быть настолько подробным, насколько возможно. Это позволит сократить время, затрачиваемое на принятие необходимых мер. Порядок действий следует тестировать как непосредственно при внедрении, так и позже в формате учений. Особенно если данные процедуры задействуются редко.

Контролировать промежуточные сроки

На каждом этапе реагирования должен быть определен ответственный сотрудник, который будет контролировать промежуточные сроки. Своевременная идентификация заминок позволит вовремя принимать компенсирующие меры и сократить общее время реакции.

Документировать принимаемые решения

Это может пригодиться для демонстрации корректности мер реагирования регуляторам, а также для последующего разбора и оптимизации процесса внутри компании. Документирование всех нарушений безопасности персональных данных также является требованием GDPR.

Итоговая отчетность и принятие компенсирующих мер

Рекомендуется составлять отчетность по произошедшему инциденту и, что еще важнее, предпринимать действия для недопущения подобных событий в будущем, будь то реально произошедшая утечка или ложное срабатывание технического средства.

Кого необходимо уведомить об утечке?

Если к компании применим GDPR, необходимо уведомить надзорные органы в Европе.

В России пока нет закона, обязывающего информировать надзорные органы об утечке персональных данных. Однако он может в скором времени появиться в связи с подписанием в октябре 2018 г. протокола о внесении изменений в Конвенцию Совета Европы о защите персональных данных, предусматривающего такую обязанность.

Важно помнить, что уведомлять, возможно, потребуется и органы, которые не связаны напрямую с персональными данными. Например, ФинЦЕРТ1, у которого есть собственные правила уведомления, или правоохранительные органы, если компания намерена привлечь нарушителя к ответственности.

В некоторых случаях сведения об утечке должны быть переданы клиентам, конфиденциальность данных которых была нарушена. Например, когда утечка может привести к высоким для них рискам (раскрытие медицинских сведений, данных для входа в систему интернет-банкинга и т.д.). Клиентам нужно предоставить детальную информацию о действиях, которые они могут предпринять, чтобы защитить себя. Сообщение должно быть написано на простом и понятном языке.

Размещение информации в СМИ также может оказаться хорошей идеей, например, когда необходимо быстро проинформировать тысячи потерпевших, полный список которых сложно установить. Но этот инструмент с трудом поддается контролю и может серьезно навредить. Особенно если у вас пока недостаточно информации и ресурсов для того, чтобы ответить на возникающие у клиентов вопросы.

Требования об уведомлении могут предъявляться со стороны контрагентов или материнской компании. Важно не забыть и про собственных сотрудников: каждый должен знать, что вопросы от СМИ необходимо переадресовать в пресс-службу. Позиция компании должна быть единой.

Не запутаться в том, кому, в какие сроки и что именно сообщать, помогут меры, принятые на предыдущих этапах. Каждое сообщение об утечке должно быть адаптировано под целевую аудиторию. Заранее подготовленные шаблоны коммуникаций помогут сэкономить время. При этом не стоит забывать: спешка и формальный подход не принесут пользы, а только навредят.

1 Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере – структурное подразделение Департамента информационной безопасности Центрального банка РФ.

Любая компания в своей деятельности постоянно сталкивается с той или иной степенью неопределённости. С одной стороны, неопределённость открывает для бизнеса новые возможности. С другой – может являться причиной рисков для компании.

Риск – это вероятность негативного влияния неопределённости на цели компании.

В более узком смысле, риск – потенциальная возможность потери ресурсов или недополучения доходов вследствие наступления тех или иных событий.

Инструментом, позволяющим руководству компании принимать управленческие решения в условиях неопределённости и связанных с ней рисков, одновременно используя возможности, является эффективно действующая в компании система управления рисками.

Согласно общепринятому стандарту управления рисками ERM COSO – «Управление рисками организации – это процесс, осуществляемый советом директоров, менеджерами и другими сотрудниками, который начинается при разработке стратегии и затрагивает всю деятельность организации. Он направлен на выявление потенциальных событий, которые могут влиять на организацию и управление связанным с этими событиями риском, а также на осуществление контроля за непревышением риск-аппетита организации и предоставлением разумной уверенности в достижении целей организации».

Компонентами эффективной системы управления рисками компании являются:

Внутренняя среда

Характеризуется общей философией компании в отношении риска и его управления, а также степенью включённости всех сотрудников компании в процесс управления рисками.

Одним из важных проявлений философии компании в отношении риска является определение риск-аппетита компании – той степени риска, которую руководство компании считает допустимой в процессе деятельности.

Установленные в компании этические ценности и стандарты поведения также во многом определяют внутреннюю среду процесса управления рисками.

Выявление рисков

Выделение рисков компании среди потенциальных событий, имеющих внутренние или внешние по отношению к компании причины, и оказывающих отрицательное влияние на цели компании. Выявление и идентификация рисков должна производиться в привязке к целям компании.

Включает в себя определение классификации для ранжирования рисков в зависимости от внутренних и внешних факторов влияния.

Руководством компании определяются и утверждаются методы выявления рисков. Чаще всего это сочетание различных методов и вспомогательных средств. Методы выявления рисков предполагают проведение анализа как прошлого, так и возможного будущего.

Активное выявление потенциальных рисков формирует основу для их оценки и разработки мероприятий по реагированию на риски.

Формализованным выражением компоненты выявления рисков в компании может служить реестр рисков компании с обозначением присущих каждому риску классификационных признаков.

Оценка рисков

Выявленные риски оцениваются с точки зрения степени влияния на достижение целей компании. Целью оценки рисков является определение плана действий, которые следует предпринять.

Главные показатели оценки риска – вероятность его возникновения и степень влияния.

Оцениваются присущие и остаточные риски. Присущий – риск при отсутствии со стороны руководства действий по изменению вероятности или степени влияния риска. Остаточный – риск, остающийся после принятия руководством мер по реагированию на данный риск.

Методология оценки рисков, как правило, включает в себя как количественные, так и качественные методы. Определение количественных методов оценки рисков предполагает разработку и использование различных математических моделей – статистических, вероятностных, сравнительных, сценарных и проч.

Результаты оценки рисков фиксируются в принятых в компании документах системы управления рисками, таких как:

- Паспорт риска – документ, содержащий полную информацию о выявленном риске – классификационные признаки, показатели оценки, владелец риска, план мероприятий реагирования и проч.

- Карта рисков компании – чаще графическое отображение исчерпывающего перечня выявленных рисков, ранжированных по вероятности возникновения и степени влияния.

Реагирование на риски

Руководство компании определяет перечень возможных мероприятий, позволяющих привести выявленные риски в соответствие с установленным в компании уровнем риск-аппетита.

Общепринятыми способами реагирования на риски являются:

- избежание риска,

- снижение риска,

- передача риска,

- принятие риска.

Способ реагирования на конкретный риск выбирается с учётом его положения в карте рисков компании – показателей вероятности наступления и степени влияния на цели компании.

При определении способа реагирования на риск, оценивается соотношение затрат и выгод от потенциальной реакции на риск.

После выбора способа реагирования, разрабатывается план мероприятий по применению выбранного способа реагирования.

Контроль исполнения

Цель данной компоненты системы управления рисками – обеспечение обоснованной уверенности руководства компании в эффективном исполнении выбранных действий по реагированию на риски.

Представляет собой утверждённый в компании набор действий и процедур, обеспечивающих надлежащее исполнение принятых в компании мер реагирования на риски.

Контрольные процедуры могут быть превентивными, поисковыми, коррективными, ручными и автоматизированными, и т.д.

Контрольные процедуры проводятся на всех уровнях управления компанией – от высшего руководства до непосредственных исполнителей процессов.

Информационная инфраструктура

Компонент определяет формы, сроки и способы передачи информации, необходимой для функционирования системы управления рисками в компании.

Информационная инфраструктура системы управления рисками должна обеспечивать:

- коммуникации внутри компании как по вертикали (между руководством и подчинёнными), так и по горизонтали (между различными службами и подразделениями компании);

- использование как внутренних данных компании, так и сведений из внешних источников – клиенты, поставщики, акционеры, регулирующие органы и проч.;

- доведение до сотрудников необходимой информации о параметрах системы управления рисками компании;

- доступность для участников процессов управления рисками эффективных средств получения, передачи и обработки данных.

Мониторинг

Мониторинг – регулярный периодический процесс оценки полноты и эффективности функционирования всех компонентов системы управления рисками компании.

Цель проведения мониторинга – поддержание в актуальном состоянии системы управления рисками компании с учетом возникающих изменений – условий деятельности компании, изменений целей и структуры компании, кадровых изменений, возникновения новых бизнес-процессов и т.п.

Объём и периодичность мониторинга процесса управления рисками зависят от значимости рисков, важности реагирования на риск и проводимых контрольных процедур.

Методология проведения мониторинга может включать в себя применение приемов анкетирования, методов сравнительного анализа, формирование специальной отчётности.

Важным элементом мониторинга является актуализация внутренней нормативно-правовой базы, регулирующей функционирование системы управления рисками компании.

Система управления рисками оказывает влияние на достижение целей компании, в том числе и стратегических. Поэтому эффективная система управления рисками компании также предъявляет особые требования и выводит на новый уровень систему внутреннего контроля компании.

Учитывая опыт консультантов ФинЭкспертизы в проектах построения систем управления рисками, можно выделить следующие этапы внедрения системы управления рисками компании:

| Этап | Содержание этапа | Результат этапа |

|---|---|---|

| 1 | Формирование комитета по управлению рисками в компании | Исполнительный орган внедрения и функционирования системы управления рисками компании |

| 2 | Определение общей философии и стандартов компании в области управления рисками. |

|

| 3 | Разработка применяемых в системе управления рисками методик, приёмов, процедур, способов учёта и оценки рисков, учётных и отчётных форм системы управления рисками. | Нормативно-методологическая база компании в области управления рисками |

| 4 | Первоначальная идентификация, классификация, описание и оценка рисков компании. Формирование планов мероприятий по реагированию на риски. |

|

| 5 | Распределение функций и ответственности по исполнению мероприятий реагирования на риски, контрольных процедур, процедур мониторинга системы управления рисками. |

|

| 6 | Определение и обеспечение информационной инфраструктуры функционирования системы управления рисками. | Автоматизированные системы управления рисками компании |

Специалисты ФинЭкспертизы готовы предложить Вам инструмент, позволяющий принимать взвешенные управленческие решения в условиях неопределённости, правильно оценивать степень и уметь управлять рисками, добиваться более эффективных результатов на рынке.

Для более подробного обсуждения вопросов, пожалуйста, обращайтесь к специалисту

Елена Башкирова

Начальник отдела продаж

Tel/Fax: +7 (495) 775-22-00, ext. 251

Mob: +7 (916) 339-66-47

E-mail: bashkirova@finexpertiza.ru

01.01.70

Профилактика внутренних хищений и мошенничества персоналом

Если не можешь победить врага, создай его и победи

Ежегодные потери в компаниях из-за воровства, злоупотреблений или иных мошеннических схем персонала могут достигать до 7% выручки. И эти показатели, к сожалению, для России не потолок, скорее «норма». Внутренние хищения и мошенничество персонала способно не только снизить конкурентоспособность компании, но и привести ее к краху — банкротству.

По мнению специалистов по безопасности хищение персоналом складывается из 2 компонентов:

-

желание украсть (побудительный мотив);

-

возможность хищения (безнаказанность, отсутствие должного учета).

Отмечу ещё одну важную составляющую — психологическое оправдание преступником совершенного хищения. «Не убудет», «все воруют» и т.п. – эти предлоги позволяют человеку заглушить совесть.

Выделяют и такое понятие как «компенсаторное воровство». Персонал, чувствуя, что его труд не оплачивается (не оценивается) в должной мере, позволяет компенсировать разницу хищениями или не выполнением в полном объеме должностных обязанностей. Применяются принципы «Как платят, так и работаю», «До чего дотянутся руки (что плохо лежит), то и беру».

Наиболее опасны топовые должности. Работник украдет гайку, а коммерческий директор сразу вагон гаек. Хотя не стоит забывать, что 5 000 работников по 1 гайке в кармане каждый день — вот тебе и вагон в месяц.

Предотвращение внутренних хищений — процесс сложный, комплексный, включающий в том числе работу с персоналом, направленную на профилактику преступлений. Крупные компании разрабатывают программы по борьбе с хищениями и мошенничеством – это комплекс мероприятий, который включает в себя отлаженную систему внутреннего контроля и аудита, прозрачные закупочные и тендерные процедуры, не позволяющие завышать стоимость услуг или оборудования, строгий контроль за расходованием средств, а также систему контроля, учета, проверок хозяйственной и финансовой деятельности. Эти меры направлены на борьбу с «откатами» и хищениями корпоративного имущества. В то же время программа – это комплекс мотивационных мероприятий, направленных на формирование нетерпимого отношения сотрудников к фактам хищений и мошенничества.

Главная задача компании добиться осознания персоналом того, что воровать стыдно, что обворовывая компанию, сотрудник обворовывает себя и своих коллег. Необходимо активно пропагандировать честный образ жизни.

Не помешает и внедрение системы общественного контроля, проведение регулярных проверок хозяйственной и финансовой деятельности. По итогам этих мероприятий рекомендуется принимать решения о наказании виновных, вплоть до уголовного преследования.

Должен действовать принцип «неотвратимости наказания», особенно уголовного – это действенная профилактическая мера для людей, занимающихся противоправной деятельностью.

Пойманный за хищение сотрудник должен быть уволен, а материал о правонарушении передан в милицию для возбуждения уголовного или административного дела. Нельзя прощать подобные нарушения и безнаказанно отпускать сотрудника! Руководству компании необходимо быть принципиальным ко всем внутренним «врагам».

Компания должна придерживаться твердой позиции «Воровство карается, и будет караться с особой жесткостью». Брать чужое — это преступление, и за это можно сесть в тюрьму, материалы проверок передаются в правоохранительные органы, администрация компании добивается возбуждения уголовных дел по фактам хищений и мошенничества, полной компенсации стоимости похищенного. Все руководители и менеджеры, пойманные на воровстве, без исключений, увольняются, о выявленных фактах становится известно общественности.

Сотрудники должны это ощутить это на конкретных действиях, а не на пустых декларациях руководства!

Необходимо создать такие условия работы в компании, чтобы каждый работник был озабочен делами своей компании. От того насколько хорошо в ней обстоят дела, зависит заработная плата каждого работника.

Хорошая профилактика воровства – это создание в компании такой модели поведения сотрудников, которая направлена на предупреждение противоправных действий собственными силами работников.

ВАРИАНТ ПРОФИЛАКТИКИ ХИЩЕНИЙ от EKB-SECURITY.RU

Суть метода можно вкратце описать выражением «Если не можешь победить врага, создай его и победи».

Как вариант, в коллектив можно специально «ввести своего человека», который отработав определенный период времени, совершит «контрольное» хищение. Конечно, такой работник будет успешно задержан. Задержание, изъятие похищенного рекомендуется проводить при коллективе с привлечением сотрудников милиции. Для усиления эффекта после выявления рекомендую довести до коллег, что работник уволен по статье, заведено уголовное дело. Подтвердить это можно копиями документов вывешенных на доске информации для персонала.

После такого эпизода у руководства совместно со службой безопасности появляется возможность ввести регламенты, ограничивающие «свободу» персонала (закрутить гайки). Коллективом такие меры воспримутся уже с пониманием, без противодействия.

Артем Павлов, «Агентство экономической безопасности- D.I.» (Екатеринбург) считает:

«Одним из основополагающих факторов совершения противоправных действий в отношении работодателя является «иллюзия безнаказанности». Нелояльный сотрудник считает, что при определенных условиях ему удастся избежать наказания. Вопрос в том, как исключить в понимании работника такую иллюзию. Здесь, на мой взгляд, два основных элемента. Во-первых, все разбирательства по фактам ЧП на предприятии должны доводиться до логического завершения с передачей (гласно или не гласно) результатов расследования работающим сотрудникам. И, во-вторых, необходимо использовать регулярные проверки на полиграфе (детекторе лжи) как контрмотивирующий инструмент предупреждения противоправных действий. Невозможность скрыть от специалиста-полиграфолога какую-либо информацию будет являться мощнейшим сдерживающим фактором для любого, даже потенциально нелояльного сотрудника.»

Принципы борьбы с хищениями

-

Комплексный подход. Осуществление мероприятий на постоянной основе по выявлению, предупреждению, пресечению и расследованию хищений, а также проведение работ по минимизации негативных последствий хищений, в т.ч. принятие мер по возмещению ущерба лицами, совершившими хищение.

-

Экономическая целесообразность. Необходимо помнить, что затраты на реализацию не должны превышать эффект от применения.

-

Согласованность действий. Деятельность по борьбе с хищениями должна осуществляться на основе четкого выстроенного взаимодействия между подразделениями компании.

-

Эффективное информирование персонала о деятельности по борьбе с хищениями.

-

Вовлечение в процесс борьбы с хищениями всего персонала, контрагентов, клиентов и партнеров.

-

Принципиальность в подходе к нарушителям. Ответственность за совершенные деяния должна быть одинакова для всех независимо от должности, заслуг и личных отношений.

Рекомендации по снижению хищений персоналом

-

Предварительный кадровый отсев лиц, уличенных в хищениях на прошлых местах работы.

-

Использование полиграфа (детектора лжи) при приеме новых сотрудников или проведении служебных расследований.

-

Работа с коллективом — пропаганда, поощрение честной работы в компании, создание в коллективе атмосферы честности и неприятия хищений.

-

Систематические проверки сохранности ТМЦ и денежных средств. Создание условий оперативного выявления хищения — учет, инвентаризация.

-

Персональная ответственность работников за вверенное имущество, ТМЦ.

-

гласности выявленных фактов хищения. Осуждение коллективом. Доска позора.

-

Принцип неизбежности самого

-

Особый контроль за группой риска коллектива, новыми сотрудниками.

-

Придание строгого наказания за хищения. Увольнение по статье, передача материала в милицию.

-

Организация в компании «Горячей линии» по борьбе с хищениями и мошенничеством (телефон, автоответчик, электронная почта, почтовый абонентский ящик и др.).

-

Внедрение разных видов специального контроля, направленных на снижение рисков хищений.

-

Оснащение объектов инженерно-техническими средствами охраны и средствами специального инструментального контроля.

http://secandsafe.ru/stati/ohrannaya_deyatelnost/profilaktika_vnutrennih_hischeniy_i_moshennichestva_personalom

Что такое клиентоориентированность: подходы и способы внедрения

15.04.2022

Автор: Academy-of-capital.ru

Рейтинг:

|

(Голосов: 5, Рейтинг: 4.6) |

Из этого материала вы узнаете:

- Что такое клиентоориентированность

- Плюсы и минус клиентоориентированности

- 5 принципов клиентоориентированности

- Кому пора подумать о клиентоориентированности

- 2 подхода клиентоориентированности

- Внедрение клиентоориентированности в компании

- Способы измерить клиентоориентированность

-

Шаблон расчета эффективности бизнеса по 8 показателям

Скачать бесплатно

Жалко, что не все компании знают, что такое клиентоориентированность, соответственно, не применяют на практике. А ведь сколько бы клиентов можно было привлечь… Обиднее становится, что руководители не понимают преимуществ этого умения, расценивания его как угоду покупателям. Но это абсолютно неправильный вывод. Клиентоориентированость не означает, что сотрудники идут на поводу у клиента. Это значит быть вежливым, честным и внимательным к нему.

Данному умению можно и нужно научиться всем компаниям без исключения. От этого они получат сплошные преимущества: увеличение продаж, бесплатный запуск сарафанного радио, снижение оттока клиентов и проч. А нужно ведь всего лишь научить персонал быть вежливым, развернув курс своего бизнес-корабля на клиентоориентированный маркетинг.

Что такое клиентоориентированность

Принцип клиентоориентированности является важнейшим параметром, определяющим качество работы сотрудников в сфере продаж. Они должны распознавать запросы и желания покупателей и делать все, чтобы их удовлетворить.

Если говорить о том, что такое клиентоориентированность в продажах, то в первую очередь стоит отметить не только желание наилучшим образом удовлетворить пришедшего за покупкой человека, но и способность пожертвовать ради этого собственными интересами. В качестве примера можно привести индивидуальный подход к планированию даты и времени встречи, обслуживание покупателя в выходной или нерабочий день или в нерабочие часы и т. д.

Плюсы и минус клиентоориентированности

Не пренебрегая этими принципами, можно очень быстро понять, что такой клиентоориентированный подход в работе компании содержит в себе большое количество плюсов.

К числу существенных преимуществ можно отнести мотивацию покупателей на совершение частых и регулярных покупок. Предлагаем детально рассмотреть механизм этого явления.

Клиентоориентированный подход к работе с клиентами способствует:

- повышению уровня вероятности повторных покупок;

- упрощению процесса продаж;

- лояльному отношению клиентов к существующим ценам;

- минимизации количества ушедших постоянных клиентов;

- увеличению скорости распространения положительной информации о работе и компании благодаря сарафанному радио.

Эти плюсы не только работают на имидж, но и имеют конкретный финансовый результат.

Однако нужно быть готовым к тому, что для создания такого клиентоориентированного климата на предприятии придется предпринять существенные усилия – и это единственный недостаток, с которым придется столкнуться.

5 принципов клиентоориентированности

Постараемся объяснить, каких принципов необходимо придерживаться на пути к желаемому результату.

- Отсутствие фальши в отношениях.

- Проявление эмпатии.

- Гибкость в отношениях с клиентами.

- Собранность и внимательность.

- Качественные коммуникации.

Отношения с потребителями должны быть искренними и честными. Любая фальшивая эмоция или фраза могут вызвать у них негативную реакцию, в результате чего возникает вероятность отказа от сотрудничества с вашей компанией. В процессе работы с клиентами сотрудники должны не просто качественно удовлетворять их запросы, но и чувствовать скрытые ожидания. Лояльность покупателя может возникнуть только тогда, когда человек получит чуть больше, чем ожидал, и почувствует, что жить ему стало комфортнее и проще.

Умение поставить себя на место клиента позволяет быстрее осознать его нужды и потребности и понять, в чем заключается суть его проблемы.

Сотрудники не должны загоняться в границы чересчур жестких правил. При наличии обязательного контроля необходимо оставить возможность для проявления инициативы и реализации творческого подхода к работе. Это обеспечит возможность успешного взаимодействия с теми клиентами, чьи запросы выходят за рамки существующих стандартов.

Любая мелочь, способная оттолкнуть клиента, должна быть своевременно замечена и заблаговременно устранена.

Сотрудники должны управлять процессом общения. Им необходимо уметь договариваться, разрешать конфликтные ситуации и держать под контролем эмоции.

Кому пора подумать о клиентоориентированности

Существует мнение, что такой принцип, как клиентоориентированность, необходимо внедрять только в деятельность компаний, работающих в условиях жесткой конкуренции. Для тех же, кому повезло оказаться на монопольном рынке, ставить перед собой такую задачу нецелесообразно. Не является она приоритетной и для тех, кто находится на стадии стартапа или работает в рамках малого бизнеса.

Хотим подчеркнуть, что подобные взгляды на клиентоориентированность являются ошибочными. Игнорировать потребности клиента нельзя никому.

Нет никакой гарантии, что монопольное положение компании сохранится надолго – конкуренты могут появиться в любой момент и забрать себя клиентов, предложив им более выгодные условия сотрудничества. Стремление молодой компании максимально удовлетворить потребности покупателей привлечет внимание значительного количества людей, готовых сотрудничать с вновь появившимся бизнесом. О том, насколько важен каждый клиент для малых предприятий, говорить вообще не приходится.

Вопрос лишь в том, в каком направлении следует прилагать усилия и какое количество ресурсов вам для этого потребуется. Ответить на него можно только индивидуально, не забывая при этом о принципе целесообразности: работая над решением одной задачи, нельзя оставлять без внимания все остальные.

2 подхода клиентоориентированности

Постараемся объяснить, что такое клиентоориентированность простыми словами. Для этого разобьем рассматриваемое понятие на две части: клиентоориентированный сотрудник и клиентоориентированная компания.

Разберем их более подробно.

Клиентоориентированный сотрудник.

Это внутренняя клиентоориентированность, которая должна рассматриваться как одна из самых важных составляющих успеха компании.

Сотрудники, обладающие такими свойствами, являются для компании очень ценными. Благодаря умению поставить на первое место интересы клиента и при этом не нарушить существующих регламентов они являются самыми востребованными и дорогостоящими продавцами своих услуг на рынке труда.

Именно такие менеджеры по продажам проводят самое большое количество сделок, значительно опережая своих коллег. Одной из их особенностей является наличие многочисленных постоянных клиентов, демонстрирующих высокий уровень лояльности к компании.

Клиентоориентированная компания

Это внешняя клиентоориентированность.

Это свойство присущее компаниям, взявшим курс на целенаправленное и долгосрочное развитие собственного бизнеса. Все свои отношения с клиентами она продумывает и регламентирует до мельчайших деталей, обращая внимание на всё: какие слова должен произнести сотрудник, приветствуя клиента, в какой момент ему следует предложить ему чашечку кофе, какой температуры должен быть чай и т. д.

Конечно, предусмотреть все возможные ситуации невозможно, но обозначить общую стратегию и добиться, чтобы она стала неотъемлемой частью поведения сотрудников, вполне реально, хотя и непросто.

До конца реализовать задуманное может не каждый. Часто стремление как можно быстрее получить деньги клиентов уводит задачу работы с сотрудниками на второй план.

Внедрение клиентоориентированности в компании

В процессе общения с покупателем сотрудник должен хорошо понимать, что такое клиентоориентированность, и обдумывать каждую сформулированную своими словами фразу. Все его действия и поступки должны преследовать единственную цель — помочь клиенту в решении его проблемы. Для этого продавцу следует сформировать особый образ мышления, позволяющий почувствовать явные и скрытые желания клиента и найти к ним индивидуальный подход.

Разберем составляющие клиентоориентированности компании более подробно.

Клиентоориентированное мышление

Такое мышление предполагает необходимость сосредоточить все внимание на потребностях клиента. При этом бизнес-задачи отодвигаются на второй план и становятся менее приоритетными, чем задачи покупателя.

Для тренировки данного навыка можно поставить себя на место клиента и попробовать ответить на следующие вопросы:

- В чем состоит интерес продавца? Он пытается выяснить запросы и приоритеты потребителя или просто хочет что-то продать?

- Положительно или отрицательно влияют на уровень благополучия и степень удовлетворенности покупателя слова и действия сотрудника, осуществляющего продажу?

Если ответы на поставленные вопросы будут удовлетворительными, значит клиентоориентированность мышления в действиях продавца присутствует.

Клиентоориентированное поведение

Что такое клиентоориентированное поведение в продажах, понять несложно. Для продавцов основным критерием его наличия является уровень комфорта, который они способны создать в процессе общения. Удовлетворенность клиентов качеством взаимодействия с сотрудниками должна находиться под постоянным контролем. Для совершенствования навыков клиентоориентированного поведения целесообразно проводить тренинги, в ходе которых отрабатываются специальные скрипты и моделируются различные рабочие ситуации. Немаловажным является и поиск ответов на вопросы:

- Каким образом должны поступать сотрудники в той или иной ситуации?

- Существуют ли возможности для улучшения их работы?

- Что можно предпринять, чтобы клиент не только был удовлетворен процессом взаимодействия, но и почувствовал удовольствие и желание высказать благодарность?

Тренировка с Азатом

Ежедневная практика общения с клиентами позволяет выработать навыки клиентоориентированности в короткие сроки. Но непременным условием для этого является понимание сотрудником поставленных перед ним задач.

Клиентоориентированность маркетинга

Применяемый на уровне продавца и покупателя принцип клиентоориентированности представляет собой часть маркетинговой стратегии компании, которая реализуется в рамках целостного корпоративного подхода.

В этом случае решение проблем клиента выдвигается в качестве основной задачи, решать которую должны все отделы компании. Цель увеличения объемов продаж больше не является для них приоритетной.

Клиентоориентированный сотрудник должен в первую очередь стремиться удовлетворить потребности покупателя в процессе осуществления любых бизнес-процессов. Его действия должны быть направлены не на факт продажи, а на решение проблемы своего клиента.

Способы измерить клиентоориентированность

Чтобы оценить степень клиентоориентированности и при необходимости оказать влияние на формирование этой составляющей в работе компании, нужно выбрать способы ее измерения. Специальных методик для этого не существует, но при составлении регламента многие принимают во внимание следующие моменты:

- Очное общение должно произойти не позднее чем через 20–30 секунд после того, как клиент переступил порог магазина или офиса. Получить ответ сотрудника онлайн-сервиса он должен через 15–20 секунд. Если в данный момент контакт невозможен, клиента оповещают о времени ожидания и в обязательном порядке соблюдают указанные сроки.

- Взаимодействие с клиентом должно начинаться с приветствия и улыбки. Сотрудник в обязательном порядке должен представиться.

- Чтобы создать благоприятную атмосферу для дальнейшего разговора, следует воспользоваться приемом «трех да», после чего следует внимательно выслушать клиента и проявить искреннее желание решить его проблему.

Количество требований регламента может быть произвольным и зависит от специфики работы компании. Также оценить уровень клиентоориентированности сотрудников можно, опираясь на результаты опроса потребителей, информацию, полученную от «тайных покупателей», и собственные наблюдения. Все эти приемы могут применяться по отдельности и в комплексе.

Многие компании на практике смогли оценить преимущества реализации клиентоориентированного подхода. Говоря о том, что дала им такая клиентоориентированность, они в первую очередь отмечают существенное увеличение потока покупателей и, как следствие, увеличение объемов продаж. Кроме того, позиции бизнеса стали устойчивее, что можно считать основанием для дальнейшего роста доходов компании.

Планирование реагирования на риски

Процесс планирования реагирования на риски начинается после проведения качественного и количественного анализа рисков. На этом этапе следует назначить ответственных за реагирование и разработать предупреждающие действия для каждого риска. Планирование реагирования на риски — это процесс разработки методов и процедур, способствующих повышению благоприятных возможностей и снижению угроз для достижения целей проекта. Способы реагирования рассматриваются для каждого риска отдельно.

Входы процесса планирования реагирования на риски

Входной информацией для планирования реагирования на риски является:

- план управления рисками — результат процесса планирования рисков;

- реестр рисков — результат процесса количественного анализа рисков.

Инструменты и методы процесса планирования реагирования на риски

Планирование реагирования на риски осуществляется с помощью стратегий реагирования на риски. Стратегия реагирования на риски — это методы, которые будут использованы для снижения последствий или вероятности идентифицированных рисков

[

10

]

. Для каждого риска необходимо выбрать свою стратегию (или комбинацию из различных стратегий), которая обеспечит наиболее эффективную работу с ним. Выбор стратегии осуществляется на основании результатов количественной и качественной оценок, позволяющих определить, сколько времени, денег и усилий потребуется затратить для ограничения риска. Существует четыре типовые стратегии реагирования на появление негативных рисков: уклонение, передача, принятие и снижение.

Уклонение от риска. Эта стратегия состоит в полном исключении воздействия риска на проект за счет изменений характера проекта или плана управления проектом. Некоторые риски, возникающие на ранних стадиях проекта, например из-за отсутствия четкого определения требований Заказчика, можно избежать, затратив дополнительное время и увеличив трудозатраты на их выявление. Однако стратегия уклонения не может полностью исключить риск.

Передача риска. Стратегия передачи также исключает угрозу риска путем передачи негативных последствий с ответственностью за реагирование на третью сторону. Передача риска обычно сопровождается выплатой премии за риск стороне, принимающей на себя риск и ответственность за его управление. Сам риск при этом не устраняется. Условия передачи ответственности за определенные риски третьей стороне могут определяться в контракте. Для IT-проектов третьей стороной может выступать консалтинговая компания, на которую возлагается ответственность по управлению рисками.

Принятие риска. Стратегия означает решение команды не уклоняться от риска. При пассивном принятии команда ничего не предпринимает в отношении риска и в случае его возникновения разрабатывает способ его обхода или исправления последствий. При активном принятии план действий разрабатывается до того, как риск может произойти, и называется планом действий в непредвиденных обстоятельствах.

Снижение риска. Стратегия предполагает усилие, направленное на понижение вероятности и/или последствий риска до приемлемых пределов. В стратегии снижения используется включение в план проекта дополнительной работы, которая будет выполняться независимо от возникновения риска, как, например, проведение дополнительного тестирования функциональности информационной системы, разработка прототипа системы, дополнительное подключение к работе опытных сотрудников.

Планирование реагирования на риски: выходы

Реестр рисков (обновления). Способы реагирования на риски, разработанные и утвержденные в процессе планирования реагирования, включаются в Реестр рисков.

План управления проектом (обновления). Обновление плана управления проектом происходит за счет добавления операций реагирования на риски в процессе общего управления изменениями проекта.

Контрактные соглашения, касающиеся рисков. Контрактные соглашения составляются для того, чтобы юридически определить ответственность каждой из сторон на случай возникновения каждого отдельного риска. Это могут быть договоры страхования или оказания услуг.

Мониторинг и управление рисками

Мониторинг и управление рисками — процесс отслеживания идентифицированных рисков, мониторинга остаточных рисков, идентификации новых рисков, исполнения планов реагирования на риски и оценки их эффективности на протяжении жизненного цикла проекта

[

10

]

.

Мониторинг рисков является последним этапом процесса управления рисками. Он важен для эффективной реализации действий, запланированных на предыдущих этапах. Мониторинг — это наблюдательная деятельность, предусмотренная ранее составленным планом управления рисками. Мониторинг обеспечивает своевременное исполнение превентивных мер и планов по смягчению последствий и выполняется с помощью индикаторов — триггеров (другое название — «признаки рисков», «симптомы риска»), указывающих на возможность то, что события риска произошли или произойдут в ближайшее время. Симптомы рисков определяются на этапе идентификации рисков и фиксируются в Плане управления проектом в разделе «План управления рисками».

Примеры параметров, к которым могут быть привязаны признаки рисков и за которыми может проводиться регулярное наблюдение

[

5

]

:

- количество «открытых» (найденных и неисправленных) ошибок на один модуль или компонент;

- среднее за неделю количество сверхурочных часов работы на одного сотрудника;

- еженедельное количество изменений в требованиях к разрабатываемой системе;

- изменения бизнес-процессов Заказчика;

- своевременность выделения требуемых ресурсов;

- техническое обеспечение работ.

Цель мониторинга состоит в наблюдении за прогрессом выполнения принятых планов (предотвращения рисков и смягчения их последствий), количественными параметрами, условиями, определяющими применения плана реагирования на риски, и в информировании команды в случае наступления риска.

Во время мониторинга команда проекта выполняет планы по предотвращению рисков. За прогрессом этой деятельности ведется наблюдение. Отслеживаются изменения значений триггеров рисков. Для удобства выполнения мониторинга применяют специальные формы

[

5

]

, пример которой приведен в таблице 7.8

| Тип риска | Описание риска | Проактивные мероприятия | Реактивные мероприятия | Пороговые состояния | Вероятность | Влияние | Фактор риска |

|---|---|---|---|---|---|---|---|

| Политический | Заказчик решил не внедрять систему | Плана нивелирования риска не существует. Заказчик решает либо внедрять систему, либо не внедрять | Если Заказчик не представляет стратегической ценности для OXS, не начинать проект | 6 | 9 | 54 | |

| Политический | Ввиду того, что выбор системы (и подрядчика) проводился холдинговым руководством Заказчика, сам Заказчик на текущий момент не заинтересован в проекте и внедрении системы |

|

n/a | 8 | 4 | 32 | |

| 0 |

Исходные данные для процесса мониторинга

- План управления рисками.

- Реестр рисков.

- Одобренные запросы на изменение, которые могут содержать изменения методов работы, условий контрактов, содержания и расписания.

- Информация об исполнении работ.

- Отчеты об исполнении. Отчеты об исполнении содержат информацию о выполнении работ проекта, способных повлиять на процесс управления рисками.

Мониторинг и управление рисками: инструменты и методы

Пересмотр рисков должен проводиться регулярно, согласно расписанию, составленному на этапе планирования. В процессе мониторинга и управления рисками может возникать необходимость в проведении идентификации новых рисков, пересмотре состояния известных рисков и планировании дополнительных мероприятий по реагированию на риски.

Аудит рисков предполагает анализ и документирование результатов оценки эффективности мероприятий по реагированию на риски, изучение причин их возникновения, оценку эффективности процесса управления рисками.

Анализ отклонений и трендов. Тренды в процессе выполнения проекта подлежат проверке с использованием данных о выполнении. Для мониторинга выполнения всего проекта используют методику освоенного объема. Отклонения от базового плана могут указывать на вызванные рисками последствия.

Анализ резервов. При анализе резервов производится сравнение объема оставшихся резервов на непредвиденные обстоятельства с количеством оставшихся рисков.

Совещания по текущему состоянию. Периодические совещания команды проекта по вопросам управления рисками являются инструментом для отслеживания состояния рисков проекта.

Мониторинг и управление рисками: выходы

Реестр рисков (обновления). Обновленный реестр рисков включает в себя результаты пересмотра рисков, аудита и периодической проверки рисков, фактические результаты рисков проектов и результаты реагирования на риски. Реестр рисков становится частью документации по закрытию проекта.

Запрошенные изменения. Запрошенные изменения возникают в результате необходимости изменения плана управления проектом в ответ на риск. Одобренные запросы на изменения оформляются документально.

Рекомендованные корректирующие действия. К рекомендованным корректирующим действиям относятся работы, внесенные в планы на непредвиденные обстоятельства.

Рекомендованные предупреждающие действия используются для приведения проекта в соответствие с планом управления проектом.

Активы организационного процесса (обновления). Результаты управления рисками выполняемого проекта могут быть использованы в будущих проектах и должны войти в состав активов организационного процесса.

План управления проектом (обновления). Если одобренные запросы на изменения затрагивают процессы управления рисками, то необходимо обновить соответствующие части плана управления проектом.

Утечка данных в бизнесе может грозить многомиллионными потерями. Менеджер ушел, прихватив с собой базу данных покупателей — готовьтесь к оттоку клиентов: возможно, он просто переманит их к конкурентам. Другой компании стали известны внутренние разработки — возможно, они первые выпустят крутой продукт по ним и соберут всю прибыль.

Давайте разберемся, как не допустить потерь. Рассказываем, как защититься от утечки данных и что делать, если она все-таки произошла.

Почему защита от утечек данных важна

Когда мы готовили статью, столкнулись с тем, что представители малого бизнеса не понимают, зачем им нужна защита от утечек данных. «Кому мы вообще нужны? С сотрудниками заключаем договор, а на почту и CRM устанавливаем пароли» — одно из распространенных мнений.

Это — то самое русское «авось». Надежда, что небольшая компания с прибылью около 100 000 рублей в месяц никому не нужна и никто не будет воровать у нее какие-то данные. А когда надежда испаряется и данные все-таки крадут, что-то делать уже поздно.

Приведем один из распространенных сценариев, по которому у вас могут украсть данные. Злоумышленники взламывают CRM и получают доступ к базе данных клиентов. Потом делают сайт точь-в-точь как у вас и регистрируют похожий адрес электронной почты. А затем рассылают клиентам предложение, от которого нельзя отказаться: например, письмо с уведомлением о скидках в 60%. Ваши клиенты переходят на сайт и оплачивают товары, думая, что покупают их у вас. Злоумышленники получают прибыль, клиенты теряют деньги, вы тонете под волной негатива. Это называется фишингом, но вам от этого не легче.

Еще один возможный сценарий — размещение ссылки на вредоносный сайт. Так же, как и в предыдущем случае, злоумышленники взламывают CRM и получают email ваших клиентов. А потом рассылают им письма со ссылкой на вредоносный сайт, который крадет пароли пользователей. Злоумышленники получат пароли и смогут, например, украсть деньги с электронных кошельков людей. А вы получите тонну негатива, потому что письмо будет якобы от вас.

Пройдемся по статистике. Cybersecurity Ventures в ежегодном официальном отчете указали, что каждые 14 секунд во всем мире происходят атаки хакеров. К 2021 году они будут происходить каждые 11 секунд, а общий ущерб от киберпреступности достигнет 6 триллионов долларов в год. А специалисты компании InfoWatch рассказали, что только за прошлый год в сеть утекло более 14 млрд конфиденциальных записей. При этом в России число утечек возросло на 40% по сравнению с прошлым годом, тогда как во всем мире только на 10%.

В прошлом году в России было много скандальных утечек — в сеть «уплывали» базы данных 30 млн автовладельцев, 20 млн налоговых деклараций, 9 млн абонентов «Билайна». И если вы не хотите, чтобы очередная хакерская атака или человеческое недомыслие коснулись вас, читайте дальше. Если продолжаете уповать на «авось», посмотрите хотя бы информацию о том, что делать в случае утечки данных.

Как предотвратить утечку коммерческих данных

Профилактика — наше все. Грамотная защита от утечек данных поможет предупредить негативные последствия, которые могут серьезно повлиять на ваших клиентов и репутацию.

Предотвращаем внутренние утечки данных

Внутренняя утечка данных — это когда ваши же сотрудники сливают информацию конкурентам или забирают с собой базы клиентов или другие данные, когда увольняются. Есть несколько способов защиты от таких недобросовестных работников.

Используйте NDA. Так называют договор о неразглашении коммерческой тайны. Сначала нужно ввести режим защиты коммерческой тайны и четко прописать, что относится к таким сведениям. А затем подписать с каждым сотрудником NDA и обязательно получить подписи работников на документах, относящихся к коммерческой тайне. А в договоре прописать ответственность работников за нарушение. Это чуть умерит пыл предприимчивых дельцов — никто не захочет таскаться по судам и выплачивать 1–2 миллиона рублей компенсации за то, что скинет какие-то данные «на сторону».

Установите DLP-систему. Это технически сложное автоматизированное решение — специальное программное обеспечение, отслеживающее попытки передачи информации посторонним. На корпоративный сервер и все устройства в офисе устанавливают программу, которая в режиме реального времени проверяет все операции и блокирует подозрительные. Например, если сотрудник попытается отправить таблицу Excel с контактами клиентов с корпоративной почты на личную. DLP-система остановит отправку и сразу уведомит о нарушении того, кто ответственен за защиту от утечек данных.

Единственный недостаток DLP-системы — то, что ее невозможно установить на все личные устройства сотрудников. Они смогут сфотографировать что-то на смартфон или записать разговор на диктофон.

Разграничивайте доступ. Один из самых простых способов обезопасить ценную информацию — разграничивать доступ к данным и давать сотрудникам только то, что им нужно для работы. Например, передавать менеджеру не всю базу, а только контакты клиентов, которых он ведет. Или настроить уровни доступа к документации — это можно сделать в CRM-системе.

Наблюдайте за сотрудниками. Это можно сравнить с DLP-системами, но на самом деле решение работает по-другому. Вы просто устанавливаете в офисе видеонаблюдение и прослушивающие устройства, а на ПК — программы для контроля всего, чем занимается сотрудник. Например, ПО для записи всего происходящего на экране. А потом можно самому просматривать и прослушивать записи, чтобы узнать о факте утечки. Это долго и дорого, но подобное решение можно использовать в качестве одного из этапов защиты. Сотрудникам будет психологически некомфортно красть данные, если они знают, что за ними наблюдают.

Дайте мотивацию. Еще один простой способ защитить коммерческие данные компании — мотивировать сотрудников на нормальную работу. Не важно чем: зарплатой, премиями, комфортными условиями труда, перспективной карьерного роста. Если сотрудники будут полностью отдаваться работе в вашей компании, у них не возникнет мысли навредить ей. Построить такую команду мечты очень сложно, но возможно.

Эти способы защиты сработают лучше, если использовать их комплексно. Например, создать нормальные условия для сотрудников, подписывать с ними NDA и дополнительно установить DLP-систему.

Предотвращаем внешнюю утечку

Внешние утечки — это когда кто-то извне ворует информацию, не связываясь с вашими сотрудниками. Например, взламывает почту или получает доступ к CRM, ворует документы из офиса. С этим тоже можно и нужно бороться.

Устанавливайте сложные пароли. Это — самое простое решение, которое часто игнорируют. И делают пароли типа «12345». Их подберет даже школьник, который играючи попытается получить доступ к почте, указанной на вашем сайте. Поэтому используйте генераторы паролей. И храните их там, куда очень сложно добраться: лучший вариант — в вашей голове.

Используйте корпоративную почту. Бесплатные почтовые агенты — не зло, но они не подходят для работы с важными коммерческими данными. Их легко взломают, особенно если этим займется хороший специалист. Купите домен и заведите корпоративную почту, арендуйте почтовый сервер у провайдера или используйте платные агенты.

Включите двухфакторную аутентификацию. Двухфакторная аутентификация — это когда чтобы зайти в систему, надо указывать не только пароль, но и другой способ идентификации, например одноразовый код из смс, уведомление на экране смартфона, отпечаток пальца. Такую защиту можно установить на почту и в некоторые CRM-системы и сервисы. Это серьезно усложнит жизнь любителям красть коммерческие данные.

Установите антивирус. Еще одно простейшее решение, которое часто игнорируют. Не скупитесь на хороший антивирус — установите его на все ПК в офисе. Он перехватит вирусы, которые «подсматривают» пароли или крадут ценные данные напрямую.

Уничтожайте документы. Безвозвратно удаляйте уже ненужные документы с серверов. А если работаете и с бумажными документами, содержащими ценные сведения, не поскупитесь на шредер. Если просто выкинуть их в мусорку, любой сможет достать их из ближайшего мусорного бака. А особо упорные — еще и из мусоровоза.

Используйте СКУД. Так называют системы контроля и управления доступом на предприятиях. Они защитят офис или производство от проникновения посторонних людей. Одно из самых простых и незатратных решений — установить шлагбаум на проходной и выдать сотрудникам именные пропуска. А еще установить видеонаблюдение: и на проходной, и на всей территории предприятия.

Подумайте о средствах сетевой защиты. Рассказывать о них можно много и долго. Если коротко, они нужны тем, кто хранит важные сведения онлайн. Среди таких есть системы контроля трафика, WAF, межсетевые экраны. У них общая цель — обеспечить легкий обмен информацией внутри компании, но полностью защитить ее от любых проникновений извне.

Используйте IRM. Это — контейнеризация каждого документа, содержащего ценные для вас сведения. Работает это так: к каждому документу привязывается информация о ключах шифрования и доступе. Даже если его украдут (например, на флешке), не смогут прочитать на своем устройстве. Внедрение такого решения обойдется дорого, но оно того стоит, если у вас на руках очень важная информация.

Сделайте шифрование дисков на ноутбуках и планшетах работников (FDE). Без специальных ключей доступа пользоваться устройством будет невозможно — даже если его украдут, все данные будут надежно защищены. Полное шифрование файловой системы особенно актуально для ноутбуков – это позволяет защитить данные от случайной кражи: например, если сотрудник забудет рабочий ноутбук в кафе или аэропорту. Подобными решениями пользуются крупнейшие корпорации типа NASA.

Вы уже догадались, что лучше использовать комплексные решения? Чтобы защита от утечек данных работала, просто установить надежный пароль недостаточно.

Что делать, если утечка уже произошла

Фактически вы ничего не сможете сделать — данные уже в руках у злоумышленников. Если вы пытались как-то их защитить, можно, например, подать на бывшего сотрудника в суд. При грамотно составленных документах и хорошем юристе вы выиграете дело и, возможно, даже сможете взыскать ущерб. Это — лучший для вас сценарий при внутренней утечке данных.

Если произошла внешняя утечка или не можете найти виновного — в принципе не знаете, к кому попали данные — остается только смириться. Конечно, можно попытаться что-то сделать: запустить в СМИ утку о том, что украденные данные бесполезны, объявить награду за поиск похитителя или предложить ему вернуть информацию за хорошее вознаграждение. Но далеко не факт, что хоть что-то из этого сработает. А кроме того, обычно все это — игры птиц крупного полета: компаний с многомиллионным ежемесячным оборотом. Малому бизнесу чаще проще смириться, чем тратить нереальные деньги на то, чтобы вернуть данные и не допустить их распространения и использования.

Что о защите коммерческих данных говорят предприниматели

Мы решили узнать, что о защите от утечек данных думают российские предприниматели. И получили интересные мнения.

Галина Камышанская, руководитель компании 42Clouds, рекомендует обращаться к надежным провайдерам. И дает рекомендации по выбору фирмы, которой можно довериться:

«Есть три нюанса, на которые надо обращать внимание.

Триал период. Тестовый период должен быть не менее недели, чтобы у вас была возможность проверить скорость работы, систему бекапирования и скорость реакции технической поддержки.

Техническая поддержка. Это один из ключевых показателей, на которые стоит обратить внимание после стоимости и скорости работы. В обязательном порядке во время тестового периода проверьте, отвечает ли следующим требованиям служба хотлайна:

— Скорость первого ответа — не более 60 сек. От этого зависит, насколько быстро специалисты реагируют на запросы и как быстро смогут устранить неполадки и защитить данные.

— Круглосуточная поддержка. Это одно из обязательных условий для безопасного хранения ваших данных. Форс-мажорные ситуации могут возникать как на стороне клиента, так и на стороне провайдера. Крайне важно своевременно отреагировать и устранить причину возникновения во избежания потери данных.

— Скорость решения задачи не более 1-х суток. Допускается скорость решения до 2-х суток, если задача касается ведения учета в вашей учетной системе. Но провайдер должен обязательно уведомить клиента, что на решение проблемы потребуется дополнительное время.

— Система бекапирования. Попросите предоставить вам копию вашей базы за позапрошлый день. Таким образом вы сможете проверить, действительно ли у них работает система бекапирования, и точно ли в случае форс-мажоров ваши данные останутся целыми. Не у всех провайдеров делаются бекапы на тестовом периоде, поэтому точно проверить это можно будет в первый оплаченный месяц.Дополнительные инструменты защиты. Не у многих провайдеров есть индивидуальные средства защиты данных клиента. Как пример, в компании 42Clouds создается специальная «Кнопка экстренного отключения». Она очень помогает, когда к клиенту приходят «маски-шоу» с целью забрать данные. В таких случаях с помощью смс-сообщения или фактической кнопки на столе (по желанию клиента) тушится сетевой интерфейс. Сам сервер продолжает работать, но доступ к нему закрывается. Таким образом вся информация остается целой и невредимой, но доступ к ней можно получить только от самого клиента»

Илья Горбаров, СЕО digital-агентства «Атвинта», рассказал о самых простых способах защиты от утечки данных, которые часто игнорируют:

«Когда речь заходит про защиту коммерческих данных компании, нужно четко понимать, что является слабым звеном. Чаще всего слабым звеном оказываются люди. От их внимательности зависит безопасность ваших данных, а порой и коммерческий успех компании.

Давайте говорить про информацию, с которой мы имеем дело каждый день. Отбросим сложные темы типа перехвата трафика и взлома серверов специально обученными людьми.

Начинать нужно с простого — это пароли. Если у вас CRM, в которой хранятся данные тысяч ваших клиентов, и у руководителя отдела продаж с полным доступом пароль qwe123asd, у меня для вас плохие новости. Подобрать или подсмотреть такой пароль не составляет труда.

Важно не забывать про уволенных сотрудников, которых нужно лишать прав доступа к клиентской базе до увольнения, чтобы не было соблазна прихватить ее с собой. Если у вас база клиентов хранится в Excel или на Google Диске, вместо облачной CRM с разграничением прав доступа, у меня для вас тоже плохие новости. Скорее всего, ее копия уже есть у менеджеров.

Люди должны обладать минимальной компьютерной грамотностью, чтобы не открывать фишинговые сайты и подозрительные файлы в почте. У нас был случай, когда через зараженный компьютер сотрудника злоумышленники получили доступ к рекламному кабинету в Facebook и слили приличный бюджет до того, как Facebook успел его заблокировать. Деньги нам не вернули, а личный кабинет пришлось заводить новый. Потеряли мы порядка 50 000 рублей, хватило бы на зарплату среднего сотрудника.

При работе с документами Google очень важно не лениться и давать доступ не по ссылке, а расшаривать его по почте. И не забывать вычищать оттуда уволенных сотрудников. Наша невнимательность однажды привела к тому, что таблица с финансовыми данными оказалась доступна по ссылке. Узнал я об этом от знакомого, которому ее показали. Информация была за прошлые годы, но было неприятно.

И не забудьте поменять пароль по-умолчанию у вашего Wi-Fi роутера, админки сайта и… IP-видеокамер наблюдения. Поищите видео по запросу «взлом IP камер пранк», и у вас отпадут вопросы, зачем это делать»

А вы защищаете коммерческие данные компании или надеетесь на «авось»? Поделитесь своим мнением и лайфхаками по защите в комментариях!

МЕТОДЫ РЕАГИРОВАНИЯ НА РИСК, ПРИМЕНИМЫЕ НА ПРЕДПРИЯТИЯХ МАЛОГО БИЗНЕСА

- Авторы

- Резюме

- Файлы

- Ключевые слова

- Литература

Сайфуллина Р.Р.

1

1 ФГБОУ ВПО «Южно-Уральский государственный университет (НИУ)»

В статье рассматриваются проблемы выбора методов реагирования на риск, которые могут быть применены предприятиями малого бизнеса на этапе управления выявленными рисками в ходе построения системы риск-менеджмента. Своевременная разработка комплекса мер реагирования на риск имеет особую важность для небольших организаций в связи с ростом неопределенности внешней и внутренней экономической среды, а также с изначально более высоким, чем у средних и крупных компаний, уровнем риска, присущего им. Ситуация осложняется тем, что применяемые в настоящий момент меры реагирования на риск, предусмотренные международными стандартами риск-менеджмента, не содержат особенностей их использования экономическим субъектом в зависимости от его масштаба и сферы финансово-хозяйственной деятельности. В связи с этим в статье был проведен анализ существующих мер реагирования на риск, предложены методы, которые могут быть применены на предприятиях малого бизнеса исходя из особенностей бизнес-модели таких организаций.

риск-менеджмент

предприятия малого бизнеса

методы реагирования на риск

1. Международный стандарт риск-менеджмента ISO/IEC Guide 73 RiskManagement / КонсультантПлюс, Интернет версия справочно-правовой системы [Электронный ресурс]. – URL: http://base.consultant.ru/cons/cgi/online.cgi?req=doc;base=EXP;n=540017 (дата обращения: 16.10.14).

2. Международный стандарт риск-менеджмента ISO 31000:2009 «Риск Менеджмент – Принципы и руководства» [Текст]. –URL: https://www.google.ru/url?sa=t&rct=j&q=&esrc=s&source=web&cd=3&ved= 0CDQQFjAC&url=http%3A%2F%2Fdlib.rsl.ru%2Floader%2Fview%2F01005430938%3Fget%3Dpdf&ei=R84_VPWtNce6ygPRioGwBg&usg= AFQjCNHo9RBZ6uEGDqrVmuVUNynmqdIyaQ&bvm=bv.77648437,d.bGQ&cad=rjthttp://docs.cntd.ru/document/gost-r-iso-31000-2010 (дата обращения: 16.10.14).

3. Организация и осуществление экономическим субъектом внутреннего контроля совершаемых фактов хозяйственной жизни, ведения бухгалтерского учета и оставления бухгалтерской (финансовой) отчетности / Информация Минфина России № ПЗ-11/2013, 25.12.2013. URL: http://www.consultant.ru/document/cons_doc_LAW_156407/(дата обращения: 16.10.14).

4. Стейнберг, Р.М. Управление рисками организаций. Свод общих положений /Р.М. Стейнберг, М. Ричард, И.Эй. Майлс и др. – COSO. – 2004. – 139 с.

5. Федеральный закон от 24 июля 2007 г. № 209-ФЗ «О развитии малого и среднего предпринимательства в Российской Федерации» / КонсультантПлюс, Интернет-версия справочно-правовой системы [Электронный ресурс]. URL: http://www.consultant.ru/document/cons_doc_LAW_157188/ (дата обращения: 16.10.14).

В процессе осуществления своей деятельности каждый хозяйствующий субъект сталкивается с действием факторов внутренней и внешней экономической среды, окружающей его. В результате действия таких факторов возникает ряд событий, которые могут нести в себе риск для предприятия. Целями настоящей статьи являются разработка и представление рекомендаций по применению мер по реагированию на риски предприятиями малого бизнеса исходя из особенностей их бизнес-модели. Основой данных рекомендаций является анализ подходов к риск-менеджменту, установленных международными стандартами.

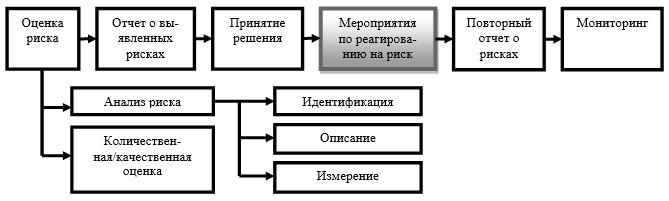

Согласно терминологии, установленной в Стандарте ISO/IEC Guide 73 RiskManagement, под риском понимается комбинация вероятности события и его последствий. При выявлении событий, несущих в себе риск, руководством компании должны быть предприняты меры в рамках организованной системы риск-менеджмента. В общем виде эта система выглядит следующим образом (рис.1):

Рисунок 1. Риск-менеджмент предприятия, установленный ISO/IEC Guide 73 RiskManagement [1]

Указанная выше схема процесса риск-менеджмента (см. рис. 1) носит обобщенный характер и может быть применена любым предприятием вне зависимости от его масштаба и сферы финансово-хозяйственной деятельности. Однако сам выбор инструментария на каждом из этапов указанного процесса будет зависеть от специфики деятельности предприятия и в первую очередь — от его размера, поскольку те инструменты, которые могут быть применены на среднем или крупном предприятии, не всегда будут использованы в небольшой компании.

В настоящей статье мы рассмотрим методики, которые могут быть применены предприятиями малого бизнеса на этапе осуществления мероприятий поидентифицированными рисками. Однако прежде всего нам следует рассмотреть характерные черты бизнес-модели таких компаний, поскольку именно они в конечном итоге будут определять выбор инструментария по реагированию на риски.

Критерии отнесения экономических субъектов к числу организаций малого бизнеса были закреплены в Федеральном законе № 209-ФЗ от 24.07.2007 г. «О развитии малого и среднего предпринимательства в Российской Федерации». Согласно положениям Закона субъекты малого предпринимательства должны отвечать следующим требованиям [5]:

- суммарная доля участия в уставном капитале организации органов власти, иностранных юридических лиц и граждан, общественных и религиозных организаций, благотворительных и иных фондов, а также доля участия, принадлежащая одному или нескольким юр. лицам, не являющимся субъектами малого и среднего предпринимательства, не должна превышать 25%;

- средняя численность работников организации за предшествующий календарный год не должна превышать 100 человек (15 человек для микропредприятий);

- выручка от реализации товаров (работ, услуг) без учета НДС за предшествующий календарный год не должна превышать 400 млн руб. (60 млн руб. для микропредприятий).

При анализе критериев отнесения организаций к числу предприятий малого бизнеса и особенностей осуществления ими своей финансово-хозяйственной деятельности нами были выделены следующие отличительные черты бизнес-модели таких компаний (табл. 1).

Таблица 1

Особенности бизнес-модели предприятий малого бизнеса

|

№ п/п |

Характеристика особенностей |

|

1. |

Предприятия конкурируют путем выявления инновационных и экономически эффективных механизмов, как правило, в рамках одной рыночной ниши в силу ограниченности ресурсов |

|

2. |

Руководство зачастую отрицает необходимость внедрения системы риск-менеджмента. Это можно объяснить тем, что несобственники и топ-менеджеры не понимают природу экономического эффекта от этого, на первый план при этом выступают очевидные расходы, которые придется понести компании в этом случае (например, в виде организации дополнительного рабочего места и затрат на выплату заработной платы специалисту в соответствующей области) |

|

3. |

Малые предприятия стремятся к достижению конкурентного преимущества путем снижения накладных расходов за счет применения меньшего количества рабочего персонала, снижения количества рабочих часов для них, применения «серых» и «черных» схем оплаты труда, что формирует узкую линейку производимой продукции, небольшую сложность бизнес-процессов, локализацию месторасположения потенциального рынка компании |

|

4. |

Руководящие должности в малых предприятиях могут занимать лица, владеющие недостаточными знаниями и практическими навыками в области управления бизнесом |

Выработка комплекса мер по реагированию на риски, присущих осуществлению хозяйственной деятельности, имеет особую важность для предприятий малого бизнеса исходя из того, что уровень риска организаций такого масштаба изначально выше, чем у более крупных компаний. Это происходит из-за того, что зачастую небольшим предприятиям сопутствуют неустойчивое положение на рынке, низкая степень квалификации и отсутствие достаточного опыта у руководства, ограниченность всех видов ресурсов и ряд других негативных факторов. Некоторые из них являются особенностями бизнес-модели таких компаний (см. табл. 1). При этом руководители организаций такого масштаба могут сами не осознавать существующих рисков и более того — отрицать необходимость разработки комплекса мер по реагированию на них (см. п. 2, табл. 1).

Однако с 1 января 2013 г. в силу вступил новый Федеральный закон «О бухгалтерском учете» № 402-ФЗ от 26.12.2011 г., которым установлена всеобщая обязанность для предприятий по организации внутреннего контроля. В раскрытие положений Закона Минфином РФ была разработана Информация № ПЗ-11/2013, в которой были описаны принципы организации системы внутреннего контроля и ее основные элементы. Согласно положениям Информации Минфина одним из элементов системы внутреннего контроля является оценка рисков. Согласно п. 7 раздела 2 указанного нормативного акта оценка риска представляет собой процесс выявления и анализа рисков [3]. При этом Информация Минфина не содержит каких-либо сведений о том, как предприятия должны реагировать на выявленные риски. Кроме того, в ней не содержится особенностей организации системы внутреннего контроля в зависимости от масштаба и сферы хозяйственной деятельности организации. Исходя из этого Информация Минфина № ПЗ-11/2013 не может быть использована предприятиями малого бизнеса при разработке методов реагирования на риски.

В 2012 г. на территории Российской Федерации в действие был введен один из международных стандартов риск-менеджмента — ISO 31000:2009 «Риск-Менеджмент — Принципы и руководства». Он был рекомендован к применению для широкого круга заинтересованных лиц. Кроме него, широкое распространение в России среди коммерческих организаций получил комплекс стандартов COSO, разработанный комитетом спонсорских организаций комиссии Тредуэя. В каждом из указанных стандартов был представлен свой перечень методов реагирования на риск, которые могли бы быть использованы экономическими субъектами вне зависимости от их масштаба и сферы финансово-хозяйственной деятельности. Исходя из этого далее в настоящей статье мы рассмотрим методы реагирования на риск более подробно. Однако, поскольку COSO получил более широкое распространение, чем ISO 31000:2009, прежде всего нами будут рассмотрены методы реагирования, установленные именно им.

Согласно положениям COSO в процессе выбора приемлемого для предприятия метода реагирования руководство компании должно учитывать [4, стр. 71-83] «воздействие этой реакции на вероятность и степень влияния рисков, соотношение затрат и преимуществ и выбирает вариант реагирования, обеспечивающий остаточный риск, не выходящий за пределы допустимого уровня риска». COSO выделяются следующие способы реагирования на риск [4, стр. 71-83].

- Уклонение от риска предполагает прекращение осуществления предприятием рисковой деятельности. Это метод может включать в себя закрытие определенного вида производства, отказ от выхода на новые рынки или принятие решения о продаже подразделения и т.д. В отношении предприятий малого бизнеса применение уклонения от риска ограничено в силу того, что рисковый вид финансово-хозяйственной деятельности может быть основным или, более того, единственным видом деятельности предприятия.