Современные компании располагают значительными объемами информации. В сегодняшних реалиях она является основным ресурсом. Базы данных нуждаются в надежной охране от преступного использования, которое представляет собой серьезную угрозу для деятельности и существования компании. Поэтому так важно обеспечить защиту данных от несанкционированного доступа. Это комплекс мероприятий, направленных на контроль полномочий пользователей. В компании вводится ограничение использования сведений, которые не нужны сотрудникам для выполнения прямых обязанностей. Контролировать необходимо действия как с бумажными документами, так и со сведениями на электронных носителях информации.

Для того чтобы создать надежную систему защиты информации нужно определить возможные способы получения данных.

Способы доступа посторонних к сведениям

Несанкционированный доступ к информации (НСД) может быть получен разными способами. Прямое хищение документов или взлом операционных систем компьютеров составляют лишь малую часть возможных вариантов. Наиболее уязвимыми считаются электронные средства хранения информации, так как для них могут быть использованы удаленные методы управления и контроля.

Возможные варианты получения незаконного доступа:

- подключение к системам связи (телефонные линии, интеркомы, проводные переговорные устройства);

- хищение документации, в том числе ее копирование (тиражирование) с враждебными целями;

- непосредственное использование компьютеров, внешних накопителей или иных устройств, содержащих информацию;

- внедрение в операционную систему через Интернет, в том числе с использованием шпионских программ, вирусов и прочего вредоносного программного обеспечения;

- использование сотрудников компании (инсайдеров) в качестве источников сведений.

По данным Gartner, 60% людей готовы пойти на преступление под гнетом обстоятельств. Узнайте, на что способны ваши сотрудники с помощью «СёрчИнформ ProfileCenter».

Подключение к действующему каналу связи позволяет получать сведения косвенным способом, без непосредственного доступа к базам данных. Наиболее защищенными от вторжения извне считаются оптоволоконные линии, но и к ним можно присоединиться после некоторых подготовительных операций. Целью злоумышленников в этом случае становятся рабочие переговоры сотрудников – например, при проведении следственных мероприятий или при совершении финансовых операций.

Часто для получения нужных сведений злоумышленники используют сотрудников компаний. В ход идут разные способы убеждения и мотивации – от подкупа до более жестких методов (запугивание, шантаж). В группу риска входят сотрудники, у которых возник конфликт с коллегами или с администрацией компании. Эти работники могут иметь авторизованный доступ к информации, позволяющий им получать определенные сведения без ограничений. Аутентификация пользователей в данном случае не является эффективной мерой защиты, поскольку она способна отсечь только посторонних.

Еще одна внутренняя угроза – кража носителей с ценными сведениями, например, программным кодом, который является разработкой компании. На это способны только доверенные лица, имеющие доступ к конфиденциальным данным в физическом или электронном виде.

Параллельно с развитием средств защиты информации ведутся разработки новых методов НСД. Необходимо понимать, что изученные методы незаконного получения данных не считаются перспективными. Наибольшую опасность представляют новые и малоизученные способы доступа к ресурсам компании, против которых пока нет эффективных методик борьбы. Поэтому считать средства защиты от несанкционированного доступа излишней мерой не следует. Это не попытка перестраховаться, а следствие правильного понимания размеров угрозы.

Для чего предпринимаются попытки доступа к чужой информации

Основная цель несанкционированного доступа к информации – получение дохода от использования чужих данных.

Возможные способы использования полученных сведений:

- перепродажа третьим лицам;

- подделка или уничтожение (например, при получении доступа к базам должников, подследственных, разыскиваемых лиц и т. п.);

- использование чужих технологий (промышленный шпионаж);

- получение банковских реквизитов, финансовой документации для незаконных операций (например, обналичивания денег через чужой счет);

- изменение данных с целью навредить имиджу компании (незаконная конкуренция).

Конфиденциальная информация представляет собой эквивалент денежных средств. При этом для самого владельца сведения могут ничего не значить. Однако ситуация постоянно меняется, и данные могут внезапно приобрести большое значение, и этот факт потребует их надежной защиты.

Вы знаете, сколько конфиденциальных документов хранится в файловой системе вашей компании? Проведите быстрый и точный аудит с помощью «СёрчИнформ FileAuditor».

Методы защиты от несанкционированного доступа

Методы защиты компьютеров от несанкционированного доступа делятся на программно-аппаратные и технические. Первые отсекают неавторизованных пользователей, вторые предназначены для исключения физического проникновения посторонних людей в помещения компании.

Создавая систему защиты информации (СЗИ) в организации, следует учитывать, насколько велика ценность внутренних данных в глазах злоумышленников.

Для грамотной защиты от несанкционированного доступа важно сделать следующее:

- отсортировать и разбить информацию на классы, определить уровни допуска к данным для пользователей;

- оценить возможности передачи информации между пользователями (установить связь сотрудников друг с другом).

В результате этих мероприятий появляется определенная иерархия информации в компании. Это дает возможность разграничения доступа к сведениям для сотрудников в зависимости от рода их деятельности.

Аудит доступа к данным должен входить в функционал средств информационной безопасности. Помимо этого, программы, которые компания решила использовать, должны включать следующие опции:

- аутентификация и идентификация при входе в систему;

- контроль допуска к информации для пользователей разных уровней;

- обнаружение и регистрация попыток НСД;

- контроль работоспособности используемых систем защиты информации;

- обеспечение безопасности во время профилактических или ремонтных работ.

Идентификация и аутентификация пользователей

Для выполнения этих процедур необходимы технические средства, с помощью которых производится двухступенчатое определение личности и подлинности полномочий пользователя. Необходимо учитывать, что в ходе идентификации необязательно устанавливается личность. Возможно принятие любого другого идентификатора, установленного службой безопасности.

После этого следует аутентификация – пользователь вводит пароль или подтверждает доступ к системе с помощью биометрических показателей (сетчатка глаза, отпечаток пальца, форма кисти и т. п.). Кроме этого, используют аутентификацию с помощью USB-токенов или смарт-карт. Этот вариант слабее, так как нет полной гарантии сохранности или подлинности таких элементов.

Протоколы секретности для бумажной документации

Несмотря на повсеместную цифровизацию, традиционные бумажные документы по-прежнему используются в организациях. Они содержат массу информации – бухгалтерские сведения, маркетинговую информацию, финансовые показатели и прочие критические данные. Заполучив эти документы, злоумышленник может проанализировать масштабы деятельности организации, узнать о направлениях финансовых потоков.

Для защиты документации, содержащей сведения критической важности, используются специальные протоколы секретности. Хранение, перемещение и копирование таких файлов производится по специальным правилам, исключающим возможность контакта с посторонними лицами.

Защита данных на ПК

Для защиты информации, хранящейся на жестких дисках компьютеров, используются многоступенчатые средства шифрования и авторизации. При загрузке операционной системы используется сложный пароль, который невозможно подобрать обычными методами. Возможность входа в систему пользователя со стороны исключается путем шифрования данных в BIOS и использования паролей для входа в разделы диска.

Для особо важных устройств следует использовать модуль доверенной загрузки. Это аппаратный контроллер, который устанавливается на материнскую плату компьютера. Он работает только с доверенными пользователями и блокирует устройство при попытках включения в отсутствие владельца.

Также применяются криптографические методы шифрования данных, превращающие текст «вне системы» в ничего не значащий набор символов.

Эти мероприятия обеспечивают защиту сведений и позволяют сохранить их в неприкосновенности.

Определение уровней защиты

С методической точки зрения процесс защиты информации можно разделить на четыре этапа:

- предотвращение – профилактические меры, ограничение доступа посторонних лиц;

- обнаружение – комплекс действий, предпринимаемых для выявления злоупотреблений;

- ограничение – механизм снижения потерь, если предыдущие меры злоумышленникам удалось обойти;

- восстановление – реконструкция информационных массивов, которая производится по одобренной и проверенной методике.

Каждый этап требует использования собственных средств защиты информации, проведения специальных мероприятий. Необходимо учитывать, что приведенное разделение условно. Одни и те же действия могут быть отнесены к разным уровням.

Не хватает ресурсов, чтобы заняться информационной безопаностью всерьез? Пригласите специалиста по ИБ-аутсорсингу! Узнать, как это работает.

Предотвращение сетевых атак

Компьютеры, подключенные к Интернету, постоянно подвергаются риску заражения вредоносным программным обеспечением. Существует масса ПО, предназначенного для отслеживания паролей, номеров банковских карт и прочих данных. Нередко вирусы содержатся в рассылках электронной почты, попадают в систему через сомнительные сетевые ресурсы или скачанные программы.

Для защиты системы от вредоносных программ, необходимо использовать антивирусные приложения, ограничить доступ в Сеть на определенные сайты. Если в организации параллельно используются локальные сети, следует устанавливать файрволы (межсетевые экраны).

Большинство пользователей хранит информацию в отдельных папках, которые названы «Пароли», «Мои карты» и т. п. Для злоумышленника такие названия являются подсказками. В названиях таких файлов необходимо использовать комбинации букв и цифр, ничего не говорящие посторонним людям. Также рекомендуется шифровать ценные данные в компьютерах и периодически производить их резервное копирование.

Какие результаты должны быть достигнуты

Грамотное использование систем защиты информации позволяет добиться благоприятных результатов:

- уменьшить риски утраты репутации и потери денежных средств;

- исключить потери научных разработок, интеллектуальной собственности, личных данных;

- снизить затраты на мероприятия по защите информации, исключению постороннего доступа к ценным сведениям.

Также служба ИБ должна настроить политики безопасности для всех подразделений и сотрудников, работающих с конфиденциальной информацией разного типа:

- финансовая документация;

- клиентские базы данных;

- научные и технологические разработки, другая интеллектуальная собственность;

- сведения, составляющие банковскую тайну;

- персональная информация сотрудников или иных лиц.

Каждый сотрудник должен иметь возможность работать только с информацией, необходимой ему для выполнения трудовых обязанностей. Это исключает недобросовестное использование сведений, утечку или копирование данных с враждебными целями.

Несанкционированный доступ к информации возможен в любой системе – от небольших организаций до крупных государственных структур. Внимательное отношение к защите сведений, создание подразделений информационной безопасности позволяют минимизировать потери и предотвратить попытки хищения или копирования данных. Отдельное внимание следует уделять работе с авторизованными сотрудниками, имеющими доступ к критической информации. Меры защиты должны быть приняты заблаговременно, поскольку уступить инициативу – значит допустить потерю данных.

23.09.2019

Получить консультациюпо продукту Solar inRights

Защита информационных активов считается главной задачей в деятельности организации обрабатывающей большие массивы информации и имеющей доступ к конфиденциальным сведениям. Информационные утечки, инсайдерские действия, внешние атаки способны привести к катастрофическим последствиям

для бизнеса. Для предотвращения инцидентов крайне важно создать и поддерживать подходящую стратегию управления рисками информационной безопасности.

Корпоративная защита информационных активов

В случае корпоративных сетей присутствует множество разнообразных информационных систем, локальных сетей разного уровня. Для достижения результатов по безопасности понадобится разработать и внедрить единые регламенты, методы обеспечения защиты. Для реализации задуманного сотрудникам информационной безопасности нужно будет решить следующие задачи:

-

Обеспечить доступность и работоспособность приложений, с помощью которых ведется выполнение бизнес-процессов в организации.

-

Создать высокий уровень защиты для всех групп конфиденциальной информации с которыми работает компания. Наибольший интерес для атак злоумышленников и потенциальные уязвимости представляют клиентские базы данных, финансовая документация, транзакции, новейшие разработки и т.п.

-

Обеспечить сохранение целостности и первоначальной ценности информации, защиту от внутренних и внешних угроз. Так, утрата целостности данных представляет наибольший риск для деятельности оператора, ставит под вопрос существование организации при проведении проверки со стороны регуляторов.

Защита информационных ресурсов от несанкционированного доступа строится на сочетании различных мер, которые взаимно дополняют друг друга и уменьшают общее число уязвимостей в системе. В перечень главных мероприятий по защите информационных активов корпорации входят:

-

Организационные средства. Включают разработку, внедрение регламентов и политик безопасности. Большое значение принимает грамотность и целесообразность введения подобных средств. Они должны использоваться с учетом специфики работы организации, количества сотрудников. Если организационные меры по защите информации в компании игнорируются, не соблюдаются или воспринимаются с агрессией со стороны работников – это многократно повышает риски информационной безопасности. Для начала требуется создать единую и понятную систему этических ценностей, которая сделает каждого сотрудника участником общего дела и даст чувство сопричастности. Организационные средства защиты информации по большей части носят превентивный характер, однако их не стоит недооценивать, особенно если уже были отмечены инциденты.

-

Программные и аппаратные средства. Перед их использованием у организации должны присутствовать стратегия ИБ и модель рисков. На их основании подбирают и настраивают такие защитные инструменты как системы контроля доступа и аутентификации пользователей, решения для фильтрации электронной почты, средства доверенной загрузки. В базовую комплектацию программных средств по защите информации в компании должны быть включены, антивирус, межсетевой экран, VPN, сканеры и средства мониторинга сетей, инструменты по криптографической защите данных.

Управление доступом IdM/IGA – эффективное решение для поддержания информационной безопасности

Защищенный доступ к информационным ресурсам организации многократно снижает риски информационной безопасности. Для упрощенного, удобного и эффективного управления доступом к информационным активам компании и контроля действий сотрудников используют IdM/IGA-решения, например, Solar inRights. С его помощью становится возможным:

-

Автоматизировать все процессы управления доступом к информационным системам, исключить человеческий фактор.

-

Централизованно управлять правами доступа с минимальной нагрузкой на системного администратора.

-

Многократно снизить трудозатраты по исполнению процедур управления доступом, своевременно собрать и подготовить необходимые данные для выполнения аудита.

-

Получить полную информационную базу, которая пригодится для изучения полномочий сотрудников и расследования возможных инцидентов.

-

Контролировать исполнение регламентов предоставления доступа к информации.

-

Минимизировать число инцидентов безопасности, где фигурируют избыточные полномочия персонала.

Информационная безопасность систем управления базами данных, предприятием, коммуникациями с клиентами и многих других построенная на ведении постоянного мониторинга и анализа ситуации дает наилучшие результаты по защите корпоративных активов, по мнению экспертов безопасности. Именно предупреждение рисков, выявление предпосылок для их возникновения принимают решающее значение для создания и поддержания безопасной среды для информационных активов компании и ее дальнейшего развития.

«Атака на руководителя – самая опасная, ведь у

него доступы ко всем важным активам»

Для многих компаний малого и среднего бизнеса утечка на сторону важной информации может стать катастрофической. К примеру, если клиентская база попадёт в руки конкурентов или важная техническая документация новейшего гаджета уплывёт в интернет, это может серьёзно пошатнуть позиции бизнеса или вообще поставить на нём крест. О том, как защитить важную служебную информацию, в своей авторской колонке рассказал начальник отдела информационной безопасности компании «СёрчИнформ» Алексей Дрозд.

Досье

Алексей Дрозд – начальник отдела информационной безопасности компании

«СёрчИнформ». По основной специальности – физик, прошёл профессиональную переподготовку по программе «Информационная безопасность». Автор публикаций и учебных программ по администрированию и практике применения DLP-систем для специалистов по информационной безопасности. Модератор и спикер профильных форумов и конференций.

Малый и средний бизнес – тоже в зоне риска

Хакеры зашифровали данные в IT-инфраструктуре корпорации Colonial Pipeline и вынудили её заплатить выкуп в 5 млн. долларов, чтобы восстановить работу нефтепровода. Сотрудника Apple поймали в аэропорту на пути в Китай с технической документацией на разработку новейшего беспилотника. Всё это касается только крупных компаний? У рядового производства или дизайн-студии нечего украсть, они никому не интересны, верно? Нет.

По статистике половина всех шпионских атак направлена на небольшие компании. Атаковать их обычно проще – и вот почему:

-

В небольших компаниях хакеры редко встречают сопротивление. Как правило, у малого бизнеса стоит простейшая антивирусная программа, возможно ещё файрвол (сетевой экран, защищающий от несанкционированного доступа), но этого недостаточно.

-

В компаниях малого и среднего бизнеса очень часто нет собственного отдела безопасности. Более того – часто в штате нет даже IT-специалиста.

-

Как логичное следствие из п. 2 – зачастую культура защиты данных в компании очень низкая. Информация может храниться и пересылаться в открытом виде, а программное обеспечение не обновляться, из-за чего злоумышленники могут использовать «незапатченные» (то есть не исправленные) уязвимости.

-

Сотрудники часто не знают базовых принципов цифровой гигиены. Поэтому хакерам порой даже не приходится заморачиваться – достаточно составить умеренно правдоподобное фишинговое письмо со ссылкой на заражённый ресурс или с вредоносным вложением, которое будет содержать вирус-шифровальщик или вирус-шпион.

Атака на босса

При этом цифровая грамотность топ-менеджеров тоже может быть невысокой. А атака на руководителя – самая опасная, т.к. у него есть доступы ко всем критически важным активам.

Владельцам и руководителям компаний важно понимать, какие типичные риски для них существуют. Вот вероятные и опасные ситуации, которые могут быть актуальны для малого бизнеса:

1. Атака вирусами-шифровальщиками

С шифровальщиками сталкиваю многие компании, и этот тип вируса стал настоящим бичом для бизнеса. Ситуация только ухудшается, потому что мошенники постоянно меняют подход к организации атаки. Несколько лет назад хакеры использовали несовершенные вирусы, ключ шифрования мог оставаться внутри кода. Тем самым, оставался шанс успешного извлечения зашифрованных данных. Но сейчас используется новое поколение «зловредов», и если у вас не настроено резервное копирование, с данными скорее всего придется распрощаться.

Поэтому в самых критичных ситуациях компании решаются платить мошенникам, но

нет гарантии, что данные вернут – и вернут в целости. Кроме того, мошенники сейчас всё чаще избирают стратегию двойного вымогательства. Данные они сначала могут слить себе, а только потом зашифровать. Это может стать поводом для шантажа компании. Самые креативные преступники

заводят отдельные сайты-витрины, где выкладывают похищенные данные компаний, отказавшихся от выплаты выкупа. Данные даже

пытаются продать конкурентам.

«Доставляться» вирус-шифровальщик может через фишинговые рассылки, подброшенные флешки,

удалённый доступ, который злоумышленник может получить из-за слабого пароля в корпоративных сервисах и т.д.

2. Несанкционированный доступ к активам компании

Не нужно объяснять, что случится, если третьи лица получат доступ к вашим счетам, базе 1С или даже к электронной почте. Злоумышленники могут сделать это, используя те же способы, которые описаны выше. А могут получить учётные данные через инсайдера, воспользоваться учёткой уволенного сотрудника. Проблема в том, что шпион в сети может оставаться незамеченным многие месяцы. За это время злоумышленник может завершить в сети все свои дела, а может передать доступ кому-то ещё.

3. DDoS-атаки

Эти атаки нагружают сервер компании запросами до тех пор, пока он не начнёт «зависать» или вовсе не «ляжет». Главная опасность для бизнеса в том, что DDoS-атаки стали популярным механизмом заказного вредительства. Например, если ваша компания организует распродажу в «Чёрную пятницу», конкурирующий интернет-магазин может заказать DDoS-атаку на ваш сервер, что сделает невозможным покупки в этот день и нанесёт прямой финансовый ущерб. Заказать такую атаку, к сожалению, несложно – «услугу» оказывают обитатели даркнета.

4. Утечки данных и промышленный шпионаж

Данные компании могут быть интересны злоумышленникам и сами по себе – для пополнения массовых баз в даркнете, особенно если в вашей компании хранятся персональные данные клиентов (а это скорее всего так). Часто их удаётся просто собрать с помощью программы (спарсить), если базы данных лежат в открытом виде. И это очень распространённая проблема.

Также охотиться на данные могут и прицельно. Конкуренты выходят на определённых людей в компании, чтобы подкупом или шантажом заставить слить нужную информацию. Другой вариант – использовать инсайдеров обманом: выманить документы и сведения, используя упомянутый выше фишинг или другие методы социальной инженерии.

Атаки с помощью инсайдера – самый опасный и трудно фиксируемый вид угрозы, и самый главный враг малого и среднего бизнеса.

5. «Боковые» и мошеннические схемы сотрудников

В открытом доступе сложно найти статистику про реальный масштаб этих нарушений на стыке информационной и экономической безопасности. Компании предпочитают не распространяться насчёт злоупотреблений сотрудников и не обращаются по этому поводу в суды. Но ещё чаще – могут просто не знать о наличии проблемы.

Мы работаем с компаниями сектора МСБ как аутсорсеры внутренней безопасности, и собрали некоторые наблюдения о распространённости нарушений. Так, в каждой из компаний, с которой мы сотрудничаем, встречаются попытки слива данных о клиентах, технологиях и других документов с коммерческой тайной. 81% компаний

сталкиваются с попытками сотрудников создать откатные и другие мошеннические схемы. В 76% компаний обнаруживают, что сотрудники подрабатывают или ведут параллельный бизнес на рабочем месте.

Удалёнка негативно отражается на этой ситуации, т.к. сотрудников становится сложнее контролировать, а в МСБ часто нет проработанных регламентов на этот счёт и редко применяется контролирующее ПО.

Что делать

Такой внушительный перечень угроз при существующем уровне защищённости – не приговор для малого бизнеса. По большому счёту, главные векторы достаточной защиты таковы:

1. Безопасная IT-инфраструктура:

-

Проверьте, как и где хранятся данные, кто из сотрудников может к ним обращаться. Доступ к конфиденциальной информации должен быть разграничен и предоставлен только тем сотрудникам, которым он нужен по роду деятельности, а не всем подряд.

-

Для передачи данных нужно использовать только шифрованные каналы (https, ftps, VPN-сервисы).

-

Обновление ПО должно быть обязательным – устаревшие приложения могут содержать критические уязвимости, о которых злоумышленники всегда знают.

-

Настройте резервное копирование данных.

Это не полный перечень необходимых технических мер, но достаточный для старта. Наши специалисты готовили более подробный

чек-лист, по которому можно двигаться последовательно.

2. Устранение риска человеческого фактора:

-

Обучите сотрудников основам информационной безопасности. Минимум «образовательной программы» – это рассказ о приёмах социальной инженерии и фишинге, в частности, правилах парольной политики, безопасном поведении на рабочем месте (необходимость блокировать компьютеры, избегать непроверенных флешек и т.п.).

-

Вводите регламенты и подписывайте соглашения о неразглашении данных. Не делайте из этого пустую формальность, пусть ваша команда осознаёт, что в компании к вопросу защиты данных относятся серьёзно.

-

Установите программу для контроля сотрудников. Базовый вариант – тайм-трекер с расширенными функциями. В идеале – DLP-система, которая фиксирует все коммуникации и пересылку информации в компании. У хорошего ПО также бывают доступны функции смежных продуктов, что позволит оптимизировать затраты.

ОБЗОР СЕРВИСОВ ДЛЯ КОНТРОЛЯ СОТРУДНИКОВ

Выбирая IT-продукты, узнайте насчёт того, хорошо ли они интегрируются друг с другом – это в перспективе также позволит сэкономить силы и деньги. Многие продукты доступны сегодня по подписке, в облачном формате или по программам аутсорсинга. В этом случае вы сможете обойтись без сотрудника в штате. Это ценная возможность, так как при существующем кадровом дефиците даже крупные корпорации испытывают трудности с наймом специалистов по информационной безопасности.

P.S.

Наступил момент, когда бизнес больше не может избежать расходов на информационную безопасность. Вопрос в том, как сделать это оптимально. Практика показывает, что выигрывает всегда тот, кто подумал о проблеме заранее. В контексте нашего разговора – тот, кто заложил основы безопасной работы в саму культуру бизнес-процессов.

Чтобы не пропустить интересную и полезную для вас статью о малом бизнесе, подпишитесь на наш Telegram-канал, страницу в Facebook и канал на «Яндекс.Дзен».

Для предприятий, учреждений и организаций независимо от форм собственности ключевым вопросом является обеспечение защиты информационных ресурсов, в том числе бухгалтерской информации и отчетности. Программа «1С:Бухгалтерия государственного учреждения 8» редакции 2 соответствует современным требованиям информационной безопасности. О возможностях программы по защите информации рассказывают в статье эксперты 1С.

Актуальность обеспечения защиты информационных ресурсов

Для обеспечения информационной безопасности организации, учреждения, предприятия должны быть созданы такие условия, при которых использование, потеря или искажение любой информации о состоянии организации, в том числе бухгалтерской и финансовой, работниками организации или внешними лицами (пользователями) с высокой степенью вероятности не приведут в обозримом будущем к возникновению угроз прерывания деятельности организации.

Актуальность проблем информационной безопасности на государственном уровне подтверждается принятием Доктрины информационной безопасности в Российской Федерации (утв. Президентом РФ 09.09.2000 № Пр-1895). Одной из составляющих национальных интересов Российской Федерации в информационной сфере является защита информационных ресурсов от несанкционированного доступа, обеспечение безопасности информационных и телекоммуникационных систем, как уже развернутых, так и создаваемых на территории России.

Обеспечение информационной безопасности Российской Федерации в сфере экономики играет ключевую роль в обеспечении национальной безопасности Российской Федерации. Воздействию угроз информационной безопасности Российской Федерации в сфере экономики наиболее подвержены:

- система государственной статистики;

- кредитно — финансовая система;

- информационные и учетные автоматизированные системы подразделений федеральных органов исполнительной власти, обеспечивающих деятельность общества и государства в сфере экономики;

- системы бухгалтерского учета предприятий, учреждений и организаций независимо от формы собственности;

- системы сбора, обработки, хранения и передачи финансовой, биржевой, налоговой, таможенной информации и информации о внешнеэкономической деятельности государства, а также предприятий, учреждений и организаций независимо от формы собственности.

Угрозами информационной безопасности предприятия, учреждения, организации, связанными с бухгалтерским учетом и отчетностью, являются угрозы:

- целостности бухгалтерской информации и отчетности;

- нарушения конфиденциальности бухгалтерской информации и отчетности;

- нарушения доступности (блокирование) бухгалтерской информации и отчетности;

- достоверности бухгалтерской информации и отчетности;

- содержанию бухгалтерской информации и отчетности, вызванные действием персонала и других лиц;

- вызванные использованием некачественной бухгалтерской информации и отчетности.

Информационная безопасность в «1С:Бухгалтерии государственного учреждения 8»

Программа «1С:Бухгалтерия государственного учреждения 8» редакция 2 (далее — Программа) соответствует современным требованиям информационной безопасности. Для повышения степени защиты от несанкционированного доступа информации, хранящейся в Программе, предусмотрены следующие возможности:

- аутентификация;

- настройка и контроль сложности пароля;

- требование смены пароля по расписанию или вручную. Смена пароля — периодически или по требованию;

- настройка и контроль повторяемости пароля;

- ограничение срока действия учетных записей.

Рассмотрим подробнее данные возможности Программы.

Аутентификация

Механизм аутентификации — это один из инструментов администрирования. Он позволяет определить, кто именно из пользователей, перечисленных в списке пользователей системы, подключается к Программе в данный момент, и предотвратить несанкционированный доступ в Программу.

В «1С:Бухгалтерии государственного учреждения 8» редакции 2 поддерживается три вида аутентификации, которые могут использоваться в зависимости от конкретных задач, стоящих перед администратором информационной базы:

- аутентификация 1С:Предприятия — аутентификация по созданному в Программе пользователю и паролю;

- аутентификация операционной системы — в Программе для пользователя выбирается один из пользователей операционной системы. Программа анализирует, от имени какого пользователя операционной системы выполняется подключение к Программе, и на основании этого определяет соответствующего пользователя Программы;

- OpenID-аутентификация — аутентификацию пользователя выполняет внешний OpenID-провайдер, хранящий список пользователей.

Если для пользователя не указан ни один из видов аутентификации, такому пользователю доступ к Программе закрыт.

Если необходимо, чтобы пользователь входил в Программу с паролем, который будет проверяться, следует включить флаг Аутентификация 1С:Предприятия (см. рис. 1). Он включается по умолчанию вместе с флагом Вход в программу разрешен.

Состояние аутентификации «1С:Предприятия» выводится под флагом.

Рис. 1

При создании нового пользователя ему Программой автоматически назначается пустой пароль. Чтобы его изменить, следует воспользоваться командой Установить пароль в карточке пользователя (см. рис. 1).

В форме Установка пароля необходимо ввести Новый пароль для входа в Программу, написать его повторно в поле Подтверждение.

В целях информационной безопасности рекомендуется задавать пароли для пользователей, не оставлять это поле пустым.

Хороший пароль должен состоять не менее чем из восьми символов, включать в себя заглавные и прописные латинские буквы, цифры, символы (подчеркивание, скобки и т. д.) и быть малопонятным выражением. Нежелательно, чтобы пароль совпадал с именем пользователя, полностью состоял из цифр, содержал понятные слова, чередующиеся группы символов. Примеры хороших паролей: «nj7{jhjibq*Gfhjkm, F5″njnGhkmNj;t{HI. Примеры неудачных паролей: Иванов, qwerty, 12345678, 123123123. Подробнее см. документацию «1С:Предприятие 8.3. Руководство администратора».

В Программе предусмотрена возможность автоматической проверки сложности пароля.

По умолчанию в целях безопасности пароль при вводе не показывается. Для того чтобы видеть, какие символы вводятся, следует включить флаг Показывать новый пароль.

Для автоматической генерации пароля можно воспользоваться кнопкой Создать пароль. Пароль будет создан Программой.

Для сохранения пароля необходимо нажать на кнопку Установить пароль.

После этого состояние аутентификации 1С:Предприятие меняется на Пароль установлен. В карточке пользователя кнопка меняет значение на Сменить пароль.

Для удобства администрирования и обеспечения безопасности у всех пользователей предусмотрен флаг Потребовать смену пароля при входе, который нужен, чтобы пользователь сменил пароль, заданный администратором, на свой. При включенном флаге пользователь будет обязан самостоятельно ввести свой пароль, который больше никто не будет знать.

Если флаг Потребовать смену пароля при входе не включен, и установленный ранее пароль не устраивает по каким-то причинам, то можно поменять его в любой момент в карточке пользователя.

Включенный флаг Пользователю запрещено изменять пароль запрещает пользователю, не имеющему полные права, самостоятельно задавать и изменять пароль.

Реквизиты Потребовать смену пароля при входе и Срок действия можно увидеть в карточке пользователя и в отчете Сведения о пользователях (Сведения о внешних пользователях).

Настройки входа в Программу

В форме Настройки входа (раздел Администрирование, команда панели навигации Настройки пользователей и прав) раздельно для внутренних и внешних пользователей Программы можно настроить такие параметры как:

- настройка и контроль сложности пароля;

- требование смены пароля по расписанию или вручную. Смена пароля — периодически или по требованию;

- настройка и контроль повторяемости пароля;

- ограничение срока действия учетных записей.

На рисунке 2 представлена настройка для внутренних пользователей.

Аналогичная настройка предусмотрена для внешних пользователей.

Контроль сложности пароля

При установленном флаге Пароль должен отвечать требованиям сложности программа проверяет, чтобы новый пароль:

- имел не менее 7 символов,

- содержал любые 3 из 4-х типов символов: заглавные буквы, строчные буквы, цифры, специальные символы,

- не совпадал с именем (для входа).

Минимальную длину пароля можно изменить, поставив флаг напротив одноименного поля и указав необходимую длину пароля (рис. 3).

Рис. 3

Смена пароля

Предусмотрено две настройки смены пароля: периодическая или по требованию администратора.

Для периодической смены пароля необходимо ограничить срок действия пароля настройками Минимальный срок действия пароля и Максимальный срок действия пароля. По истечении установленного срока Программа предложит пользователю поменять пароль.

Максимальный срок действия пароля — срок после первого входа с новым паролем, после которого пользователю потребуется сменить пароль, по умолчанию 30 дней.

Минимальный срок действия пароля — срок после первого входа с новым паролем, в течение которого пользователь не может сменить пароль, по умолчанию 1 день.

Для смены пароля по требованию администратору необходимо установить флаг Потребовать установку пароля при входе в карточке пользователя. При первом входе в Программу она потребует сменить пароль, заданный администратором, на свой.

Контроль повторяемости

Чтобы исключить создание пользователями повторяющихся паролей, необходимо включить настройку Запретить повторение пароля среди последних и установить количество последних паролей, с которыми будет сравниваться новый пароль.

Ограничение входа для пользователей

Для защиты от несанкционированного доступа в Программу можно установить ограничение для пользователей, не работающих в программе определенный период времени, например, 45 дней.

По истечении указанного срока программа не позволит пользователю войти в Программу. Открытые сеансы пользователей автоматически завершаются не более чем через 25 минут после того, как вход в Программу был запрещен.

В карточке пользователя, которая доступна в персональных настройках Программы, по гиперссылке Установить ограничения можно указать дополнительные ограничения на вход в Программу (рис. 4).

Рис. 4

С помощью переключателя можно установить ограничение на вход в Программу:

- Согласно общим настройкам входа — установлено по умолчанию;

- Без ограничения срока;

- Вход разрешен до (следует установить срок — ввести дату вручную или выбрать из календаря с помощью кнопки). Для защиты от несанкционированного доступа к Программе у всех пользователей предусмотрен срок действия, который позволяет автоматически отключить пользователя по достижению указанной даты;

- Запретить вход, если не работает более (следует указать количество дней) — если пользователь не войдет в Программу больше указанного количества дней, то вход в Программу будет невозможен. В этом случае пользователь должен будет обратиться к администратору для возобновления работы в Программе.

Отчет «Сведения о пользователях»

Отчет Сведения о пользователях (рис. 5) предназначен для просмотра сведений о пользователях Программы, включая настройки для входа (свойства пользователя информационной базы). Необходимость в отчете возникает, если требуется выполнить групповой анализ настроек для входа (имени для входа, видов аутентификации и других).

Отчет открывается из списка Пользователи (Внешние пользователи) по команде Все действия — Сведения о пользователях (Все действия — О внешних пользователях). В зависимости от вида списка Программа автоматически выбирает нужный вариант отчета.

Сведения о внутренних и внешних пользователях в одном отчете можно открыть через панель действий раздела Администрирование по команде Сведения о пользователях.

Необходимость в отчете возникает, если требуется выполнить групповой анализ настроек для входа (имени для входа, видов аутентификации и других).

Рис. 5

С помощью кнопки Настройки… можно открыть список полей и при необходимости добавить нужные поля в отчет. Например, можно добавить в отчет поля Потребовать смену пароля при входе и Срок действия.

Обеспечение защиты персональных данных

В заключение следует отметить, что управление доступом в Программу — это только один из элементов защиты данных, предоставляемых Программой.

Постановлением Правительства РФ от 01.11.12 № 1119 утверждены Требования к защите персональных данных при их обработке в информационных системах персональных данных, где определены уровни защищенности персональных данных при их обработке в информационных системах персональных данных в зависимости от угроз безопасности этих данных. В соответствии с этими требованиями приказом ФСТЭК России от 18.02.13г. № 21 детализированы состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных.

Нормы действующего законодательства о персональных данных предъявляют дополнительные требования и к программным продуктам, в частности, к программному обеспечению, являющемуся средствами защиты информации.

Для обеспечения защиты персональных данных предназначен защищенный программный комплекс (ЗПК) «1С:Предприятие, версия 8.3z», который является сертифицированным ФСТЭК России программным средством общего назначения со встроенными средствами защиты информации от несанкционированного доступа (НСД) к информации, не содержащей сведений, составляющих гостайну.

ЗПК «1С:Предприятие 8.3z» позволяет блокировать:

- запуск COM-объектов, внешних обработок и отчетов, приложений, установленных на сервере 1С:Предприятие;

- использование внешних компонентов 1С:Предприятие;

- обращение к ресурсам Интернет.

Совместное использование типовой «1С:Бухгалтерии государственного учреждения» редакции 2 и ЗПК «1С:Предприятие 8.3z» позволяет создать информационную систему персональных данных всех уровней защищенности, и дополнительная сертификация этого прикладного решения не требуется.

Использование ЗПК«1С:Предприятие 8.3z» совместно с сертифицированными ФСТЭК операционными системами, СУБД и другими сертифицированными средствами позволяет полностью выполнить требования вышеуказанных нормативных документов.

Поскольку «1С:Бухгалтерия государственного учреждения» обеспечивает обмен данными с органами Федерального Казначейства, Налоговыми органами, с информационными системами о государственных и муниципальных платежах (ГИС ГМП), учета федерального имущества (АСУФИ), регистрации и начисления платежей (ИС РНИП) и др. через Интернет, для выполнения требований безопасности объект должен быть обеспечен сертифицированными средствами межсетевого экранирования.

Разумеется, необходимо ежедневно проверять компьютеры, на которых установлена Программа, на наличие вредоносных компьютерных программ с использованием сертифицированных в системе сертификации ФСТЭК России средств антивирусной защиты.

Оглавление:

Защита конфиденциальной информации (сведений конфиденциального характера)

Автор статьи:

Для создания эффективной системы защиты информации, компании необходимо определить степень важности различных типов данных, знать, где они хранятся, каким образом и кем обрабатываются и как уничтожаются в конце жизненного цикла. Без этого будет сложно предотвратить утечку конфиденциальных данных и обосновать финансовые расходы на защиту информации.

Нормативной основой для понятия «конфиденциальности» информации являются:

- Статья 23, 24 Конституции РФ;

- Статья 727 Гражданского кодекса РФ;

- Федеральный закон № 149-ФЗ «Об информации, информационных технологиях и о защите информации»;

- Федеральный закон № 152-ФЗ «О персональных данных»;

- Федеральный закон № 98-ФЗ «О коммерческой тайне»;

- ГОСТ Р 50922-2006 «Защита информации. Основные термины и определения».

Категории информации по степени конфиденциальности

Информация, используемая в предпринимательской и иной деятельности весьма разнообразна. Вся она представляет различную ценность для организации и ее разглашение может привести к угрозам экономической безопасности различной степени тяжести. Боязнь лишиться таких активов заставляет компании создавать иные формы системы защиты, в том числе и организационную, а главное – правовую.

В связи, с чем информация разделяется на три группы:

- Первая – несекретная (или открытая), которая предназначена для использования как внутри Организации, так и вне нее.

- Вторая – для служебного пользования (ДСП), которая предназначена только для использования внутри Организации. Она подразделяется, в свою очередь, на две подкатегории:

- Доступная для всех сотрудников Организации;

- Доступная для определенных категорий сотрудников Организации, но данная информация может быть передана в полном объеме другому сотруднику для исполнения трудовых обязанностей.

- Третья – информация ограниченного доступа, которая предназначена для использования только специально уполномоченными сотрудниками Организации и не предназначена для передачи иным сотрудникам в полном объеме или по частям.

Информация второй и третьей категории является конфиденциальной.

Примерный перечень конфиденциальной информации:

- Информация, составляющая коммерческую тайну – сведения любого характера (производственные, технические, экономические, организационные и другие), в том числе о результатах интеллектуальной деятельности в научно-технической сфере, а также сведения о способах осуществления профессиональной деятельности, которые имеют действительную или потенциальную коммерческую ценность в силу неизвестности их третьим лицам;

- Банковская тайна – сведения об операциях, о счетах и вкладах организаций – клиентов банков и корреспондентов;

- Иные виды тайн: адвокатская тайна, нотариальная тайна, тайна переписки и т.д.;

- Информация, имеющая интеллектуальную ценность для предпринимателя – техническая, технологическая: методы изготовления продукции, программное обеспечение, производственные показатели, химические формулы, результаты испытаний опытных образцов, данные контроля качества и т.п. и деловая: стоимостные показатели, результаты исследования рынка, списки клиентов, экономические прогнозы, стратегия действий на рынке и т.п.

Уровни защиты информации

Для принятия правильных мер, следует точно определить уровень защиты информации.

Можно выделить три уровня системы защиты конфиденциальной информации:

-

- Правовой уровень защиты информации основывается на нормах информационного права и предполагает юридическое закрепление взаимоотношений фирмы и государства по поводу правомерности использования системы защиты информации;

- Организационный защиты информации содержит меры управленческого, ограничительного и технологического характера, определяющие основы и содержание системы защиты, побуждающие персонал соблюдать правила защиты конфиденциальной информации фирмы;

- Технический, который состоит из:

- Инженерно-технический элемент системы защиты информации

- Программно-аппаратный элемент системы защиты информации

- Криптографический элемент системы защиты информации

Важным моментом также являются не только установление самого перечня конфиденциальной информации, но и порядка ее защиты, а также порядка её использования.

Очень важно отразить в Политике информационной безопасности организации перечень конфиденциальной информации.

В соответствии со ст. 10 Закона N 98-ФЗ меры по охране конфиденциальности информации, принимаемые ее обладателем, должны включать в себя:

- определение перечня данных, составляющих коммерческую тайну;

- ограничение доступа к таким сведениям путем установления порядка обращения с ними и контроля за соблюдением этого порядка;

- организацию учета лиц, получивших доступ к конфиденциальной информации, или лиц, которым она была предоставлена;

- регулирование отношений по использованию данных, составляющих коммерческую тайну, работниками на основании трудовых договоров и контрагентами на основании гражданско-правовых договоров;

- нанесение на материальные носители и документы, содержащие конфиденциальную информацию грифа “Коммерческая тайна” с указанием владельца такой информации.

В целях охраны конфиденциальности информации руководитель Организации обязан:

- ознакомить под расписку работника, которому доступ к таким сведениям необходим для выполнения трудовых обязанностей, с перечнем информации, составляющей коммерческую тайну, обладателями которой являются работодатель и его контрагенты;

- ознакомить сотрудника под расписку с установленным работодателем режимом коммерческой тайны и с мерами ответственности за его нарушение;

- создать работнику необходимые условия для соблюдения установленного режима

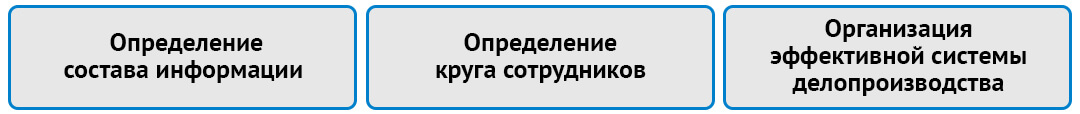

Обеспечение защиты конфиденциальных документов достигается следующими основными методами:

- Определение состава информации, которую целесообразно отнести к категории конфиденциальной;

- Определение круга сотрудников, которые должны иметь доступ к той или иной конфиденциальной информации, и оформление с ними соответствующих взаимоотношений;

- Организация эффективной системы делопроизводства с конфиденциальными документами.

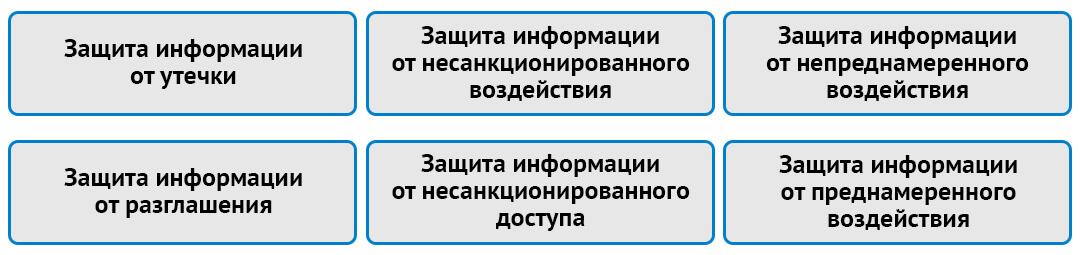

В соответствии с ГОСТ Р 50922-2006 можно выделить следующие (обобщенные) организационные и технические меры защиты конфиденциальной информации:

- защита конфиденциальной информации от утечки – защита информации, направленная на предотвращение неконтролируемого распространения защищаемой информации в результате ее разглашения и несанкционированного доступа к ней, а также на исключение получения защищаемой информации нарушителем;

- защита конфиденциальной информации от несанкционированного воздействия – защита информации, направленная на предотвращение несанкционированного доступа и воздействия на защищаемую информацию с нарушением установленных прав и правил на изменение информации, приводящих к разрушению, уничтожению, искажению, сбою в работе, незаконному перехвату и копированию, блокированию доступа к защищаемой информации;

- защита информации от непреднамеренного воздействия – защита информации, направленная на предотвращение воздействия на защищаемую информацию ошибок ее пользователя, сбоя технических и программных средств информационных систем, природных явлений или иных нецеленаправленных на изменение информации событий, приводящих к искажению, уничтожению, копированию, блокированию доступа к защищаемой информации;

- защита информации от разглашения – защита информации, направленная на предотвращение несанкционированного доведения защищаемой информации до заинтересованных субъектов, не имеющих права доступа к этой информации;

- защита информации от несанкционированного доступа – защита информации, направленная на предотвращение получения защищаемой информации заинтересованными субъектами с нарушением установленных нормативными и правовыми документами или обладателями информации прав или правил разграничения доступа к защищаемой информации;

- защита информации от преднамеренного воздействия – защита информации, направленная на предотвращение преднамеренного воздействия, в том числе электромагнитного или воздействия другой физической природы, осуществляемого в террористических или криминальных целях.

В завершении стоит отметить важность и определяющую значимость эффективно выстроенной системы защиты конфиденциальной информации по причине высокой ценности такой информации.

Такая система должна быть продуманной, прозрачной и комплексной.

Система защиты конфиденциальной информации не должна иметь пробелов как в обеспечении ИБ элементов информационной инфраструктуры Организации, так и в её реализации на документарном уровне. Все уровни и элементы системы защиты конфиденциальной информации должны быть взаимосвязаны, оптимально выстроены и контролируемы.

От эффективности этой системы зависит жизнеспособность организации т.к. информация, в условиях современности – самый ценный ресурс.

Задать вопрос эксперту

Связанные услуги

Наши кейсы по теме

Исследование факта копирования информации, принадлежащей коммерческой компании

Проблема: возможное копирование информации, принадлежащей компании. Эксперты RTM Group должны выявить попытку проведения несанкционированной операции с данными, которые являются собственностью организации.

II. Методы и способы защиты информации

от несанкционированного доступа

2.1. Методами и способами защиты информации от несанкционированного доступа являются:

реализация разрешительной системы допуска пользователей (обслуживающего персонала) к информационным ресурсам, информационной системе и связанным с ее использованием работам, документам;

ограничение доступа пользователей в помещения, где размещены технические средства, позволяющие осуществлять обработку персональных данных, а также хранятся носители информации;

разграничение доступа пользователей и обслуживающего персонала к информационным ресурсам, программным средствам обработки (передачи) и защиты информации;

регистрация действий пользователей и обслуживающего персонала, контроль несанкционированного доступа и действий пользователей, обслуживающего персонала и посторонних лиц;

учет и хранение съемных носителей информации и их обращение, исключающее хищение, подмену и уничтожение;

резервирование технических средств, дублирование массивов и носителей информации;

использование средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия;

использование защищенных каналов связи;

размещение технических средств, позволяющих осуществлять обработку персональных данных, в пределах охраняемой территории;

организация физической защиты помещений и собственно технических средств, позволяющих осуществлять обработку персональных данных;

предотвращение внедрения в информационные системы вредоносных программ (программ-вирусов) и программных закладок.

2.2. В системе защиты персональных данных информационной системы в зависимости от класса информационной системы и исходя из угроз безопасности персональных данных, структуры информационной системы, наличия межсетевого взаимодействия и режимов обработки персональных данных с использованием соответствующих методов и способов защиты информации от несанкционированного доступа реализуются функции управления доступом, регистрации и учета, обеспечения целостности, анализа защищенности, обеспечения безопасного межсетевого взаимодействия и обнаружения вторжений.

Методы и способы защиты информации от несанкционированного доступа, обеспечивающие функции управления доступом, регистрации и учета, обеспечения целостности, анализа защищенности, обеспечения безопасного межсетевого взаимодействия в зависимости от класса информационной системы определяются оператором (уполномоченным лицом) в соответствии с приложением к настоящему Положению.

2.3. В информационных системах, имеющих подключение к информационно-телекоммуникационным сетям международного информационного обмена (сетям связи общего пользования), или при функционировании которых предусмотрено использование съемных носителей информации, используются средства антивирусной защиты.

2.4. При взаимодействии информационных систем с информационно-телекоммуникационными сетями международного информационного обмена (сетями связи общего пользования) наряду с методами и способами, указанными в пункте 2.1 настоящего Положения, основными методами и способами защиты информации от несанкционированного доступа являются:

межсетевое экранирование с целью управления доступом, фильтрации сетевых пакетов и трансляции сетевых адресов для скрытия структуры информационной системы;

обнаружение вторжений в информационную систему, нарушающих или создающих предпосылки к нарушению установленных требований по обеспечению безопасности персональных данных;

анализ защищенности информационных систем, предполагающий применение специализированных программных средств (сканеров безопасности);

защита информации при ее передаче по каналам связи;

использование смарт-карт, электронных замков и других носителей информации для надежной идентификации и аутентификации пользователей;

использование средств антивирусной защиты;

централизованное управление системой защиты персональных данных информационной системы.

2.5. Подключение информационных систем, обрабатывающих государственные информационные ресурсы, к информационно-телекоммуникационным сетям международного информационного обмена осуществляется в соответствии с Указом Президента Российской Федерации от 17 марта 2008 г. N 351 «О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационно-телекоммуникационных сетей международного информационного обмена» (Собрание законодательства Российской Федерации, 2008, N 12, ст. 1110; N 43, ст. 4919).

2.6. Для обеспечения безопасности персональных данных при подключении информационных систем к информационно-телекоммуникационным сетям международного информационного обмена (сетям связи общего пользования) с целью получения общедоступной информации помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

фильтрация входящих (исходящих) сетевых пакетов по правилам, заданным оператором (уполномоченным лицом);

периодический анализ безопасности установленных межсетевых экранов на основе имитации внешних атак на информационные системы;

активный аудит безопасности информационной системы на предмет обнаружения в режиме реального времени несанкционированной сетевой активности;

анализ принимаемой по информационно-телекоммуникационным сетям международного информационного обмена (сетям связи общего пользования) информации, в том числе на наличие компьютерных вирусов.

Для реализации указанных методов и способов защиты информации могут применяться межсетевые экраны, системы обнаружения вторжений, средства анализа защищенности, специализированные комплексы защиты и анализа защищенности информации.

2.7. Для обеспечения безопасности персональных данных при удаленном доступе к информационной системе через информационно-телекоммуникационную сеть международного информационного обмена (сеть связи общего пользования) помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

проверка подлинности отправителя (удаленного пользователя) и целостности передаваемых по информационно-телекоммуникационной сети международного информационного обмена (сети связи общего пользования) данных;

управление доступом к защищаемым персональным данным информационной сети;

использование атрибутов безопасности.

2.8. Для обеспечения безопасности персональных данных при межсетевом взаимодействии отдельных информационных систем через информационно-телекоммуникационную сеть международного информационного обмена (сеть связи общего пользования) помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

создание канала связи, обеспечивающего защиту передаваемой информации;

осуществление аутентификации взаимодействующих информационных систем и проверка подлинности пользователей и целостности передаваемых данных.

2.9. Для обеспечения безопасности персональных данных при межсетевом взаимодействии отдельных информационных систем разных операторов через информационно-телекоммуникационную сеть международного информационного обмена (сеть связи общего пользования) помимо методов и способов, указанных в пунктах 2.1 и 2.4 настоящего Положения, применяются следующие основные методы и способы защиты информации от несанкционированного доступа:

создание канала связи, обеспечивающего защиту передаваемой информации;

аутентификация взаимодействующих информационных систем и проверка подлинности пользователей и целостности передаваемых данных;

обеспечение предотвращения возможности отрицания пользователем факта отправки персональных данных другому пользователю;

обеспечение предотвращения возможности отрицания пользователем факта получения персональных данных от другого пользователя.

2.10. Обмен персональными данными при их обработке в информационных системах осуществляется по каналам связи, защита которых обеспечивается путем реализации соответствующих организационных мер и (или) применения технических средств.

2.11. Подключение информационной системы к информационной системе другого класса или к информационно-телекоммуникационной сети международного информационного обмена (сети связи общего пользования) осуществляется с использованием межсетевых экранов.

2.12. Программное обеспечение средств защиты информации, применяемых в информационных системах 1 класса, проходит контроль отсутствия недекларированных возможностей.

Необходимость проведения контроля отсутствия недекларированных возможностей программного обеспечения средств защиты информации, применяемых в информационных системах 2 и 3 классов, определяется оператором (уполномоченным лицом).

2.13. В зависимости от особенностей обработки персональных данных и структуры информационных систем могут разрабатываться и применяться другие методы защиты информации от несанкционированного доступа, обеспечивающие нейтрализацию угроз безопасности персональных данных.

Информационная безопасность (ИБ) – это защищенность данных от негативных воздействий, которые могут нанести урон. Для обеспечения ИБ применяются методы защиты информации.

Вопрос: Как отразить в учете организации (пользователя) приобретение неисключительных прав на использование программы для ЭВМ (средств криптографической защиты информации) на условиях простой (неисключительной) лицензии? Лицензионный договор с лицензиаром (правообладателем) заключен в виде договора присоединения.

Посмотреть ответ

Базовые элементы информационной безопасности

Рассмотрим основные составляющие информационной безопасности:

- Доступность. Предполагает доступ субъектов к необходимой информации. Под субъектами понимаются компании, которые имеют право на доступ к соответствующим данным.

- Целостность. Сведения должны быть защищены от незаконного видоизменения, порчи.

- Конфиденциальность. Предполагает защищенность от несанкционированного доступа к данным.

Категории относятся как к самой информации, так и к инфраструктуре, с помощью которой хранятся сведения.

Как организации защитить свою конфиденциальную информацию?

Разновидности угроз информационной безопасности

Угроза – это то, что может нанести урон ИБ. Ситуация, предполагающая угрозу, называется атакой. Лицо, которое наносит атаку ИБ, – это злоумышленник. Также существуют потенциальные злоумышленники. Это лица, от которых может исходить угроза.

Угрозы доступности

Частая угроза доступности – это непредумышленные ошибки лиц, работающих с информационной системой. К примеру, это может быть введение неверных данных, системные ошибки. Случайные действия сотрудников могут привести к потенциальной угрозе. То есть из-за них формируются уязвимые места, привлекательные для злоумышленников. Это наиболее распространенная угроза информационной безопасности. Методами защиты являются автоматизация и административный контроль.

Рассмотрим подробнее источники угроз доступности:

- Нежелание обучаться работе с информационными системами.

- Отсутствие у сотрудника необходимой подготовки.

- Отсутствие техподдержки, что приводит к сложностям с работой.

- Умышленное или неумышленное нарушение правил работы.

- Выход поддерживающей инфраструктуры из обычного режима (к этому может привести, к примеру, превышение числа запросов).

- Ошибки при переконфигурировании.

- Отказ ПО.

- Нанесение вреда различным частям инфраструктуры (к примеру, проводам, ПК).

Большая часть угроз относится к самим сведениям. Однако вред может быть также нанесен инфраструктуре. К примеру, это могут быть сбои в работе связи, систем кондиционирования, нанесение вреда помещениям.

Как предотвратить разглашение конфиденциальной информации контрагентами?

Угрозы целостности

Центральная угроза целостности – это воровство и подлоги. Возникают они вследствие действий сотрудников компании. Согласно данным издания USA Today, в 1992 году вследствие рассматриваемых причин был нанесен совокупный ущерб в размере 882 000 000 долларов. Рассмотрим примеры источников угроз:

- Ввод неправильных данных.

- Изменение сведений.

- Подделка заголовка.

- Подделка всего текста письма.

- Отказ от исполненных действий.

- Дублирование информации.

- Внесение дополнительных сведений.

Внимание! Угроза нарушения целостности касается и данных, и самих программ.

Базовые угрозы конфиденциальности

Базовая угроза конфиденциальности – это использование паролей злоумышленниками. Благодаря знанию паролей заинтересованные лица могут получить доступ к конфиденциальным сведениям. Источники угрозы конфиденциальности:

- Использование многоразовых паролей с сохранением их на источниках, к которым могут получить доступ злоумышленники.

- Использование одних и тех же паролей в различных системах.

- Размещение информации в среде, которая не обеспечивает конфиденциальность.

- Использование злоумышленниками технических средств. К примеру, прослушивающие устройства, специальные программы, фиксирующие введенный пароль.

- Выставки, на которых презентуется оборудование с конфиденциальными сведениями.

- Хранение сведений на резервных носителях.

- Распространение информации по множеству источников, что приводит к перехвату сведений.

- Оставление ноутбуков без присмотра.

- Злоупотребление полномочиями (возможно при обслуживании инфраструктуры системным администратором).

Суть угрозы конфиденциальности кроется в том, что злоумышленник получает доступ к данным в момент наибольшей их неуязвимости.

Методы защиты информации

Методы защиты, как правило, используются в совокупности.

Инструменты организационно-правовой защиты

Основным инструментом организационно-правовой защиты являются различные организационные мероприятия, осуществляемые в процессе формирования инфраструктуры, с помощью которой хранится информация. Данные инструменты применяются на этапе возведения зданий, их ремонта, проектирования систем. К инструментам организационно-правовой защиты относятся международные договоры, различные официальные стандарты.

Инструменты инженерно-технической защиты

Инженерно-технические средства – это различные объекты, обеспечивающие безопасность. Их наличие обязательно нужно предусмотреть при строительстве здания, аренде помещения. Инженерно-технические инструменты обеспечивают такие преимущества, как:

- Защита помещения компании от действий злоумышленников.

- Защита хранилищ информации от действий заинтересованных лиц.

- Защита от удаленного видеонаблюдения, прослушивания.

- Предотвращение перехвата сведений.

- Создание доступа сотрудников в помещение компании.

- Контроль над деятельностью сотрудников.

- Контроль над перемещением работников на территории компании.

- Защита от пожаров.

- Превентивные меры против последствий стихийных бедствий, катаклизмов.

Все это – базовые меры безопасности. Они не обеспечат полную конфиденциальность, однако без них невозможна полноценная защита.

Криптографические инструменты защиты

Шифрование – базовый метод защиты. При хранении сведений в компьютере используется шифрование. Если данные передаются на другое устройство, применяются шифрованные каналы. Криптография – это направление, в рамках которого используется шифрование. Криптография используется в следующих целях:

- Защита конфиденциальности сведений, которые передаются по открытым каналам.

- Возможность подтверждения подлинности сведений, которые передаются по различным каналам.

- Обеспечение конфиденциальности сведений в том случае, если они размещены на открытых носителях.

- Сохранение целостности данных при их передаче и хранении.

- Подтверждение отправки сообщения с информацией.

- Защита ПО от несанкционированного применения и копирования.

КСТАТИ! Криптография – это более продвинутый метод обеспечения защиты сведений.

Программно-аппаратные инструменты для защиты сведений

Программно-аппаратные инструменты включены в состав технических средств. К примеру, это могут быть:

- Инструменты для ввода сведений, нужных для идентификации (идентификация по отпечаткам пальцев, магнитные и пластиковые карты доступа).

- Инструменты для шифрования данных.

- Оборудование, предупреждающее несанкционированное использование систем (к примеру, электронные звонки, блокираторы).

- Инструменты для уничтожения сведений на носителях.

- Сигнализация, срабатывающая при попытках несанкционированных манипуляций.

В качестве этих инструментов могут выбираться разные программы. Предназначаются они для идентификации пользователей, ограничения доступа, шифрования. Для полноценной защиты применяются и аппаратные, и программные инструменты. Комплекс мер обеспечивает наивысшую степень защиты. Однако руководитель должен помнить, что добиться стопроцентной защиты невозможно. Всегда остаются слабые места, которые нужно выявлять.