Ежедневно мы выходим в сеть — делаем покупки, общаемся с друзьями, работаем — и даже не задумываемся о том, что подвергаем свой компьютер и мобильные устройства большому риску. Документы, семейный фотоархив, рабочая переписка — всё это может исчезнуть в один момент из-за атаки очередного вируса. Операционный директор Adblock Plus Бен Уильямс рассказывает об основных видах интернет-угроз и о том, какие правила соблюдать, чтобы оградить свой компьютер от вредоносных программ.

Вирусная атака

Самая распространённая интернет-угроза — это атака вирусов. Из-за неё можно потерять информацию, которую вы годами собирали на компьютере.

Чтобы избежать проникновения вирусов на устройство:

- Следите за регулярным обновлением операционной системы. Если этого не происходит, вирусам легче найти уязвимые места и проникнуть в компьютер.

- Пользуйтесь антивирусными программами. Они устранят многие угрозы, подскажут, можно ли посещать неизвестный вам сайт, проверят файлы, скачиваемые из интернета.

- Старайтесь не сообщать даже близким друзьям пароли от личного кабинета, банковских карт, социальных сетей, от рабочей и личной почты.

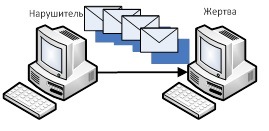

Спам и фишинг

Ваш электронный ящик напоминает мусорную корзину, в которую сваливают всё подряд? Значит, вы давно попали в базы спамеров. В потоке спама невозможно разобраться. Кроме того, просматривать вложения, прикрепленные к таким письмам, опасно, многие из них содержат вредоносный код.

Во время фишинговых атак на вашу почту приходит рассылка от ресурсов, маскирующихся под популярные сервисы (например, банковские). Мошенники от имени знакомых вам компаний запрашивают конфиденциальную информацию (номера и пин-коды кредитных карт, пароли от почты, сервисов, предоставляющих государственные услуги). Текст письма обычно провокационный и призывает пользователя к мгновенному ответу. Даже если информация кажется вам надёжной, лучше всего позвонить в официальную службу поддержки организации, от имени которой пришло письмо.

Чтобы избежать спама и фишинговых атак:

- Старайтесь не оставлять адрес почты на сайтах общего доступа (соцсети, форумы, в комментариях).

- Используйте несколько почтовых ящиков для разных целей.

- Никогда не отвечайте на спам. После вашего отказа от рассылки письма могут пойти с новой силой.

Раздражающая и потенциально опасная реклама

Назойливая реклама преследует нас повсюду. Каждый сталкивался с ситуацией, когда перед видео на YouTube необходимо просматривать 30-секундный рекламный ролик. Это не только отвлекает от работы, мешает просматривать сайты, вести переписку: загрузка рекламного сообщения на вашем экране (будь то преролл или баннер) съедает часть вашего интернет-трафика. Получается, что за эту рекламу вы еще и платите. Часто из-за большого веса рекламных сообщений, сайты грузятся дольше. От этого у смартфонов значительно сокращается заряд батареи. Кроме того, реклама может содержать вредоносный код или вести на сайты с таким кодом.

Кибершпионаж

Программы-шпионы проникают в компьютер вместе с подозрительным контентом, который вы скачиваете из сети. Шпионы собирают личные данные, анализируют ваши действия, составляют список часто посещаемых сайтов, просматривают поисковые запросы, а затем отправляют эту информацию поставщикам интернет-услуг. Такие программы работают в фоновом режиме и, как правило, не заметны для обычных пользователей.

Вам может показаться, что шпионы безвредны, но это не так. Они способны отключить антивирус, а также передать ваши данные злоумышленникам.

Чтобы избежать знакомства с программами-шпионами, старайтесь не устанавливать на компьютер условно-бесплатные программы и не нажимайте на рекламные ссылки, которые открываются во всплывающих окнах.

Продать или купить в интернете

Покупать и продавать через интернет удобно. Но при этом — опасно.

Вы разместили объявление на популярном сайте? Не спешите радоваться, если вам позвонит покупатель, готовый немедленно приобрести ваш товар. Он сообщит, что хочет прямо сейчас перевести на вашу карту необходимую сумму. Всё, что от вас требуется — это реквизиты и несколько кодов, которые придут на ваш телефон. Псевдопокупатель исчезнет сразу же, как вы отправите ему кодовое слово или пароль, пришедшие по смс. Такая история закончится обнулением счёта вашей карточки.

Чтобы обезопасить себя от мошенничества с банковскими картами, помните:

- Нельзя сообщать посторонним людям секретную информацию, размещённую на обороте вашей дебетовой или кредитной карты.

- Для совершения операции по оплате достаточно фамилии, имени и отчества держателя карты, а также номера карты.

- Если у вас возникает хотя бы малейшее сомнение в добросовестности продавца или покупателя, требуйте личной встречи и не передавайте деньги заранее.

Браузерный эксплойт

Вы открываете браузер, и вместо привычной домашней страницы вас ожидает сюрприз — сайт с сомнительным контентом. А при ошибке ввода данных в адресной строке автоматически происходит переадресация на неизвестный сайт. Если вам знакомы эти ситуации, то, скорее всего, вы столкнулись с браузерным эксплойтом, т.е. ваш браузер был атакован.

Чтобы избежать изменения работы браузера:

- Не забывайте его регулярно обновлять.

- Проверяйте, работает ли на вашем компьютере брандмауэр — специальная программа, которая сканирует данные из интернета и регулирует их передачу на устройство.

- Не скачивайте условно-бесплатное рекламное программное обеспечение.

Авторы статьи

Дюдяев Илья

Гипотеза

Существует гипотеза, что Интернет — это свалка информации, но как в этой свалке найти нужную информацию и не заблудиться? Если соблюдать

ряд определенных правил по безопасной работе в сети Интернет, то выход во всемирную паутину доставит только приятные впечатления. Чем

больше людей будет знать об опасностях, способах защиты и правовых аспектах использование интернет — ресурсов, тем комфортнее и

эффективнее будет работа в глобальной структуре. Вы сами, странствуя по различным сайтам или устанавливая программное обеспечение с

непроверенных источников, а иногда и с проверенных, заражаете свой компьютер. Возможна также ситуация, когда злоумышленники преднамеренно,

с помощью, например, троянских программ или вирусов, делают ваше устройство источником опасности. В результате всего этого компьютер,

иногда даже тайно от своего владельца, начинает выполнять рассылку спама, участвует в DDoS-атаках на различные сайты, крадет пароли.

Бывает и так, что провайдер вынужден принудительно отключить такое устройство от глобальной сети. Получается, что если пользователь не

осведомлен о том, что представляют собой основы безопасности в сети интернет, придется ему тяжело.

Безопасность работы в сети Интернет

Наиболее часто встречающиеся угрозы при работе в Интернет:

1. Угроза заражения вредоносным программным обеспечением (ПО). Для распространения вредоносного ПО и проникновения в компьютеры

используется почта, компакт-диски, дискеты и прочие сменные носители, или скачанные из сети Интернет файлы;

2. Доступ к нежелательному содержимому. Это насилие, наркотики, страницы подталкивающие к самоубийствам, отказу от приема пищи,

убийствам, страницы с националистической идеологией. Независимо от желания пользователя, на многих сайтах отображаются всплывающие окна,

содержащие подобную информацию;

3. Контакты с незнакомыми людьми с помощью чатов или электронной почты. Все чаще и чаще злоумышленники используют эти каналы для

того, чтобы заставить детей выдать личную информацию. Выдавая себя за сверстника, они могут выведывать личную информацию и искать личной

встречи;

4. Поиск развлечений (например, игр) в Интернете. Иногда при поиске нового игрового сайта можно попасть на карточный сервер и

проиграть большую сумму денег.

5. Неконтролируемые покупки.

Компьютерные вирусы.

Компьютерный вирус – это разновидность компьютерных программ, отличительной особенностью которой является способность к размножению.

Вирусы могут повредить или полностью уничтожить все файлы и данные, подконтрольные пользователю, от имени которого была запущена

заражённая программа, а также повредить или даже уничтожить операционную систему со всеми файлами в целом. В большинстве случаев

распространяются вирусы через Интернет.

Методы защиты от вредоносных программ:

1. Используй современные операционные системы, имеющие серьёзный уровень защиты от вредоносных программ;

2. Работай на своем компьютере под правами пользователя, а не администратора. Это не позволит большинству вредоносных программ

инсталлироваться на твоем персональном компьютере;

3. Используй антивирусные программные продукты известных производителей, с автоматическим обновлением баз;

4. Ограничь физический доступ к компьютеру для посторонних лиц;

5. Используй внешние носители информации, такие как флешка, диск или файл из интернета, только из проверенных источников;

6. Не открывай компьютерные файлы, полученные из ненадёжных источников. Даже те файлы, которые прислал твой знакомый.

Социальные сети

Социальные сети активно входят в нашу жизнь, многие люди работают и живут там постоянно. Многие пользователи не понимают, что информация,

размещенная ими в социальных сетях, может быть найдена и использована кем угодно, в том числе не обязательно с благими намерениями.

Основные советы по безопасности в социальных сетях:

1. Ограничь список друзей. У тебя в друзьях не должно быть случайных и незнакомых людей;

2. Защищай свою частную жизнь. Не указывай пароли, телефоны, адреса, дату твоего рождения и другую личную информацию. Злоумышленники могут

использовать даже информацию о том, как ты и твои родители планируете провести каникулы;

3. Защищай свою репутацию — держи ее в чистоте и задавай себе вопрос: хотел бы ты, чтобы другие пользователи видели, что ты загружаешь?

Подумай, прежде чем что-то опубликовать, написать и загрузить;

4. Если ты говоришь с людьми, которых не знаешь, не используй свое реальное имя и другую личную информации: имя, место жительства, место

учебы и прочее;

5. Избегай размещения фотографий в Интернете, где ты изображен на местности, по которой можно определить твое местоположение;

6. При регистрации в социальной сети необходимо использовать сложные пароли, состоящие из букв и цифр и с количеством знаков не менее 8;

Online игры.

Современные онлайн-игры – это красочные, захватывающие развлечения, объединяющие сотни тысяч человек по всему миру. Игроки исследуют

данный им мир, общаются друг с другом, выполняют задания, сражаются с монстрами и получают опыт. За удовольствие они платят: покупают

диск, оплачивают абонемент или приобретают какие-то опции.

Основные советы по безопасности твоего игрового аккаунта:

1. Если другой игрок ведет себя плохо или создает тебе неприятности, заблокируй

его в списке игроков;

2. Пожалуйся администраторам игры на плохое поведение этого игрока, желательно

приложить какие-то доказательства в виде скришотов;

3. Не указывай личную информацию в профайле игры;

4. Уважай других участников по игре;

5. Не устанавливай неофициальные патчи и моды;

6. Используй сложные и разные пароли;

7. Даже во время игры не стоит отключать антивирус. Пока ты играешь, твой компьютер могут заразить.

Электронные деньги

Электронные деньги — это очень удобный способ платежей, однако существуют мошенники, которые хотят получить эти деньги.

Электронные деньги появились совсем недавно и именно из-за этого во многих государствах до сих пор не прописано про них в законах. В

России же они функционируют и о них уже прописано в законе, где их разделяют на несколько видов – анонимные и не анонимные. Разница в том,

что анонимные — это те, в которых разрешается проводить операции без идентификации пользователя, а в неанонимных идентификации

пользователя является обязательной.

Основные советы по безопасной работе с электронными деньгами:

1. Привяжи к счету мобильный телефон. Это самый удобный и быстрый способ восстановить доступ к счету. Привязанный телефон поможет, если

забудешь свой платежный пароль или зайдешь на сайт с незнакомого устройства;

2. Используй одноразовые пароли. После перехода на усиленную авторизацию тебе уже не будет угрожать опасность кражи или перехвата

платежного пароля;

3. Выбери сложный пароль. Преступникам будет не просто угадать сложный пароль. Надежные пароли — это пароли, которые содержат не менее 8

знаков и включают в себя строчные и прописные буквы, цифры и несколько символов, такие как знак доллара, фунта, восклицательный знак и

т.п. Например, $tR0ng!;

Памятка по безопасности в сети Интернет:

Никогда не оставляй встреченным в Интернете людям свой номер телефона, домашний адрес или номер школы без разрешения родителей

Всегда будь внимательным, посещая чаты. Даже если в чате написано, что он только для детей, нельзя точно сказать, что все посетители

действительно являются твоими ровесниками. В чатах могут сидеть взрослые, пытающиеся тебя обмануть

Никогда не отправляй никому свою фотографию, не посоветовавшись с родителями

Всегда спрашивай у родителей разрешения посидеть в чате

Никогда не договаривайся о встрече с интернет-знакомыми без сопровождения взрослых. Они не всегда являются теми, за кого себя выдают.

Встречайся только в общественных местах

Всегда покидай чат, если чье-то сообщение вызовет у тебя чувство беспокойства или волнение. Не забудь обсудить это с родителями

Никогда не открывай прикрепленные к электронному письму файлы, присланные от незнакомого человека. Файлы могут содержать вирусы или другие

программы, которые могут повредить всю информацию или программное обеспечение компьютера

Всегда держи информацию о пароле при себе, никому его не говори

Никогда не отвечай на недоброжелательные сообщения или на сообщения с предложениями, всегда рассказывай родителям, если получил таковые

Всегда помни, что если кто-то сделает тебе предложение, слишком хорошее, чтобы быть правдой, то это, скорее всего, обман

Всегда держись подальше от сайтов «только для тех, кому уже есть 18». Такие предупреждения на сайтах созданы специально для твоей же

защиты. Сайты для взрослых также могут увеличить твой счет за Интернет

Вывод

Итак, после рассмотрения некоторых вариантов увеличения степени защиты операционной системы и персональных данных при работе в

Интернете, можно заключить, что каждый пользователь имеет обширный выбор способов обезопасить себя. Ведь в первую очередь использование

Интернета для большинства пользователей — это поиск необходимой информации и развлечение. Мало кто задумывается о безопасности, когда

браузер или играет в онлайн-игру. Поэтому еще до начала работы в Сети Интернет необходимо принять меры по безопасности, чтобы в дальнейшем

не подвергаться опасностям заражения вирусами, краж данных, потери файлов и т.д. Если пользователь внимателен и благоразумен, то

использование Интернета будет приносить ему только пользу. Таким образом, для достижения оптимальных результатов и безопасного

использования Сети Интернет необходимо комбинировать все перечисленные методы в соответствии с психолого-возрастными особенностями

пользователей и их потребностями.

Ресурсы

1) https://infourok.ru/bezopasnost_v_seti_internet-147871.htm

2) http://rpp.nashaucheba.ru/docs/index-101005.html

3) http://school-34.minobr63.ru/Documents/%D0%A3%D0%B3%D0%BE%D0%BB%D0%BE%D0%BA%20%D0

%B1%D0%B5%D0%B7%D0%BE%D0%BF%D0%B0%D1%81%D0%BD%D0%BE%D1%81%D1%82%D0%B8/%

D0%9F%D0%90%D0%9C%D0%AF%D0%A2%D0%9A%D0%90%20%D0%91%D0%95%D0%97%D0%9E%D0%9F%D0%90%D0%A1

%D0%9D%D0%9E%D0%A1%D0%A2%D0%98%20%D0%92%20%D0%A1%D0%

95%D0%A2%D0%98%20%D0%98%D0%9D%D0%A2%D0%95%D0%A0%D0%9D%D0%95%D0%A2.pdf

Обновлено: 21.03.2023

При серфинге в Интернете нужно быть крайне осторожным. Часто люди спокойно переходят по ссылкам, которые им присылают друзья в социальных сетях, даже не задумываясь о том, что ссылка может быть вредоносной.

Большинство блогеров, пытаясь заинтересовать своей собственной персоной, выкладывают много информации о себе. Злоумышленникам даже не приходится «потеть», так как пользователь сам уже раскрывает данные.

Нужно повышать компьютерную грамотность, чтобы не попасть на уловки мошенников или хакеров. Чтобы помочь Вам разобраться во всем этом, представляем 20 основных интернет-угроз.

1. Компьютерный вирус.

Значение этого термина очень широкое. Мы используем его для описания классических вирусов, а также червей, которые могут копировать себя и рассылать по электронной почте нашим контактам, и троянов, которые создают дыры в системе, позволяющие проникать другим типам угроз.

Вирусы часто упоминаются в контексте заражения через USB-накопители, но они могут распространяться практически любым способом — достаточно файла, к которому они могут прикрепиться, или они могут быть частью более крупного программного обеспечения.

Чтобы защитить себя, нужно пользоваться антивирусной программой и не игнорировать предупреждения браузера.

2. Пароль, сохраненный в браузере.

Растущее количество веб-сайтов, которые мы используем, означает, что список паролей и логинов, которые нужно запомнить, становится все длиннее и длиннее.

Чтобы облегчить нашу жизнь, мы позволяем веб-браузерам запоминать их и использовать функцию автоматического входа в систему. Казалось бы, практическая работа может привести к открытию пресловутого ящика Пандоры, когда наш компьютер или смартфон попадет в чужие руки.

3. Посягательство на частную жизнь

Слово конфиденциальность приобрело гораздо большее значение в последние годы, чем раньше. Мы часто без страха выставляем фото на публичное обозрение, хвастаясь подробностями нашей жизни.

Такую информацию могут использовать киберпреступники или хакеры, притворившись друзьями и побуждая нас проявлять энтузиазм. Наши фотографии также могут быть использованы другими пользователями сети. При публикации фото реже отмечайте геолокацию.

4. Хакеры

Это группа людей, хорошо разбирающихся в компьютерах и способах проникновения в различные системы в режиме реального времени. Их действия проявляются как атаки на компьютер и любые другие устройства, имеющие доступ к сети (включая сетевые диски, мобильные устройства, мультимедийные устройства), и попытки взять их под контроль.

5. Спам

Теоретически нежелательная почта, представляющая собой спам, должна быть только раздражающим фактором. Однако часто за этим, казалось бы, безобидным содержимым скрываются опасные вредители. Кибер-взломщики надеются, что мы откроем зараженное вложение по ошибке или из любопытства, что, к сожалению, случается довольно часто.

6. Неприемлемый для детей контент.

7. Педофилия

Сексуальное расстройство, которое благодаря универсальности Интернета стало гораздо большей угрозой, чем до эпохи Интернета.

Благодаря анонимности, обеспечиваемой Интернетом, и простоте создания виртуальной личности, они притворяются сверстниками или людьми, которые являются авторитетными фигурами для молодых пользователей.

8. Безопасность данных в сети.

9. Ботнеты

Это особенно неприятный вид опасности. Незаметно для пользователя компьютера, поскольку программное обеспечение ботнета не выполняет никаких вредоносных действий (за исключением возможного использования вычислительной мощности и нагрузки на канал).

Однако группы зараженных компьютеров (иногда называемых зомби), составляющие такой ботнет, могут быть использованы для преступной деятельности. Сегодня ботнеты, которые когда-то были крупными структурами, становятся все меньше и, следовательно, их сложнее обнаружить и заблокировать.

10. Поддельные лайки и куки.

Социальные сети- это отличная среда для хакеров, которые размещают коды на веб-сайтах. Когда мы видим в новостной ленте, что кому-то из наших знакомых понравилась интересующая нас тема, мы нажимаем на ссылку, и проблема решена-вы попадаетесь на удочку.

С другой стороны, в случае уведомлений о файлах cookie мы чувствуем себя обязанными щелкнуть мышью и даже не проверяем, действительно ли мы одобряем политику использования файлов cookie или что-то совершенно иное.

Может случиться так, что, нажимая на невинно выглядящее уведомление, мы принимаем невыгодные для нас условия предоставления услуг.

11. Поддельное программное обеспечение безопасности.

Однако осторожный человек может стать жертвой, когда решит загрузить из Интернета одно из антивирусных приложений, которое хвалят другие пользователи Интернета.

12. Поддельные сайты и фишинг

В этом случае наиболее распространенным термином является фарминг, то есть выдача себя за веб-сайт, чувствительный к безопасности, такой как веб-сайт банка, или фишинг, например, выдавая себя за известного человека или общение на основе человеческого сочувствия.

Pharming использует методы обмана DNS, так что трафик направляется на поддельные веб-сайты, которые, хотя они и имеют другой IP-адрес, идентифицируют себя с тем же или очень похожим веб-адресом в браузере.

Скрытие подделки упрощает замену только фрагмента страницы, что затрудняет определение адреса вредоносного веб-сайта. Фишинг, в свою очередь, допускает аналогичный эффект, но в этом случае используется наивность интернет-пользователя, от которого банку якобы требуется подтверждение номера счета или данных для входа.

13. Шифрование данных без нашего ведома.

Речь идет не о неумелом блокировании доступа к данным на диске, а о преднамеренной и прибыльной работе вредителей, известных как Cryptolocker.

Когда они попадают в компьютер, то шифруют хранящиеся на нем данные и одновременно требуют выкуп от владельца. После его оплаты, обычно в биткойнах, что обеспечивает анонимность получателя платежа, есть шанс получить ключ дешифрования. Однако только шанс, потому что оплата даже раньше указанного срока не гарантирует разблокировку данных.

14. Кража личных данных

Информация об имени пользователя, пароле для доступа к веб-сайту, а также относящаяся к этим данным, номер учетной записи или домашний адрес со стороны поставщика услуг теоретически хранится в максимально защищенной форме. Однако киберпреступники все чаще захватывают такие базы данных.

15. Сокращенные адреса

Еще одна форма, которой охотно пользуются преступники. Адреса, которые являются сокращенной альтернативой длинным исходным адресам, легче запоминаются и занимают меньше места в переписке. Однако в то же время они четко не указывают, куда ведут, и часто направляют вас на вредоносный веб-сайт.

Быстро набрав адрес веб-сайта на клавиатуре, легко ошибиться, переставить буквы или забыть ввести заданный символ. И хотя уважающие себя операторы веб-сайтов заботятся о регистрации похожих по звучанию адресов, это не является правилом.

К тому же количество альтернатив настолько велико, что трудно предсказать, как пользователь Интернета сделает ошибку. Открытие сайта с похожим названием иногда приводит к бессмысленной рекламной странице, но иногда это может полностью заблокировать ваш компьютер.

17. Открытые сети Wi-Fi.

Они опасны по двум причинам. В первом случае это касается настроенных нами домашних сетей, которые никак не защищены и дают несанкционированный доступ не только к Интернету, но и к нашим данным.

Второй сценарий — мы используем открытые сети Wi-Fi, о которых нам абсолютно ничего не известно. Хотя создание таких сетей предназначено для облегчения доступа к Интернету, но мы не знаем, кто контролирует поток данных через такую точку доступа.

18. Целевые атаки.

Это общий термин для атаки, использующей человеческие привычки и склонность к ошибкам в, казалось бы, тривиальных ситуациях. Киберпреступники могут создавать компьютерных вредителей таким образом, чтобы максимально увеличить шансы их запуска. В этом случае знания атакуемого человека и социальной инженерии важнее, чем сложность используемого программного обеспечения.

19. Не обновляемое программное обеспечение.

Высокая степень сложности программного обеспечения, установленного на компьютерах и других устройствах, упрощает поиск слабых мест, то есть дыр.

Если они не будут удалены, например, обновлением или новой версией программы, они могут быть использованы злоумышленниками. Это касается не только операционной системы, но и всех приложений, особенно пакетов безопасности.

20. Чрезмерная вера в устойчивость к угрозам.

Последняя из поджидающих нас опасностей проистекает из высокомерия, присущего многим пользователям Интернета. Вера в то, что он отлично справится с любой угрозой. На практике такой человек часто не подозревает о разнообразии киберпреступных приемов.

Его уверенность в своих силах заставляет его игнорировать реальные сигналы опасности, предпочитая не иметь большого значения для других.

А Вы сможете дополнить наш список интернет-угроз? Попадались ли Вы на уловки хакеров? Поделитесь своим опытом в комментариях!

В те времена, когда компьютеры не были объединены в сети или подключены к Интернету, о безопасности данных можно было особенно не заботиться. Достаточно было обеспечить физическую защиту компьютера и контролировать доступ посторонних пользователей к устройствам записи (например, к дисководам).

После объединения компьютеров в сети все изменилось — без серьезной защиты теперь уже не обойтись, иначе и операционная система, и хранящиеся на компьютере или передаваемые по сети данные могут стать легкой добычей злоумышленников, причем так, что работающие на этом компьютере пользователи ничего не заметят. Поэтому далее мы обсудим главные угрозы, представляющие опасность для компьютеров, пользователей и их данных, а также укажем простейшие правила обеспечения безопасности, которые обязательно следует соблюдать при работе в сети.

Угроз, поджидающих пользователей при подключении компьютера к сети, довольно много. Мы приведем только основные из них:

4.уничтожение данных имеет целью нарушить или даже парализовать работу систем, компьютеров, серверов или всей организации.

Основные меры безопасности при работе в сети довольно просты. Их можно сформулировать в виде следующего набора правил:

1. отключайте компьютер, когда вы им не пользуетесь.

3.используйте ограниченный набор хорошо проверенных приложений, не устанавливайте сами и не разрешайте другим устанавливать на ваш компьютер программы, взятые из непроверенных источников (особенно из Интернета).

4.без необходимости не предоставляйте ресурсы своего компьютера в общий доступ. Если же это все-таки потребовалось, обязательно настройте минимально необходимый уровень доступа к ресурсу только для зарегистрированных учетных записей;

5.установите (или включите) на компьютере персональный межсетевой экран (брандмауэр). Если речь идет о корпоративных сетях, установите брандмауэры как на маршрутизаторах, соединяющих вашу локальную сеть с Интернетом, так и на всех компьютерах сети;

6.обязательное наличие антивирусных программ.

7. даже если вы единственный владелец компьютера, для обычной работы применяйте пользовательскую учетную запись: в этом случае повреждение системы, например, при заражении вирусом, будет неизмеримо меньше, чем если бы вы работали с правами администратора.

8.при работе с электронной почтой никогда сразу не открывайте вложения, особенно полученные от неизвестных отправителей. Сохраните вложение на диск, проверьте его антивирусной программой и только затем откройте

9. при работе с веб-сайтами соблюдайте меры разумной предосторожности: старайтесь избегать регистрации, не передавайте никому персональные сведения о себе.

10. перечисленные выше меры лишь повышают общую защищенность системы и данных, но не дают никакой гарантии от их повреждения или даже полной потери. Поэтому обязательно следует создавать резервные копии системы и данных на внешних накопителях.

Основы безопасности при работе в сетях

В те времена, когда компьютеры не были объединены в сети или подключены к Интернету, о безопасности данных можно было особенно не заботиться. Достаточно было обеспечить физическую защиту компьютера и контролировать доступ посторонних пользователей к устройствам записи (например, к дисководам).

После объединения компьютеров в сети все изменилось — без серьезной защиты теперь уже не обойтись, иначе и операционная система, и хранящиеся на компьютере или передаваемые по сети данные могут стать легкой добычей злоумышленников, причем так, что работающие на этом компьютере пользователи ничего не заметят. Поэтому далее мы обсудим главные угрозы, представляющие опасность для компьютеров, пользователей и их данных, а также укажем простейшие правила обеспечения безопасности, которые обязательно следует соблюдать при работе в сети.

Угроз, поджидающих пользователей при подключении компьютера к сети, довольно много. Мы приведем только основные из них:

4.уничтожение данных имеет целью нарушить или даже парализовать работу систем, компьютеров, серверов или всей организации.

Основные меры безопасности при работе в сети довольно просты. Их можно сформулировать в виде следующего набора правил:

1. отключайте компьютер, когда вы им не пользуетесь.

3.используйте ограниченный набор хорошо проверенных приложений, не устанавливайте сами и не разрешайте другим устанавливать на ваш компьютер программы, взятые из непроверенных источников (особенно из Интернета).

4.без необходимости не предоставляйте ресурсы своего компьютера в общий доступ. Если же это все-таки потребовалось, обязательно настройте минимально необходимый уровень доступа к ресурсу только для зарегистрированных учетных записей;

5.установите (или включите) на компьютере персональный межсетевой экран (брандмауэр). Если речь идет о корпоративных сетях, установите брандмауэры как на маршрутизаторах, соединяющих вашу локальную сеть с Интернетом, так и на всех компьютерах сети;

6.обязательное наличие антивирусных программ.

7. даже если вы единственный владелец компьютера, для обычной работы применяйте пользовательскую учетную запись: в этом случае повреждение системы, например, при заражении вирусом, будет неизмеримо меньше, чем если бы вы работали с правами администратора.

8.при работе с электронной почтой никогда сразу не открывайте вложения, особенно полученные от неизвестных отправителей. Сохраните вложение на диск, проверьте его антивирусной программой и только затем откройте

9. при работе с веб-сайтами соблюдайте меры разумной предосторожности: старайтесь избегать регистрации, не передавайте никому персональные сведения о себе.

10. перечисленные выше меры лишь повышают общую защищенность системы и данных, но не дают никакой гарантии от их повреждения или даже полной потери. Поэтому обязательно следует создавать резервные копии системы и данных на внешних накопителях.

иногда даже тайно от своего владельца, начинает выполнять рассылку спама, участвует в DDoS-атаках на различные сайты, крадет пароли.

Бывает и так, что провайдер вынужден принудительно отключить такое устройство от глобальной сети. Получается, что если пользователь не

осведомлен о том, что представляют собой основы безопасности в сети интернет, придется ему тяжело.

Наиболее часто встречающиеся угрозы при работе в Интернет:

1. Угроза заражения вредоносным программным обеспечением (ПО). Для распространения вредоносного ПО и проникновения в компьютеры

используется почта, компакт-диски, дискеты и прочие сменные носители, или скачанные из сети Интернет файлы;

2. Доступ к нежелательному содержимому. Это насилие, наркотики, страницы подталкивающие к самоубийствам, отказу от приема пищи,

убийствам, страницы с националистической идеологией. Независимо от желания пользователя, на многих сайтах отображаются всплывающие окна,

содержащие подобную информацию;

3. Контакты с незнакомыми людьми с помощью чатов или электронной почты. Все чаще и чаще злоумышленники используют эти каналы для

того, чтобы заставить детей выдать личную информацию. Выдавая себя за сверстника, они могут выведывать личную информацию и искать личной

4. Поиск развлечений (например, игр) в Интернете. Иногда при поиске нового игрового сайта можно попасть на карточный сервер и

проиграть большую сумму денег.

5. Неконтролируемые покупки.

Компьютерные вирусы.

Компьютерный вирус – это разновидность компьютерных программ, отличительной особенностью которой является способность к размножению.

Вирусы могут повредить или полностью уничтожить все файлы и данные, подконтрольные пользователю, от имени которого была запущена

заражённая программа, а также повредить или даже уничтожить операционную систему со всеми файлами в целом. В большинстве случаев

распространяются вирусы через Интернет.

Методы защиты от вредоносных программ:

1. Используй современные операционные системы, имеющие серьёзный уровень защиты от вредоносных программ;

2. Работай на своем компьютере под правами пользователя, а не администратора. Это не позволит большинству вредоносных программ

инсталлироваться на твоем персональном компьютере;

3. Используй антивирусные программные продукты известных производителей, с автоматическим обновлением баз;

4. Ограничь физический доступ к компьютеру для посторонних лиц;

5. Используй внешние носители информации, такие как флешка, диск или файл из интернета, только из проверенных источников;

6. Не открывай компьютерные файлы, полученные из ненадёжных источников. Даже те файлы, которые прислал твой знакомый.

Социальные сети активно входят в нашу жизнь, многие люди работают и живут там постоянно. Многие пользователи не понимают, что информация,

размещенная ими в социальных сетях, может быть найдена и использована кем угодно, в том числе не обязательно с благими намерениями.

Основные советы по безопасности в социальных сетях:

1. Ограничь список друзей. У тебя в друзьях не должно быть случайных и незнакомых людей;

2. Защищай свою частную жизнь. Не указывай пароли, телефоны, адреса, дату твоего рождения и другую личную информацию. Злоумышленники могут

использовать даже информацию о том, как ты и твои родители планируете провести каникулы;

3. Защищай свою репутацию — держи ее в чистоте и задавай себе вопрос: хотел бы ты, чтобы другие пользователи видели, что ты загружаешь?

Подумай, прежде чем что-то опубликовать, написать и загрузить;

4. Если ты говоришь с людьми, которых не знаешь, не используй свое реальное имя и другую личную информации: имя, место жительства, место

5. Избегай размещения фотографий в Интернете, где ты изображен на местности, по которой можно определить твое местоположение;

6. При регистрации в социальной сети необходимо использовать сложные пароли, состоящие из букв и цифр и с количеством знаков не менее 8;

Online игры.

Современные онлайн-игры – это красочные, захватывающие развлечения, объединяющие сотни тысяч человек по всему миру. Игроки исследуют

данный им мир, общаются друг с другом, выполняют задания, сражаются с монстрами и получают опыт. За удовольствие они платят: покупают

диск, оплачивают абонемент или приобретают какие-то опции.

Основные советы по безопасности твоего игрового аккаунта:

1. Если другой игрок ведет себя плохо или создает тебе неприятности, заблокируй

его в списке игроков;

2. Пожалуйся администраторам игры на плохое поведение этого игрока, желательно

приложить какие-то доказательства в виде скришотов;

3. Не указывай личную информацию в профайле игры;

4. Уважай других участников по игре;

5. Не устанавливай неофициальные патчи и моды;

6. Используй сложные и разные пароли;

7. Даже во время игры не стоит отключать антивирус. Пока ты играешь, твой компьютер могут заразить.

Электронные деньги — это очень удобный способ платежей, однако существуют мошенники, которые хотят получить эти деньги.

Электронные деньги появились совсем недавно и именно из-за этого во многих государствах до сих пор не прописано про них в законах. В

России же они функционируют и о них уже прописано в законе, где их разделяют на несколько видов – анонимные и не анонимные. Разница в том,

что анонимные — это те, в которых разрешается проводить операции без идентификации пользователя, а в неанонимных идентификации

пользователя является обязательной.

Основные советы по безопасной работе с электронными деньгами:

1. Привяжи к счету мобильный телефон. Это самый удобный и быстрый способ восстановить доступ к счету. Привязанный телефон поможет, если

забудешь свой платежный пароль или зайдешь на сайт с незнакомого устройства;

2. Используй одноразовые пароли. После перехода на усиленную авторизацию тебе уже не будет угрожать опасность кражи или перехвата

3. Выбери сложный пароль. Преступникам будет не просто угадать сложный пароль. Надежные пароли — это пароли, которые содержат не менее 8

знаков и включают в себя строчные и прописные буквы, цифры и несколько символов, такие как знак доллара, фунта, восклицательный знак и

т.п. Например, $tR0ng!;

Памятка по безопасности в сети Интернет:

Никогда не оставляй встреченным в Интернете людям свой номер телефона, домашний адрес или номер школы без разрешения родителей

Всегда будь внимательным, посещая чаты. Даже если в чате написано, что он только для детей, нельзя точно сказать, что все посетители

действительно являются твоими ровесниками. В чатах могут сидеть взрослые, пытающиеся тебя обмануть

Никогда не отправляй никому свою фотографию, не посоветовавшись с родителями

Всегда спрашивай у родителей разрешения посидеть в чате

Никогда не договаривайся о встрече с интернет-знакомыми без сопровождения взрослых. Они не всегда являются теми, за кого себя выдают.

Встречайся только в общественных местах

Никогда не открывай прикрепленные к электронному письму файлы, присланные от незнакомого человека. Файлы могут содержать вирусы или другие

программы, которые могут повредить всю информацию или программное обеспечение компьютера

Всегда держи информацию о пароле при себе, никому его не говори

Всегда помни, что если кто-то сделает тебе предложение, слишком хорошее, чтобы быть правдой, то это, скорее всего, обман

Всегда держись подальше от сайтов «только для тех, кому уже есть 18». Такие предупреждения на сайтах созданы специально для твоей же

защиты. Сайты для взрослых также могут увеличить твой счет за Интернет

Итак, после рассмотрения некоторых вариантов увеличения степени защиты операционной системы и персональных данных при работе в

Интернете, можно заключить, что каждый пользователь имеет обширный выбор способов обезопасить себя. Ведь в первую очередь использование

Интернета для большинства пользователей — это поиск необходимой информации и развлечение. Мало кто задумывается о безопасности, когда

браузер или играет в онлайн-игру. Поэтому еще до начала работы в Сети Интернет необходимо принять меры по безопасности, чтобы в дальнейшем

не подвергаться опасностям заражения вирусами, краж данных, потери файлов и т.д. Если пользователь внимателен и благоразумен, то

использование Интернета будет приносить ему только пользу. Таким образом, для достижения оптимальных результатов и безопасного

использования Сети Интернет необходимо комбинировать все перечисленные методы в соответствии с психолого-возрастными особенностями

Составитель: зав.ОИМ Е.В.Груздева

Ответственный за выпуск:

Зав. ОИМ Е.В.Груздева

Интернет – это полезный инструмент, который при неумелом обращении может нанести вред компьютеру или даже самому пользователю. Поэтому очень важно быть в курсе современных методов защиты личных данных и применять все возможные меры для обеспечения безопасности. Интернет предоставляет детям и молодежи невероятные возможности для совершения открытий, общения и творчества.

Интернет представляет собой открытое окно в мир, но нужно помнить, что этот мир также принадлежит и взрослым и содержит материалы, не подходящие для детей. Интернет является безопасным, если:

— ваш компьютер защищён,

— вы защитили себя в Интернете,

— вы соблюдаете правила этикета в Интернете.

Правила Сетевого этикета:

— Золотое правило этикета действует и в сети нтернета.

— Соблюдайте правила интернет-сообществ.

— Бережно относитесь к времени других людей.

— Пишите понятно и грамотно.

— Уважайте приватность.

Какие опасности подстерегают пользователя в Интернете?

Опасности Интернета:

Преступники в интернете.

Вредоносные программы.

Интернет-мошенничество и хищение данных.

Азартные игры.

Онлайновое пиратство.

Интернет- дневники.

Интернет-хулиганство.

Недостоверная информация.

Материалы нежелательного содержания.

1. Преступники в Интернете:

Но постепенно злоумышленники вносят в свои беседы оттенок сексуальности или демонстрируют материалы откровенно эротического содержания, пытаясь ослабить моральные запреты, сдерживающие молодых людей. Некоторые преступники могут действовать быстрее других и сразу же заводить сексуальные беседы. Преступники могут также оценивать возможность встречи с детьми в реальной жизни.

Как этих опасностей избежать:

Никогда не соглашаться на личную встречу с людьми, с которыми вы познакомились в Интернете.

2.Вредоносные программы :

Как избежать:

— Никогда не открывайте никаких вложений, поступивших с электронным письмом, за исключением тех случаев, когда вы ожидаете получение вложения и точно знаете содержимое такого файла.

— Скачивайте файлы из надежных источников и обязательно читайте предупреждения об опасности, лицензионные соглашения и положения о конфиденциальности.

— Регулярно устанавливайте на компьютере последние обновления безопасности и антивирусные средства.

3. Интернет-мошенничесво и хищение данных с кредитной карты:

В чем состоит мошенничество?

Убедив пользователя в том, что он находится на официальном узле, хакеры пытаются склонить его к вводу паролей, номеров кредитных карт и другой секретной информации, которая потом может и будет использована с ущербом для пользователя.

— Контролируйте списание средств с ваших кредитных или лицевых счетов. Для этого можно использовать, например, услугу информирования об операциях со счетов по SMS, которые предоставляют многие банки в России.

4.Азартные игры:

Разница между игровыми сайтами и сайтами с азартными играми состоит в том, что на игровых сайтах обычно содержатся настольные и словесные игры, аркады и головоломки с системой начисления очков. Здесь не тратятся деньги: ни настоящие, ни игровые. В отличие от игровых сайтов, сайты с азартными играми могут допускать, что люди выигрывают или проигрывают игровые деньги. Сайты с играми на деньги обычно содержат игры, связанны с выигрышем или проигрышем настоящих денег.

Помните, что нельзя играть на деньги. Ведь в основном подобные развлечения используются создателями для получения прибыли. Игроки больше теряют деньги, нежели выигрывают. Играйте в не менее увлекательные игры, но которые не предполагают использование наличных или безналичных проигрышей/выигрышей.

5.Онлайновое пиратство:

Онлайновое пиратство – это незаконное копирование и распространение (как для деловых, так и для личных целей) материалов, защищенных авторским правом – например, музыки, фильмов, игр или программ – без разрешения правообладателя.

Нужно помнить:

Пиратство, по сути, обычное воровство, и вы, скорее всего, вряд ли захотите стать вором. Знайте, что подлинные (лицензионные) продукты всегда выгоднее и надежнее пиратской продукции. Официальный производитель несет ответственность за то, что он вам продает, он дорожит своей репутацией, чего нельзя сказать о компаниях – распространителях пиратских продуктов, которые преследуют только одну цель – обогатиться и за счет потребителя, и за счет производителя.

Лицензионный пользователь программного обеспечения всегда может рассчитывать на консультационную и другую сервисную поддержку производителя, о чем пользователь пиратской копии может даже не вспоминать. Кроме того, приобретая лицензионный продукт, потребитель поддерживает развитие этого продукта, выход новых, более совершенных и удобных версий. Ведь в развитие продукта свой доход инвестирует только официальный производитель.

6.Интернет-дневники:

Увлечение веб-журналами (или, иначе говоря, блогами) распространяется со скоростью пожара, особенно среди подростков, которые порой ведут интернет-дневники без ведома взрослых. Последние исследования показывают, что сегодня примерно половина всех веб-журналов принадлежат подросткам. При этом двое из трех раскрывают свой возраст; трое из пяти публикуют сведения о месте проживания и контактную информацию, а каждый пятый сообщает свое полное имя. Не секрет, что подробное раскрытие личных данных потенциально опасно.

Что нужно делать?:

7. Интернет-хулиганство:

Так же как и в обычной жизни, в Интернете появились свои хулиганы, которые осложняют жизнь другим пользователям Интернета. По сути, они те же дворовые хулиганы, которые получают удовольствие, хамя и грубя окружающим.

Что делать?

Игнорируйте таких хулиганов. Если вы не будете реагировать на их воздействия, большинству гриферов это, в конце концов, надоест и они уйдут.

8.Недостоверная информация:

Интернет предлагает колоссальное количество возможностей для обучения, но есть и большая доля информации, которую никак нельзя назвать ни полезной, ни надежной. Пользователи Сети должны мыслить критически, чтобы оценить точность материалов; поскольку абсолютно любой может опубликовать информацию в Интернете.

Помните:

Нужно всегда проверять собранную в Сети информацию по другим источникам. Для проверки материалов обратитесь к другим сайтам или СМИ – газетам, журналам и книгам.

9.Материалы нежелательного содержания:

К материалам нежелательного содержания относятся: материалы порнографического, ненавистнического содержания, материалы суицидальной направленности, сектантскими материалы, материалы с ненормативной лексикой.

Нужно:

Использовать средства фильтрации нежелательного материала (например, MSN Premium’s Parental Controls или встроенные в браузеры — например Adblock Plus для браузера Mozilla Firefox.).

Нужно научиться критически относиться к содержанию онлайновых материалов и не доверять им.

Примеры для проведения практических занятий по безопасному Интернету с детьми и подростками:

1.Игра-соревнование:

Библиотекарь ( или учитель) -проводит игру-соревнование.

Две команды выбираеют координатора группы.

Первая команда“Злоумышленник”

Вторая команда“Дока-пользователь”

Первая команда -это коллективный злой разум, действующий в Интернете.

Вторая команда -это добропорядочные пользователи сети.

Первая команда, при ответе на вопрос, называет негативные явления, вторая команда – позитивные.

Ответим на вечный вопрос“Кто победит в борьбе – зло или добро?”

Результаты фиксируются на доске.

Вопросы:

Первая команда — Какие существуют опасности при работе в сети?

• широкая торговля базами данных о частных лицах и предприятиях

• кража личной информации об абонентах мобильных сетей

• нарушение законодательства об охране авторских прав

• одна из важных проблем — вирусы

• спам — это различные рекламные объявления, которые приходят по электронной почте, забивая ящик и мешая загружать нормальные письма

Вторая команда -Какие существуют средства профилактики и борьбы с опасностями при работе в сети?

• чтобы обезопасить себя, необходимо пользоваться антивирусными программами

• не следует загружать программы с сайтов, не заслуживающих доверия

• если в тексте сайта множество грамматических ошибок, и весь он забит рекламными баннерами, то загрузка с такого сайта может быть чревата последствиями

• не открывайте подозрительных писем от неизвестных вам авторов

• осторожно относится к адресу своего ящика вводите свой e-mail только в том случае, если он гарантирует вашу конфиденциальность

• заведите два почтовых ящика: адрес одного говорите только друзьям и знакомым, а для регистрации в Интернете, пишите адрес второго.

Первая команда- Какие правонарушения, связанные с работой в сети вам известны?

Вторая команда- Какие меры принимает общество и государство против правонарушений?

Первая команда –Вы являетесь похитителем контента. Ваши действия.

Вторая команда- Вы являетесь автором произведения. Ваши действия для его защиты. Ваши права.

© 2014-2022 — Студопедия.Нет — Информационный студенческий ресурс. Все материалы представленные на сайте исключительно с целью ознакомления читателями и не преследуют коммерческих целей или нарушение авторских прав (0.011)

Исходя из Ваших целей и выполняемых задач на виртуальном сервере, необходимы будут и различные меры и степени защиты, применимые по каждому из этих трех пунктов.

Для примера, если Вы используете виртуальный сервер, только как средство для серфинга в интернете, то из необходимых средств для обеспечения безопасности, в первую очередь будет использование средств антивирусной защиты, а так же соблюдение элементарных правил безопасности при работе в сети интернет.

В другом случае если у Вас размещен на сервере продающий сайт или игровой сервер, то и необходимые меры защиты будут совершенно различными.

Знание возможных угроз, а также уязвимых мест защиты, которые эти угрозы обычно эксплуатируют, необходимо для того, чтобы выбирать наиболее оптимальные средства обеспечения безопасности, для этого рассмотрим основные моменты.

Рассмотрим наиболее распространенные угрозы, которым подвержены современные информационные системы.

Угрозы информационной безопасности, которые наносят наибольший ущерб

Рассмотрим ниже классификацию видов угроз по различным критериям:

- Угроза непосредственно информационной безопасности:

- Доступность

- Целостность

- Конфиденциальность

- Компоненты на которые угрозы нацелены:

- Данные

- Программы

- Аппаратура

- Поддерживающая инфраструктура

- Случайные или преднамеренные

- Природного или техногенного характера

Применимо к виртуальным серверам, угрозы, которые Вам как администратору сервера, необходимо принимать во внимание это — угроза доступности, конфиденциальности и целостность данных. За возможность осуществления угроз направленных на конфиденциальность и целостность данных, не связанные с аппаратной или инфраструктурной составляющей, Вы несете прямую и самостоятельную ответственность. В том числе как и применение необходимых мер защиты, это Ваша непосредственная задача.

На угрозы направленные на уязвимости используемых Вами программ, зачастую Вы как пользователь не сможете повлиять, кроме как не использовать данные программы. Допускается использование данных программ только в случае если реализация угроз используя уязвимости этих программ, либо не целесообразна с точки зрения злоумышленника, либо не имеет для Вас как для пользователя существенных потерь.

Обеспечением необходимых мер безопасности от угроз направленных на аппаратуру, инфраструктуру или угрозы техногенного и природного характера, занимается напрямую та хостинг компания, которую Вы выбрали и в которой арендуете свои сервера. В данном случае необходимо наиболее тщательно подходить к выбору, правильно выбранная хостинг компания на должном уровне обеспечит Вам надежность аппаратной и инфраструктурной составляющей.

Вам как администратору виртуального сервера, данные виды угроз нужно принимать во внимание только в случаях при которых даже кратковременная потеря доступа или частичная или полная остановка в работоспособности сервера по вине хостинг компании могут привести к не соизмеримым проблемам или убыткам. Это случается достаточно редко, но по объективным причинам ни одна хостинг компания не может обеспечить Uptime 100%.

Угрозы непосредственно информационной безопасности

К основным угрозам доступности можно отнести

- Внутренний отказ информационной системы;

- Отказ поддерживающей инфраструктуры.

- Нарушение (случайное или умышленное) от установленных правил эксплуатации

- Выход системы из штатного режима эксплуатации в силу случайных или преднамеренных действий пользователей (превышение расчетного числа запросов, чрезмерный объем обрабатываемой информации и т.п.)

- Ошибки при (пере)конфигурировании системы

- Вредоносное программное обеспечение

- Отказы программного и аппаратного обеспечения

- Разрушение данных

- Разрушение или повреждение аппаратуры

- Нарушение работы (случайное или умышленное) систем связи, электропитания, водо- и/или теплоснабжения, кондиционирования;

- Разрушение или повреждение помещений;

- Невозможность или нежелание обслуживающего персонала и/или пользователей выполнять свои обязанности (гражданские беспорядки, аварии на транспорте, террористический акт или его угроза, забастовка и т.п.).

Основные угрозы целостности

Можно разделить на угрозы статической целостности и угрозы динамической целостности.

Так же стоит разделять на угрозы целостности служебной информации и содержательных данных. Под служебной информацией понимаются пароли для доступа, маршруты передачи данных в локальной сети и подобная информация. Чаще всего и практически во всех случаях злоумышленником осозхнанно или нет, оказывается сотрудник организации, который знаком с режимом работы и мерами защиты.

С целью нарушения статической целостности злоумышленник может:

- Ввести неверные данные

- Изменить данные

Основные угрозы конфиденциальности

Конфиденциальную информацию можно разделить на предметную и служебную. Служебная информация (например, пароли пользователей) не относится к определенной предметной области, в информационной системе она играет техническую роль, но ее раскрытие особенно опасно, поскольку оно чревато получением несанкционированного доступа ко всей информации, в том числе предметной.

Даже если информация хранится в компьютере или предназначена для компьютерного использования, угрозы ее конфиденциальности могут носить некомпьютерный и вообще нетехнический характер.

К неприятным угрозам, от которых трудно защищаться, можно отнести злоупотребление полномочиями. На многих типах систем привилегированный пользователь (например системный администратор) способен прочитать любой (незашифрованный) файл, получить доступ к почте любого пользователя и т.д. Другой пример — нанесение ущерба при сервисном обслуживании. Обычно сервисный инженер получает неограниченный доступ к оборудованию и имеет возможность действовать в обход программных защитных механизмов.

Для наглядности данные виды угроз так же схематично представлены ниже на рис 1.

Рис. 1. Классификация видов угроз информационной безопасности

Для применения наиболее оптимальных мер по защите, необходимо провести оценку не только угроз информационной безопасности но и возможного ущерба, для этого используют характеристику приемлемости, таким образом, возможный ущерб определяется как приемлемый или неприемлемым. Для этого полезно утвердить собственные критерии допустимости ущерба в денежной или иной форме.

Каждый кто приступает к организации информационной безопасности, должен ответить на три основных вопроса:

- Что защищать?

- От кого защищать, какие виды угроз являются превалирующими: внешние или внутренние?

- Как защищать, какими методами и средствами?

Читайте также:

- Как мы можем спасти дикую природу мира кратко

- К какому стилю относятся приведенные в учебнике надписи ломоносова выпишите из них архаизмы кратко

- Что сделал николай 1 для россии кратко

- Какие есть самые грубые нарушения в сфере информационной безопасности кратко

- Что вы узнали о воспитательных традициях народов среднего поволжья кратко

Время чтения: 5 мин.

Интернет уже стал неотъемлемой частью повседневной жизни многих людей. Он позволяет получить практически неограниченный доступ к знаниям со всего мира. Именно через Интернет можно ориентироваться в социальных сетях или на развлекательных сайтах. Однако мало кто осознает масштаб опасностей, с которыми можно столкнуться, просто работая в Интернете. Наибольшему риску подвергаются самые молодые и пожилые пользователи, но жертвой киберпреступности может стать каждый. Если вы или ваши близкие ежедневно пользуетесь Интернетом, вам стоит узнать, чего следует остерегаться. Это может защитить вас от многих неприятных последствий.

Компьютерные вирусы

Каждый человек в какой-то момент сталкивался с термином “компьютерный вирус”. Однако для многих эта тема остается просто выдумкой, потому что, в конце концов, “я не делаю на своем компьютере ничего, что могло бы вызвать вирусы”. Однако правда заключается в том, что даже простой просмотр электронной почты может занести вредоносное ПО на ваше устройство. Как это возможно?

Размещено: popelsk. Источник: shutterstock.com

Размещено: popelsk. Источник: shutterstock.comОткуда берутся компьютерные вирусы

Компьютерный вирус может попасть на ваше устройство через файлы, загруженные из Интернета. Это может быть “пиратская” компьютерная игра или фильм из нелегального источника. Так достаточно ли просто избегать загрузки файлов из ненадежных источников? К сожалению, нет.

Компьютерные вирусы эволюционируют, как и способы их внедрения в устройства. Помните, что иногда зараженный файл начинает загружаться сам по себе, просто зайдя на неподходящий сайт (например, по ссылке, полученной в небезопасном электронном письме).

Как защитить себя от компьютерных вирусов

В большинстве случаев качественного компьютерного антивируса будет вполне достаточно. Важно, чтобы в дополнение к опции сканирования он также был оснащен защитой в режиме реального времени, чтобы ни один вирус не смог проникнуть на ваше устройство.

Хотя современные антивирусы очень эффективны, ничто не сможет заменить простой здравый смысл. Помните! Не переходите на подозрительные сайты и не скачивайте файлы из ненадежных источников.

Размещено: popelsk. Источник: unsplash.com

Размещено: popelsk. Источник: unsplash.comКакой вред могут нанести компьютерные вирусы

Компьютерные вирусы способны наносить различный ущерб, в зависимости от их типа:

• несомненно, самым опасным из них является шпионское ПО, так называемые spyware. Это используется для просмотра действий пользователя, включая пароли и другие частные данные;

• другой тип вируса — ransomware, который блокирует доступ к устройству. Очень часто снятие блокировки зависит от уплаты “выкупа” на банковский счет киберпреступника;

• так называемые “компьютерные черви” и “рекламное ПО” также доставляют неудобства — однако они не так опасны, как предыдущие два, и часто лишь показывают пользователю назойливую рекламу.

Размещено: popelsk. Источник: freepik.com

Размещено: popelsk. Источник: freepik.comКиберпреступность — преступники в сети

Угрозы таятся на каждом шагу — и не только в виде компьютерных вирусов. Очень большая часть опасностей в Интернете исходит от других людей — так называемых киберпреступников. Они могут причинить вам такой же вред, как и на улице.

Фишинг для получения персональных данных

Люди, которые пытаются выудить личные данные, очень опасны. Основное место их работы — обмен мгновенными сообщениями (обычно на различных сайтах социальных сетей). Неплохо, если кто-то узнает только ваше имя и дату рождения. Ситуация становится намного хуже, если в ней задействованы ваш домашний адрес и данные банковского счета.

Находясь в социальных сетях, вы всегда должны обращать внимание на то, кто с вами связывается. Никогда не сообщайте свои пароли и другие личные данные. Социальные сети, несмотря на свое красочное окружение, могут нести в себе вполне реальную угрозу.

Интернет-угрозы

Часто деятельность киберпреступников не ограничивается фишингом и распространением личных данных. К сожалению, каждый год многие люди получают сообщения с требованием выкупа под предлогом демонстрации миру компрометирующих материалов или даже причинения физического вреда.

Размещено: popelsk. Источник: freeimages.com

Размещено: popelsk. Источник: freeimages.comПомните! В таких случаях никогда не давайте деньги преступнику — это только усугубит проблему! Вы должны как можно скорее сообщать в полицию обо всех интернет-пользователях, которые пытаются вымогать у вас реальные деньги.

Чтобы защитить себя как от фишинга, так и от гораздо более серьезных онлайн-угроз, вам следует избегать раскрытия своей настоящей личности на ненадежных сайтах.

Интернет и его многочисленные опасности

Хотя компьютерные вирусы и киберпреступники являются самыми большими опасностями, с которыми вы можете столкнуться при работе в Интернете, существует множество других опасностей, таких как, например, язык вражды, фейковые новости и сетевой холизм.

Помните, что правила Интернета созданы не для того, чтобы их нарушать — остерегайтесь любого неподобающего содержания, отправки интимных фотографий и обмена личной информацией — ведь вы никогда не можете быть уверены, кто находится по ту сторону экрана.

Другими словами, применяйте те же принципы адекватной личной защиты, которые вы используете каждый день в реальном мире, потому что мы живем в эпоху, когда грань между интернетом и реальностью становится все более размытой.

Размещено: popelsk. Источник: unsplash.com

Краткое резюме

| Компьютерные вирусы | Каждый человек в какой-то момент сталкивался с термином “компьютерный вирус”. |

| Откуда берутся компьютерные вирусы | Компьютерный вирус может попасть на ваше устройство через файлы, загруженные из Интернета. |

| Как защитить себя от компьютерных вирусов | В большинстве случаев качественного компьютерного антивируса будет вполне достаточно. |

| Какой вред могут нанести компьютерные вирусы | Компьютерные вирусы способны наносить различный ущерб, в зависимости от их типа: |

| Киберпреступность — преступники в сети | Угрозы таятся на каждом шагу — и не только в виде компьютерных вирусов. |

| Фишинг для получения персональных данных | Люди, которые пытаются выудить личные данные, очень опасны. |

| Интернет-угрозы | Часто деятельность киберпреступников не ограничивается фишингом и распространением личных данных. |

| Интернет и его многочисленные опасности | Хотя компьютерные вирусы и киберпреступники являются самыми большими опасностями, с которыми вы можете столкнуться при работе в Интернете, существует множество других опасностей, таких как, например, язык вражды, фейковые новости и сетевой холизм. |

* Проверку текста и изображений на уникальность и авторские права эксперты не осуществляют.

Текст статьи

проверен экспертами

Эксперт в сфере искусства, член союза художников РФ

Член союза художников РФ, к.ф.н.

Технические угрозы

Основными техническими угрозами для пользователей являются вредоносные программы, ботнеты и и DoS и DDoS-атаки.

Угроза – это потенциально возможное событие, действие, которое посредством воздействия на объект защиты может привести к нанесению ущерба.

Вредоносные программы

Цель вредоносных программ – причинить ущерб компьютеру, серверу или компьютерной сети. Они могут, например, испортить, украсть или стереть данные, хранящиеся на компьютере, замедлить или полностью остановить работу устройства. Вредоносные программы часто «прячутся» в письмах и сообщениях с заманчивыми предложениями от неизвестных лиц и компаний, в страницах новостных сайтов или других популярных ресурсах, которые содержат уязвимости. Пользователи заходят на эти сайты, и вредоносные программы незаметно проникают на компьютер.

Также вредоносные программы распространяются через электронную почту, съемные носители информации или скачанные из Интернета файлы. Файлы или ссылки, присланные по электронной почте, могут подвергать устройство заражению.

Вредоносные программы могут скрываться и под видом звуковых или графических сообщений. Например, красивая экранная заставка, которой с удовольствием любуется пользователь, может оказаться троянской программой (что это такое, читайте ниже). Ссылки, которые появляются во всплывающих окнах и в рекламных объявлениях на различных сайтах, также могут содержать вирусы.

К вредоносным программам относятся вирусы, черви, троянские программы.

Вирус – разновидность компьютерной программы, отличительной особенностью которой является способность к размножению (саморепликации) и незаметному для пользователя внедрению в файлы, загрузочные секторы дисков и документы. Название «вирус» по отношению к компьютерным программам пришло из биологии именно по признаку способности к саморазмножению. Лежащий в виде зараженного файла на диске вирус не опасен до тех пор, пока его не открыть или не запустить. Он начинает действовать только тогда, когда пользователь его активирует. Вирусы разработаны, чтобы копировать себя, заражая компьютеры, при этом обычно они уничтожают файлы.

Черви – это разновидность вирусов. Они полностью оправдывают свое название, поскольку распространяются путем «переползания» из устройства в устройство. Так же, как и вирусы, они представляют собой саморазмножающиеся программы, но в отличие от вирусов, червю не нужна помощь пользователя, чтобы распространиться. Он сам находит лазейку.

Троянские программы – вредоносные программы, которые целенаправленно внедряются злоумышленниками для сбора информации, ее разрушения или модификации, нарушения работоспособности компьютера или использования его ресурсов в неблаговидных целях. Внешне троянские программы выглядят как легальные программные продукты и не вызывают подозрений. В отличие от вирусов, они полностью готовы к выполнению своих функций. На это и делается расчет злоумышленников: их задача – сделать такую программу, которую пользователи не побоятся запускать и использовать.

Злоумышленники могут заражать компьютер, чтобы сделать его частью

ботнета – сети из зараженных устройств, расположенных по всему миру. Крупные ботнеты могут включать в себя десятки и сотни тысяч компьютеров. Пользователи часто даже не догадываются, что их компьютеры заражены вредоносными программами и используются злоумышленниками. Ботнеты создаются путем рассылки разными способами вредоносных программ, а зараженные машины в дальнейшем регулярно получают команды от администратора ботнета, так что оказывается возможным организовать согласованные действия компьютеров-ботов по атаке других устройств и ресурсов.

DoS и DDoS атаки

DoS-атака (отказ в обслуживании) – это атака, приводящая к парализации работы сервера или персонального компьютера вследствие огромного количества запросов, с высокой скоростью поступающих на атакуемый ресурс.

Суть DoS-атаки заключается в том, что злоумышленник пытается сделать временно недоступным конкретный сервер, перегрузить сеть, процессор или переполнить диск. Цель атаки – просто вывести компьютер из строя, а не получить информацию, захватить все ресурсы компьютера-жертвы, чтобы другие пользователи не имели к ним доступа. К ресурсам относятся: память, процессорное время, дисковое пространство, сетевые ресурсы и т. д.

Осуществить DoS-атаку можно двумя способами.

При первом способе для DoS-атаки используется уязвимость программного обеспечения, установленного на атакуемом компьютере. Уязвимость позволяет вызвать определенную критическую ошибку, которая приведет к нарушению работоспособности системы.

При втором способе атака осуществляется при помощи одновременной отсылки большого количества пакетов информации на атакуемый компьютер, что вызывает перегрузку сети.

Если подобная атака проводится одновременно сразу с большого числа компьютеров, то в этом случае говорят о DDoS-атаке.

DDoS-атака (распределенный отказ в обслуживании) – это разновидность DoS-атаки, которая организуется при помощи очень большого числа компьютеров, благодаря чему атаке могут быть подвержены сервера даже с очень большой пропускной способностью Интернет-каналов.

Для организации DDoS-атак злоумышленники используют ботнет – специальную сеть компьютеров, зараженных особым видом вирусов. Каждым таким компьютером злоумышленник может управлять удаленно, без ведома владельца. При помощи вируса или программы, искусно маскирующейся под легальную, на компьютер-жертву устанавливается вредоносный программный код, который не распознается антивирусом и работает в фоновом режиме. В нужный момент по команде владельца ботнета такая программа активизируется и начинает отправлять запросы на атакуемый сервер, в результате чего заполняется канал связи между сервисом, на который проводится атака, и Интернет-провайдером и сервер перестает работать.

Более подробная информация — в статье «Атаки DoS и DDoS».

Социальная инженерия

Большинство злоумышленников полагается не только на технологии, но и на человеческие слабости, используя при этом социальную инженерию. Этот сложный термин обозначает способ получать нужную информацию не с помощью технических возможностей, а путем обыкновенного обмана, хитрости. Социальные инженеры применяют психологические методы воздействия на людей через электронную почту, социальные сети и службы мгновенного обмена сообщениями. В результате их умелой работы пользователи добровольно выдают свои данные, не всегда понимая, что их обманули.

Мошеннические сообщения чаще всего содержат угрозы, например, закрытия пользовательских банковских счетов, обещания огромного выигрыша с минимальными усилиями или вовсе без них, запросы о добровольных пожертвованиях от лица благотворительных организаций. Например, сообщение от злоумышленника может выглядеть так: «Ваш аккаунт заблокирован. Чтобы восстановить доступ к нему, необходимо подтвердить следующие данные: номер телефона, электронную почту и пароль. Присылайте их по такому-то электронному адресу». Чаще всего злоумышленники не оставляют пользователю времени для размышлений, например, просят заплатить в день получения письма.

Фишинг

Фишинг является наиболее популярным способом атаки на пользователей и одним из методов социальной инженерии. Он представляет собой особый вид Интернет-мошенничества. Цель фишинга – получение доступа к конфиденциальным данным, таким как адрес, телефон, номера кредитных карт, логины и пароли, путем использования поддельных веб-страниц. Часто фишинговая атака происходит следующим образом: на электронную почту приходит письмо с просьбой войти в систему Интернет-банкинга от имени якобы сотрудника банка. Письмо содержит ссылку на ложный сайт, который трудно отличить от настоящего. Пользователь вводит личные данные на поддельном сайте, а злоумышленник перехватывает их. Завладев персональными данными, он может, например, получить кредит на имя пользователя, вывести деньги с его счета и расплатиться его кредитными картами, снять деньги с его счетов или создать копию пластиковой карты и с ее помощью снять деньги в любом месте мира.

Ложные антивирусы и программы для обеспечения безопасности.

Злоумышленники часто распространяют вредоносные программы под видом антивирусов. Эти программы генерируют уведомления, которые, как правило, содержат предупреждение о том, что компьютер якобы заражен, и рекомендацию пройти по указанной ссылке для успешного лечения, загрузить с нее файл обновления и запустить его. Часто уведомления маскируются под сообщения из законных источников, таких как компании, выпускающие антивирусное программное обеспечение. Источниками распространения ложных антивирусов являются электронная почта, онлайн-объявления, социальные сети и даже всплывающие окна на компьютере, которые имитируют системные сообщения.

Подмена обратного адреса

Хорошо известно, что пользователи гораздо больше доверяют сообщениям, полученным от знакомых, и с большей вероятностью откроют их, не ожидая подвоха. Злоумышленники пользуются этим и подделывают обратный адрес на знакомый пользователю, чтобы обманом заманить его на сайт, содержащий вредоносную программу, или выведать персональные данные. Жертвами собственной доверчивости часто становятся, например, клиенты Интернет-банков

Способы защиты от угроз в Интернете

Существует много видов и способов атак, но также есть и достаточное количество способов защиты от них. При работе в Интернете рекомендуется выполнять следующие требования:

Пользуйтесь паролями

Для создания сложного пароля необходимо использовать сочетание не менее восьми символов. Желательно, чтобы пароль включал в себя символы верхнего и нижнего регистров, цифры и специальные символы. Пароль не должен повторять прошлые пароли, а также содержать даты, имена, номера телефонов и подобную информацию, которая может быть легко угадана.

Работайте на компьютере под учетной записью с ограниченными правами

Перед началом работы в операционной системе рекомендуется создать пользовательскую учетную запись для повседневной работы на компьютере и использовать ее вместо учетной записи администратора. Пользовательская учетная запись позволяет выполнять те же самые действия, что и учетная запись администратора, однако при попытке внести изменения в параметры операционной системы или установить новое программное обеспечение будет запрошен пароль администратора. Это снижает риски случайного удаления или изменения важных системных настроек, а также заражения компьютера вредоносными программами.

Используйте шифрование данных

Шифрование данных – это дополнительный способ защитить важную информацию от посторонних пользователей. Специальные криптографические программы кодируют данные, чтобы прочитать их мог только тот пользователь, который обладает ключом для расшифровки. Во многих операционных системах есть встроенные средства шифрования. Например, в Windows 7 для защиты всех файлов, хранящихся на диске операционной системы и на внутренних жестких дисках, используется шифрование дисков BitLocker, а для защиты файлов, хранящихся на внешних жестких дисках, USB-устройствах, используется BitLocker To Go.

Регулярно выполняйте обновления программного обеспечения

Регулярно и своевременно обновляйте программное обеспечение, в том числе операционную систему и все используемые приложения. Удобнее всего установить режим автоматического обновления, который позволит проводить все работы в фоновом режиме. Настоятельно рекомендуется скачивать обновления только с сайтов производителей программ.

Используйте и регулярно обновляйте антивирусные программы

Для защиты системы от возможных онлайн-угроз. Антивирус является ключевым компонентом защиты от вредоносных программ. Его обязательно нужно установить и регулярно обновлять, чтобы помогать ему бороться с новыми вредоносными программами, число которых увеличивается с каждым днем. Современные антивирусные программы, как правило, производят обновление антивирусных баз автоматически. Они выполняют сканирование важнейших системных областей и контролируют все возможные пути вторжения вирусов, такие как вложения электронной почты и потенциально опасные веб-сайты, в фоновом режиме, не мешая работе пользователя. Антивирус должен быть всегда включен: отключать его настоятельно не рекомендуется. Старайтесь также проверять на наличие вирусов все съемные носители.

Используйте межсетевой экран

Межсетевой экран, или брандмауэр, – это специальный фильтр, задача которого – контролировать проходящие через него сетевые пакеты в соответствии с заданными правилами. Межсетевой экран работает следующим образом: он отслеживает процессы обмена данными между устройством и Интернетом и проверяет все данные, получаемые из сети или отправляемые туда. При необходимости он блокирует сетевые атаки и препятствует тайной отправке персональных данных в Интернет. Межсетевой экран не позволяет проникнуть информации, вызывающей подозрение, и не выпускает из системы важную информацию.

Содержание

- Что такое безопасность в Интернете?

- Что такое защита в Интернете?

- 11 главных угроз вашей безопасности в Интернете

- 10 способов повышения защиты в Интернете

Вот всё, что вам нужно знать об этом:

Что такое безопасность в сети Интернет?

Интернет безопасность представляет собой процесс сохранения безопасности в Интернете – в основном необходимо убедиться, что потенциальные уязвимости в Интернете не ставят под угрозу вашу личную информацию или сохранность устройства, которое вы используете.

Что такое защита в Интернете?

Согласно распространённому определению, защита в Интернете – это соблюдение правил и выполнение действий с целью удостовериться, что личные данные пользователя в Интернете не попали в руки киберпреступников.

Защита в Интернете – это примерно такая же сложная система, как и предотвращение кражи кредитных карт, но при этом настолько же простая, как использование антивирусных программ для защиты устройств от вредоносных программ и вирусов.

Защиту в Интернете легко спутать с безопасностью в сети Интернет, но лучший способ отличить их – это понять следующее: Защита в Интернете – это то, что обеспечивает вашу безопасность в сети.

11 главных угроз вашей безопасности в Интернете

В Интернете много угроз безопасности, поэтому мы решили сосредоточиться на самых опасных и распространённых. Если вы считаете, что какая-либо угроза в Интернете должна быть в нашем списке, свяжитесь с нами и сообщите об этом.

Итак, давайте начнём:

1. Вредоносные программы

Вредоносные программы — это вредоносное программное обеспечение, запрограммированное для заражения любого устройства, с которым оно контактирует. Общее количество вредоносных программ значительно увеличилось за последние годы, поэтому они представляют собой одну из самых больших угроз безопасности в Интернете.

Основные типы вредоносных программ, которые используются в настоящее время, включают:

- Вирусы — самореплицирующиеся вредоносные программы.

- Рекламные программы — присылают вам большое количество нежелательных объявлений.

- Шпионские программы — считывают ваши личные данные с помощью клавиатурных перехватчиков.

- Программы-вымогатели — шифруют личные данные или блокируют доступ к устройству с целью получения выкупа.

- Троянские программы — вредоносные программы, которые встроены (как правило, без ведома производителя/разработчика) в лицензионные приложения.

- Компьютерные черви — вредоносное ПО, которому не нужно прикрепляться к другим файлам или программам. Это ПО живёт в памяти компьютера и заражает другие устройства в той же сети.

Вредоносное ПО обычно используется для кражи конфиденциальной информации (данные кредитной карты, логины и пароли, личные данные и т. д.), с целью кражи денег или получения прибыли в результате продажи данных в даркнете.