В этой части рассмотрены следующие вопросы:

- Управление безопасностью

- Распределение обязанностей по управлению безопасностью

- Подход «сверху-вниз»

- Администрирование безопасности и защитные меры

- Основные принципы безопасности (AIC-триада)

- Доступность

- Целостность

- Конфиденциальность

- Определения безопасности (уязвимость, угроза, риск, воздействие, контрмеры)

- Безопасность посредством неизвестности

Обновлено: 21.02.2010

Управление безопасностью включает в себя управление рисками, политики информационной безопасности, процедуры, стандарты, руководства, базисы, классификацию информации, организацию безопасности и обучение по вопросам безопасности. Эти ключевые аспекты служат основой корпоративной программы безопасности. Целью безопасности и программы безопасности является защита компании и ее активов. Анализ рисков позволяет идентифицировать эти активы, выявить угрозы, вызывающие риски для них, оценить возможные потери и потенциальные убытки, которые компания может понести в случае реализации любой из этих угроз. Результаты анализа рисков помогают руководству подготовить бюджет, учитывающий все необходимые затраты для защиты идентифицированных активов от выявленных угроз, и разрабатывать применимые на практике политики безопасности, которые направляют деятельность по обеспечению безопасности. Обучение и повышение осведомленности по вопросам безопасности позволяет довести необходимый объем информации до сведения всех и каждого сотрудников компании, что упрощает их работу и позволяет достичь целей безопасности.

Процесс управления безопасностью является непрерывным. Он начинается с оценки рисков и определения потребностей, затем следует мониторинг и оценка систем и применяемых методов работы. После этого проводится повышение осведомленности сотрудников компании, которое обеспечивает понимание вопросов, которые должны учитываться. Последним шагом является внедрение политик и защитных мер, направленных на снижение рисков и реализацию потребностей, определенных на первом шаге. Затем цикл начинается сначала. Таким образом, этот процесс постоянно анализирует и контролирует безопасность компании, позволяет ей адаптироваться и развиваться с учетом потребностей в обеспечении безопасности и тех условий, в которых компания существует и работает.

Управление безопасностью со временем меняется, так как меняется сетевое окружение, компьютеры и приложения, обрабатывающие информацию. Интернет, сети экстранет (сети бизнес-партнеров), сети интранет делают безопасность не только более сложной, но и более критичной. Ядро сетевой архитектуры изменилось с локализованных автономных вычислений на среду распределенных вычислений, что многократно увеличило ее сложность. Хотя доступ из внутренней сети в Интернет дает пользователям ряд важных возможностей и удобств, он увеличивает уязвимость компании из Интернета, что может стать источником дополнительных рисков безопасности.

Сегодня большинство организаций не смогут работать без компьютеров и их вычислительных возможностей. Многие крупные корпорации уже осознали, что их данные – это важнейший актив, который нужно защищать наравне со зданиями, оборудованием и другими физическими активами. Безопасность должна меняться одновременно с изменениями сетей и окружения. Безопасность – это больше, чем просто межсетевой экран и маршрутизатор со списком контроля доступа. Эти системы несомненно важны, но гораздо большее значение для безопасности имеет управление действиями пользователей и процедурами, которым они следуют. Это приводит нас к практике управления безопасностью, которая сосредоточена на постоянной защите активов компании.

В мире безопасности, в функции руководителя входит определение целей, границ, политик, приоритетов и стратегий. Руководству нужно определить четкие границы и актуальные цели, достижение которых ожидается в результате выполнения программы безопасности. Также руководству нужно оценить цели бизнеса, риски безопасности, продуктивность пользователей, функциональные требования и цели. Наконец, руководство должно определить шаги, обеспечивающие правильное распределение и решение этих задач.

Многие компании смотрят на бизнес как на элементы уравнения и полагают, что обеспечение информационной и компьютерной безопасности входит в обязанности ИТ-администратора. Руководство таких компаний не воспринимает информационную и компьютерную безопасность всерьез, в результате чего безопасность в таких компаниях выглядит недоразвитой, плохо поддерживаемой, недостаточно финансируемой и неудачной. Безопасность должна учитываться на уровне высшего руководства. ИТ-администратор (или администратор безопасности) может консультировать руководство по вопросам безопасности, но безопасность компании не должна быть полностью делегирована ИТ-администратору (администратору безопасности).

Управление безопасностью основывается на четко идентифицированных и оцененных активах компании. После идентификации и оценки активов внедряются политики безопасности, процедуры, стандарты и руководства по обеспечению целостности, конфиденциальности и доступности для этих активов. Для классификации данных, выполнения анализа и оценки рисков используются различные инструменты. Эти инструменты помогают выявить уязвимости и показывают уровень их критичности, что позволяет внедрить эффективные контрмеры для снижения рисков наиболее оптимальным способом. В обязанности руководства входит обеспечение защиты ресурсов компании в целом. Этими ресурсами являются люди, капитал, оборудование и информация. Руководство должно принимать в этом участие, чтобы убедиться, что программа безопасности внедрена, угрозы, которые влияют на ресурсы компании, учтены, а также чтобы иметь уверенность в том, что необходимые защитные средства эффективны.

Должна быть обеспечена доступность необходимых ресурсов и финансирования, ответственные лица должны быть готовы принять участие в программе безопасности. Руководство должно распределить обязанности и определить роли, необходимые для начала выполнения программы безопасности, обеспечения ее успешного развития и эволюционирования по мере изменения окружения. Руководство также должно интегрировать программу безопасности в имеющуюся бизнес-среду и контролировать их работу. Поддержка руководства – одна из важнейших частей программы безопасности.

В процессе планирования и внедрения программы безопасности специалист по безопасности должен определить выполняемые функции и ожидаемый конечный результат. Часто компании просто начинают блокировать компьютеры и устанавливать межсетевые экраны, не понимая требования безопасности в целом, цели и уровни доверия, которые они хотели бы получить от безопасности в рамках всего окружения. Группе, вовлеченной в данный процесс, следует начать сверху, с очень широких идей и терминов, и двигаться вниз к детальным конфигурациям и системным параметрам. На каждом этапе члены группы должны держать в уме основные цели безопасности, чтобы каждый новый компонент добавлял больше деталей к соответствующей цели.

Политика безопасности является своеобразным фундаментом для программы безопасности компании. К этой политике нужно относиться серьезно с самого начала, в нее должны быть заложены идеи постоянной актуализации, обеспечивающие постоянное функционирование всех компонентов безопасности и работу по достижению целей, соответствующих целям бизнеса.

Следующим шагом является разработка и внедрение процедур, стандартов и руководств, поддерживающих политику безопасности и определяющих контрмеры и методы, которые должны применяться для обеспечения безопасности. Когда эти элементы разработаны, программу безопасности следует детализировать, разработав базисы и конфигурации для выбранных средств и методов безопасности.

Если безопасность основана на прочном фундаменте и разработана с учетом целей и задач, компании не придется вносить в нее существенные изменения. В этом случае процесс может быть более методичным, требующим меньше времени, денег и ресурсов, обеспечивая при этом правильный баланс между функциональностью и защитой. Это не является обязательным требованием, но понимание этого может сделать подход вашей компании к безопасности более управляемым. Вы можете объяснить компании каким образом следует планировать, внедрять и обеспечивать безопасность организованными способами, позволяющими избежать гигантской кучи средств безопасности, разрозненных и полных недостатков.

Для программы безопасности следует использовать подход «сверху-вниз», означающий, что инициатива, поддержка и определение направления исходит от топ-менеджмента и идет через руководителей среднего звена к сотрудникам. Противоположный подход «снизу-вверх» относится к ситуации, когда ИТ-департамент пытается самостоятельно разработать программу безопасности, без должных указаний и поддержки руководства. Подход «снизу-вверх», как правило, менее эффективен, достаточно узок, и обречен на провал. Подход «сверху-вниз» гарантирует, что движущей силой программы являются люди (высшее руководство), которые действительно ответственны за защиту активов компании.

Если роль администратора безопасности отсутствует, руководство должно создать ее. Роль администратора безопасности напрямую отвечает за контроль основных аспектов программы безопасности. В зависимости от организации, ее размеров и потребностей в безопасности, администрированием безопасности может заниматься один сотрудник или группа сотрудников, работающих централизованно или децентрализовано. Независимо от размеров, администрирование безопасности требует четкой структуры отчетности, понимания обязанностей, а также возможностей проверки и мониторинга, чтобы убедиться в отсутствии нарушений безопасности, вызванных недостатками взаимодействия или понимания.

Владельцы информации должны указывать, какие пользователи могут иметь доступ к их ресурсам и что они могут делать с этими ресурсами. Задача администратора безопасности — убедиться, что этот процесс внедрен. Следующие зашитные меры следует использовать для выполнения указаний руководства по вопросам безопасности:

- Административные меры включают в себя разработку и публикацию политик, стандартов, процедур и руководств, управление рисками, подбор персонала, проведение тренингов по вопросам безопасности, внедрение процедур управления изменениями.

- Технические (логические) меры включают внедрение и поддержку механизмов управления доступом, управления паролями и ресурсами, методами идентификации и аутентификации, устройствами безопасности, а также настройками инфраструктуры.

- Физические меры включают в себя контроль доступа людей в здание и различные помещения, использование замков и удаление неиспользуемых дисководов и приводов CD-ROM, защиту периметра здания, выявление вторжений, контроль окружения.

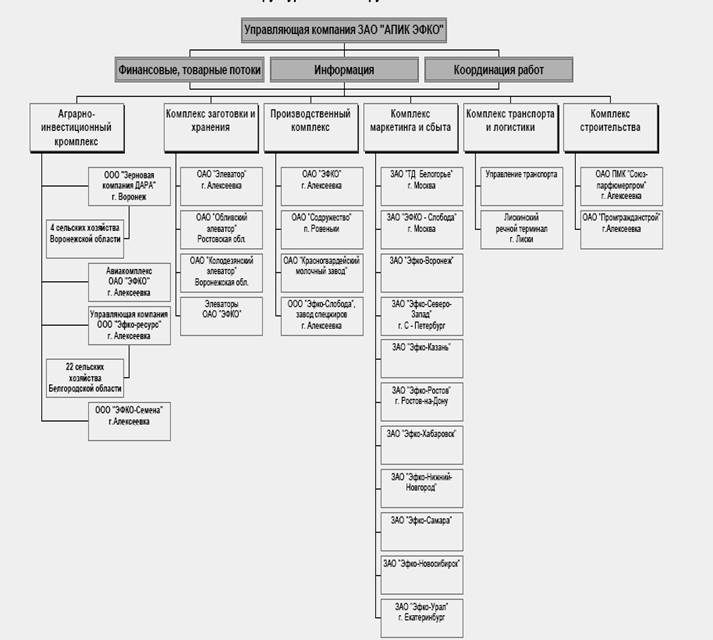

Рисунок 1-1 иллюстрирует совместную работу административных, технических и физических мер безопасности, обеспечивающую необходимый уровень защиты.

Рисунок 1-1 Административный, технический и физический уровни защитных мер должны работать совместно для защиты активов компании

Владельцем информации обычно является ответственный сотрудник, входящий в руководящий состав компании или руководитель соответствующего департамента. Владелец информации обязан обеспечить надлежащую защиту данных, он несет единоличную ответственность за любую халатность в отношении защиты информационных активов компании. Сотрудник, который выполняет эту роль, несет ответственность за классификацию информации, он указывает, как эта информация должна быть защищена. Если защита данных не основана на требованиях владельца информации, если он не контролирует выполнение своих требований, может быть нарушена концепция due care (должной заботы).

Следует обеспечить постоянное взаимодействие между группой администраторов безопасности и высшим руководством, чтобы гарантировать, что программа безопасности получает достаточную поддержку, а руководство принимает необходимые решения по ее реализации. Часто высшее руководство полностью исключает свое участие в вопросах безопасности, не принимая во внимание, что в случае возникновения серьезных инцидентов, связанных с безопасностью, именно высшее руководство будет объяснять их причины бизнес-партнерам, акционерам и публике. После такого случая отношение коренным образом изменяется, руководство максимально включается в вопросы безопасности. Следует обеспечить процесс постоянного взаимодействия между группой администраторов безопасности и высшим руководством, обеспечивающий двусторонние взаимоотношения.

Неадекватное руководство может свести на нет все усилия компании в области безопасности. Возможными причинами неадекватного руководства может быть недостаточное понимание руководством потребностей компании в обеспечении безопасности, конкуренция безопасности с другими целями руководства, взгляд руководства на безопасность как на дорогую и ненужную затею, поддержка безопасности руководством компании только на словах. Мощные и полезные технологии, устройства, программное обеспечение, процедуры и методология обеспечивают определенный уровень безопасности, но без полноценного управления безопасностью и поддержки руководства они не имеют никакого значения.

Существует несколько маленьких и больших задач программы безопасности, но 3 основных принципа есть во всех программах: доступность, целостность и конфиденциальность. Это называется AIC-триадой (Availability, Integrity, Confidentiality). Уровень безопасности, необходимый для реализации этих принципов, отличается в различных компаниях, так как каждая компания имеет собственное уникальное сочетание целей бизнеса и безопасности, а также потребностей. Все защитные меры и механизмы безопасности внедряются для реализации одного (или нескольких) из этих принципов, а все риски, угрозы и уязвимости измеряются по их потенциальной способности нарушения одного или всех принципов AIC. AIC-триада показана на Рисунке 1-2.

Рисунок 1-2 AIC-триада

Доступность

Системы и сети должны обеспечивать достаточный уровень предсказуемости в сочетании с приемлемым уровнем производительности. Они должны иметь возможность восстанавливаться после сбоев быстро и безопасно, чтобы это не оказывало негативного воздействия на производительность работы компании. Следует избегать «единых точек отказа», осуществлять резервное копирование, при необходимости обеспечивать определенный уровень избыточности, предотвращать негативное влияние со стороны внешней среды. Необходимо внедрить механизмы защиты от внутренних и внешних угроз, которые могут сказаться на доступности и производительности сети, систем и информации. Доступность обеспечивает уполномоченным лицам надежный и своевременный доступ к данным и ресурсам.

На доступность системы может повлиять сбой аппаратного или программного обеспечения. Следует использовать резервное оборудование для возможности оперативной замены критически важных систем. Обслуживающий персонал должен обладать всеми необходимыми знаниями и быть доступен для своевременного перехода на резервные системы и выполнения соответствующих настроек. Внешние факторы, такие как температура, влажность, статическое электричество, пыль могут также повлиять на доступность системы. Эти вопросы подробно рассматриваются в Домене 04.

DoS-атаки являются популярной методикой хакеров, нарушающей работу компании. Такие атаки снижают возможности доступа пользователей к ресурсам систем и информации. Чтобы защититься от них, следует ограничивать количество доступных портов, использовать системы IDS, контролировать сетевой трафик и работу компьютеров. Правильная настройка межсетевых экранов и маршрутизаторов также может уменьшить угрозу DoS-атак.

Целостность

Целостность обеспечивает гарантии точности и надежности информации и предоставляющих ее информационных систем, предотвращает возможность несанкционированных изменений. Аппаратные средства, программное обеспечение и коммуникационное оборудование должны работать совместно для надлежащего хранения и обработки данных, их правильного перемещения до места назначения в неизменном виде. Системы и сети должны быть защищены от вмешательства извне.

Атаки на системы или ошибки пользователей не должны влиять на целостность систем и данных. Если злоумышленник установит вирус, логическую бомбу или скрытый вход (backdoor), целостность системы будет нарушена. Это может негативно повлиять на целостность информации, хранящейся в системе, и привести к мошенничеству, несанкционированным изменениям программного обеспечения и данных. Для борьбы с этими угрозами необходим строгий контроль доступа, системы выявления вторжений.

Пользователи, как правило, влияют на целостность систем или данных в результате ошибок (хотя внутренние пользователи также могут совершать мошеннические или злоумышленные действия). Например, случайное удаление конфигурационных файлов, ввод ошибочной суммы операции и т.д.

Меры безопасности должны ограничить возможности пользователей только минимально необходимым набором функций, что снизит вероятность и последствия их ошибок. Доступ к критичным системным файлам должен быть ограничен для пользователей. В приложениях следует предусмотреть механизмы контроля входящей информации, проверяющие ее корректность и адекватность. Права изменения данных в базах данных должны быть предоставлены только уполномоченным лицам, передаваемые по каналам связи данные должны быть защищены с помощью шифрования или других механизмов.

Конфиденциальность

Конфиденциальность обеспечивает необходимый уровень секретности в каждой точке обработки данных и предотвращает их несанкционированное раскрытие. Конфиденциальность должна обеспечиваться как при хранении информации, так и в процессе ее передачи.

Атакующие могут нарушить конфиденциальность, перехватывая сетевой трафик, подглядывая за работой сотрудников, похищая файлы с паролями, применяя методы социальной инженерии. Пользователи могут преднамеренно или случайно разглашать конфиденциальную информацию, забывая зашифровать ее перед отправкой другому лицу, став жертвой атаки с использованием социальной инженерии, предоставляя доступ к секретной информации компании, не обеспечивая необходимой защиты при обработке конфиденциальной информации.

Конфиденциальность может быть обеспечена путем шифрования данных при их хранении и передаче, применения строгой системы контроля доступа, классификации данных, а также обучения персонала правильным методам работы с конфиденциальной информацией.

Важно понимать значение слов «уязвимость», «угроза», «риск», «воздействие», а также взаимосвязь между ними.

Уязвимость — это недостаток в программном обеспечении, оборудовании или процедуре, который может предоставить атакующему возможность доступа к компьютеру или сети и получения несанкционированного доступа к информационным ресурсам компании. Уязвимость — это отсутствие или слабость защитных мер. Уязвимостью может являться служба, запущенная на сервере, «непропатченное» приложение или операционная система, неограниченный вход через модемный пул, открытый порт на межсетевом экране, слабая физическая безопасность, позволяющая любому войти в серверную комнату, отсутствие управления паролями на серверах и рабочих станциях.

Угроза — это потенциальная опасность для информации или системы. Угрозой является, если кто-то или что-то выявит наличие определенной уязвимости и использует ее против компании или человека. Нечто, дающее возможность использования уязвимости, называется источником угрозы (threat agent). Источником угрозы может быть хакер, получивший доступ к сети через открытый на межсетевом экране порт; процесс, осуществляющий доступ к данным способом, нарушающим политику безопасности; торнадо, разрушившее здание; сотрудник, совершивший ошибку, которая может привести к утечке конфиденциальной информации или нарушению целостности файлов.

Риск — это вероятность того, что источник угрозы воспользуется уязвимостью, что приведет к негативному воздействию на бизнес. Если межсетевой экран имеет несколько открытых портов, существует высокая вероятность, что злоумышленник воспользуется одним из них для несанкционированного доступа к сети. Если пользователи не обучены правильным процессам и процедурам, существует высокая вероятность совершения ими умышленных и неумышленных ошибок, которые могут привести к уничтожению данных. Если в сети не внедрена система IDS, существует высокая вероятность того, что факт проведенной атаки останется не выявленным, пока уже не будет слишком поздно.

Воздействие (exposure) — это нечто, приводящее к потерям в связи с действиями источника угрозы. Уязвимости воздействуют на компанию, приводя к возможности нанесения ей ущерба. Если управление паролями слабое, а требования к паролям не внедрены, компания подвержена возможному воздействию в результате компрометации паролей пользователей и их использования для несанкционированного доступа. Если компания не следит за своей электропроводкой и не предпринимает шагов для предотвращения пожара, она подвержена потенциальному воздействию пожара.

Контрмеры (или защитные меры) — это меры, внедрение которых позволяет снизить уровень потенциального риска. Контрмерами может быть настройка программного обеспечения, оборудования или процедур, устраняющая уязвимости или снижающая вероятность того, что источник угрозы сможет воспользоваться уязвимостью. Примером контрмер является строгое управление паролями, охрана, механизмы контроля доступа операционных систем, установка паролей BIOS, проведение обучения пользователей по вопросам безопасности.

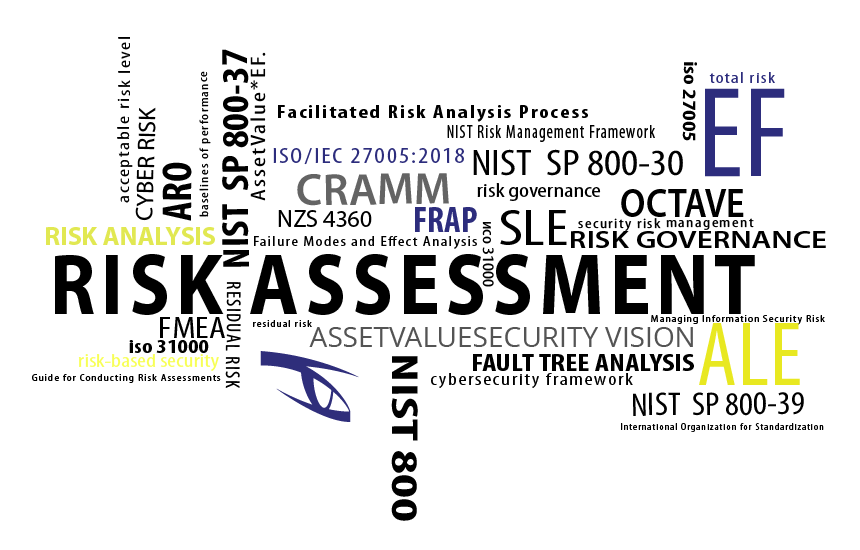

Если компания использует антивирусное программное обеспечение, но не обновляет базы вирусных сигнатур, это уязвимость. Компания уязвима для вирусных атак. Угрозой является то, что вирус проникнет в сеть компании и парализует ее работу. Риск в данном случае — это вероятность проникновения вируса в сеть компании и нанесения ей ущерба. Если вирус проникнет в сеть компании, уязвимость будет использована и компания окажется под воздействием нанесенного им ущерба. Контрмерами в этой ситуации будет установка антивирусного программного обеспечения на все компьютеры компании и поддержка актуальности их баз вирусных сигнатур. Взаимосвязь между рисками, уязвимостями, угрозами и контрмерами показана на Рисунке 1-3.

Рисунок 1-3 Взаимосвязь между различными компонентами безопасности

Ссылки по теме:

— NIST Computer Security Resource Center

— CISSP and SSCP Open Study Guides

— CISSP.com

Неправильное понимание рисков может привести к множеству различных проблем для компании и не позволит обеспечить хорошую работу безопасности. К сожалению, достаточно часто применяется такая практика, как «безопасность посредством неизвестности», которая ведет к плачевным результатам. Корень этой проблемы заключается в отсутствии понимания возможностей современных компьютерных злоумышленников, незнании инструментов, которые они имеют в своем распоряжении, а также недооценке их изобретательности. Это ведет защитников информации к серьезнейшей ошибке – они считают себя умнее своего потенциального противника. Следствием этого являются элементарные ошибки в защите, небрежности и распространение ложного чувства безопасности. Примерами таких распространенных ошибочных мнений могут быть следующие: уязвимости не могут быть использованы, если они не общеизвестны; скомпилированный код более безопасен, чем открытый исходный код; перевод HTTP-трафика на порт 8088 обеспечит достаточную защиту; алгоритмы шифрования собственной разработки остановят злоумышленника и т.п. Это лишь немногие варианты потенциально опасных мнений, возникающих вследствие использования подхода к безопасности посредством неизвестности.

Хотя всем хочется верить во врожденную доброту и порядочность своих коллег, если бы это на самом деле было бы так, у специалистов по безопасности не было бы работы. Хороший подход в безопасности иллюстрируется старой поговоркой: «Есть только два человека в мире, которым я верю – ты и я… но я не уверен в отношении тебя». Лучше занимать именно такую позицию, так как безопасность действительно может быть нарушена кем угодно и в любое время.

Еще один хороший пример безопасности посредством неизвестности – это ключ от квартиры, которые многие кладут под коврик, когда уходят из дома. Они полагают, что никто не знает об этом ключе, и считают, что это безопасно. При этом любой человек может легко получить доступ в квартиру, если он найдет этот ключ, а опытные злоумышленники (в данном примере, воры) прекрасно знают такие привычки и в первую очередь будут искать именно их следствия. Безопасность не может строиться на основе неизвестности!

В мире криптографии, аналогичные идеи воплощены в принципе Кирхгофа, который еще в 1880-х годах, заявил о том, что нет смысла хранить в тайне алгоритм, т.к. злоумышленник может узнать (или предположить) его. Единственное, что должно быть тайной – это ключ.

Почти каждое предприятие имеет службу безопасности, но мало кто понимает, какие задачи перед ней необходимо ставить. Выработанная стратегия защиты и работа на опережение помогают более эффективно отражать внешние и внутренние угрозы.

Угрозы

Задачи, которые ставятся руководством компании в сфере безопасности, связываются с объектами защиты, а не с общим пониманием рисков, характерных для поверхностного подхода к разработке стратегии. При этом любые новые организационные меры, направленные на повышение уровня защиты, встречают неприятие сотрудников и менеджмента, рассматривающих их как ненужные ограничения и помехи в течении бизнес-процессов.

Крупные компании давно выстроили комплексную систему безопасности на всех уровнях – от информационного до экономического.

Небольшие ограничиваются минимумом усилий, неся при этом существенные убытки. Общая система рисков выглядит так:

1. Риски бизнеса. Это угроза репутации, черный пиар с точки зрения внешних взаимодействий или инвестиции, новые разработки, которые могут быть неуспешными с точки зрения внутренних задач.

2. Информационные риски. Это утечки информации, угроза ее целостности, подмена, затрудненный доступ к данным, сервисам и приложениям.

3. Риски персонала. Это текучка кадров, переманивание ценных сотрудников конкурентами, задача по охране труда, снижению травматизма и заболеваемости на рабочих местах с тяжелыми и вредными условиями труда.

4. Инфраструктурные риски. Это поломка или выход из строя оборудования, аварии, проблемы на опасных производственных объектах, загрязнение природной среды выбросами предприятия.

5. Финансовые риски. Это кражи, ущерб, убытки, штрафы, проигрыши в судах.

С этими проблемами сталкивается каждая компания. Опираясь на их понимание, вырабатывается схема компонентов корпоративной безопасности:

- Информационная безопасность.

- Экономическая безопасность, задачей которой становится предотвращение утечек средств из компании.

- Правовая безопасность. В ее рамках компания защищается от неправомерных действий сотрудников и конкурентов, предотвращает подлоги и мошенничество, взаимодействует с проверяющими и правоохранительными органами.

- Кадровая безопасность. Здесь решаются задачи по защите жизни и здоровья сотрудника, предотвращению «утечки мозгов».

- Имущественная безопасность, в рамках которой защите подлежат принадлежащие компании помещения, объекты инфраструктуры, оборудование.

- Риск-менеджмент. Здесь защищаться необходимо от неэффективных инвестиций, ненадежных поставщиков.

- Репутационная безопасность.

Очевидно, что со всеми этими задачами не может справиться исключительно СБ.

Как выстроить систему корпоративной безопасности

Помимо службы безопасности, комплексные задачи защиты предприятия от внутренних и внешних угроз решает высший и средний менеджмент, финансовая дирекция, служба внутреннего контроля, КРУ, юридическое подразделение, службы персонала и ИТ. Возникает необходимость выстраивания их эффективного взаимодействия.

Требуется выработать механизм борьбы с угрозами, состоящий из этапов:

1. Обнаружение. Сотрудники предприятия должны выработать механизм обнаружения угрозы таким образом, чтобы не возникло ложных срабатываний. Так, для ИТ-специалиста решением задачи станет настройка системы мониторинга ИТ-инфраструктуры, оповещающая о вторжениях, для внутреннего аудита – отклонение в результатах финансово-хозяйственной деятельности, отличающееся от обычных значений сезонных или иных колебаний. Например, когда пик продаж сельхозтоплива приходится не на начало посевной кампании, а на ее середину, возникает ситуация, в которой отклонение выглядит неестественным.

2. Анализ. Сотрудник должен предвидеть возможность угрозы, оценивать масштаб, находить источники и меры реагирования своими силами или с привлечением причастных подразделений.

3. Противостояние. Для каждого типа угроз должна быть разработана собственная политика или инструкция, позволяющая быстро принять меры самостоятельно, выбрать подходящее из дерева решений.

4. Регламентация. Все этапы работы с угрозами внутренней безопасности предприятия должны быть регламентированы в четких инструкциях, принятых на уровне руководства компании.

Все эти задачи не должны становиться самоцелью. Выявление угроз и реакция на них не могут быть основными задачами подразделений, чья деятельность связана с иными бизнес-процессами.

Основные проблемы

При выстраивании системы внутренней безопасности необходимо понимать сложности, мешающие сделать ее эффективной:

- Отсутствие понимания реальности угрозы. Компания не осознает опасности, даже когда ее активы уже заинтересовали хакеров, конкурентов или рейдеров.

- Низкий уровень подготовки специалистов. Профессионала в сфере корпоративной безопасности невозможно подготовить на курсах, ему требуется длительная практическая школа. Но чем больше трудовой стаж специалиста, тем менее доступны по цене его услуги небольшим компаниям.

- Стремление к экономии. Если оно проявляется в сфере безопасности, убытки могут стать существенно большими, чем возможные издержки.

- Корпоративная культура. Организации со свободным и неформальным стилем общения, проектным типом работы часто боятся растерять ценный персонал, вводя дополнительные ограничения.

Невозможно найти эффективное решение в каждой ситуации, все зависит от типа угроз и руководства, на чьи плечи ложится груз принятия решения.

Задачи СБ и принципы ее работы

Тип предприятия определяет функции службы безопасности, созданной из профессионалов, ранее работавших в этой сфере, но основные ее задачи не изменяются в зависимости от структуры организации:

- обеспечение информационной безопасности на всех уровнях, установление и поддержание режима коммерческой тайны;

- защита компании в конкурентной борьбе;

- обеспечение устойчивости работы компании и стабильности бизнес-процессов;

- работа с кадрами;

- проверка добросовестности клиентов и партнеров;

- взаимодействие с государственными органами;

- обеспечение сохранности финансов.

Решение этих задач основывается на следовании общим принципам работы с рисками подразделений, не только решающих проблемы безопасности, но и занятых исключительно вопросами бизнеса. Необходимо:

- организовать работу с информационными потоками таким образом, чтобы СБ всегда понимала, где сведения находятся и с данными какой степени конфиденциальности может работать каждый сотрудник;

- регламентировать действия. Все действия сотрудников, связанные с рисками и угрозами, должны быть описаны в методиках и политиках. Их нарушение дает возможность привлечь работников к дисциплинарной или гражданско-правовой ответственности при условии, что они были должным образом ознакомлены с регламентирующими документами;

- обеспечить анализ каждого инцидента и подготовку выводов по его результатам. В компании желательно иметь общую базу знаний по ситуациям, связанным с рисками. Даже если доступ к ней будут иметь только уполномоченные сотрудники, она даст возможность не решать задачу заново каждый раз, а обеспечит преемственность методик. Анализ и выработанные рекомендации помогут справиться с рисками даже тогда, когда участников предыдущего инцидента уже уволили;

- добиться системности в обеспечении безопасности на всех уровнях. Для этого необходимо максимально автоматизировать все процессы управления, внедрить CRM-системы с настройками, обеспечивающими не только ручной, но и программный контроль отклонений, уведомляющими об инцидентах. Это поможет решить задачу выведения управления всеми процессами безопасности в одном месте;

- обеспечить непрерывность процессов контроля и мониторинга. Изучение текущей ситуации должно вестись в постоянном режиме, а не только при столкновении с очередным происшествием. Также непрерывно должно идти изучение внешней и внутренней среды, прогнозирование рисков, выработка возможных ходов по их нейтрализации;

- добиться получения наибольшего результата при наименьших вложениях. Экономичность решения не исключает его эффективности. Технические меры, такие как камеры слежения и отслеживающие действия сотрудников программы, эффективны, но организационные и разъяснительные меры превентивного характера дают не меньший результат;

- обеспечить координацию всех сотрудников и подразделений предприятия, решающих вопросы безопасности. Регламенты и должностные инструкции с подробным описанием функций снимут риск конфликта интересов;

- добиться полной прозрачности решений в сфере безопасности, объяснения их необходимости всем причастным. Это поднимет общую мотивацию.

Профессиональная работа с рисками, построенная на единой стратегии, системности, использовании современных программных средств, поможет защитить компанию от большинства из них и увеличить ее конкурентоспособность.

16.01.2020

В 2021 году охранная система каждого более или менее крупного бизнеса должна быть не только физической, ведь сегодня угрозы корпоративной безопасности могут принимать практически любой, даже самый простецкий вид. Повсеместная глобализация принесла огромное количество преимуществ, но с повальным развитием технологий у предпринимателей появилось множество проблем, касающихся защиты информации. Человек, сумевший добраться до сведений о своих конкурентах, получает мощный перевес для работы на рынке, тем самым превращаясь в настоящего монополиста. Именно поэтому абсолютно каждой организации следует надежно хранить свои данные, предваряя все попытки несанкционированного вторжения.

Что значит комплексная безопасность компании

Нетрудно догадаться, что в современных реалиях вопросы, связанные с охраной тех или иных особо важных данных, выдвигаются перед каждым предприятием, вне зависимости от вида осуществляемой деятельности, организационно-правовой формы и места, занимаемого в отрасли. Всевозможные утечки, связанные, например, с документацией, способны нанести непоправимый ущерб интересам фирмы, в том числе и благодаря усилению позиций конкурентов. К счастью, в 2021 году владельцы разных типов бизнеса могут оперировать целыми перечнями различных средств и систем, не допускающих утечки важной информации.

Сегодня под термином о корпоративной безопасности подразумевается понятие о целом комплексе различных мероприятий, нацеленных на повсеместную протекцию экономических, технических и юридических выгод какой-либо организации. Причем абсолютно все меры внедряются в структуры корпорации пошагово, в соответствии с этапами изначально проработанного и продуманного плана. Выполнить все операции наскоком и рядом быстрых решений не получится: в современных реалиях высокие заборы и охранные посты не представляют собой особой проблемы для злоумышленников. Нынешние бизнесмены борются буквально за каждого клиента, и любая утечка способна решить исход рыночной коммерческой битвы.

Внешние и внутренние угрозы корпоративной безопасности компании

К числу самых популярных проблем, с которыми сталкиваются владельцы бизнеса, не позаботившиеся о должной протекции наличествующих сведений, относятся:

- действия нечистых на руку конкурентов;

- финансовый шантаж;

- незаконные влияния со стороны сотрудников государственных учреждений;

- умышленные кражи, взломы, вторжения;

- случаи некомпетентности сотрудников;

- мошенничество и ситуации, связанные с намеренным непогашением кредитов;

- и т. д.

Готовые решения для всех направлений

Ускорь работу сотрудников склада при помощи мобильной автоматизации. Навсегда устраните ошибки при приёмке, отгрузке, инвентаризации и перемещении товара.

Узнать больше

Мобильность, точность и скорость пересчёта товара в торговом зале и на складе, позволят вам не потерять дни продаж во время проведения инвентаризации и при приёмке товара.

Узнать больше

Обязательная маркировка товаров — это возможность для каждой организации на 100% исключить приёмку на свой склад контрафактного товара и отследить цепочку поставок от производителя.

Узнать больше

Скорость, точность приёмки и отгрузки товаров на складе — краеугольный камень в E-commerce бизнесе. Начни использовать современные, более эффективные мобильные инструменты.

Узнать больше

Повысь точность учета имущества организации, уровень контроля сохранности и перемещения каждой единицы. Мобильный учет снизит вероятность краж и естественных потерь.

Узнать больше

Повысь эффективность деятельности производственного предприятия за счет внедрения мобильной автоматизации для учёта товарно-материальных ценностей.

Узнать больше

Первое в России готовое решение для учёта товара по RFID-меткам на каждом из этапов цепочки поставок.

Узнать больше

Исключи ошибки сопоставления и считывания акцизных марок алкогольной продукции при помощи мобильных инструментов учёта.

Узнать больше

Получение сертифицированного статуса партнёра «Клеверенс» позволит вашей компании выйти на новый уровень решения задач на предприятиях ваших клиентов..

Узнать больше

Используй современные мобильные инструменты для проведения инвентаризации товара. Повысь скорость и точность бизнес-процесса.

Узнать больше

Показать все решения по автоматизации

Политика безопасности компании как составляющая нормативного регулирования

Нетрудно догадаться, что в основе любой крупной организации лежит ряд правоприменительных регламентов, расширяемых и сжимаемых в зависимости от сферы деятельности и размеров предприятия. В рамках присутствующих, функционирующих внутри фирмы положений, в обязательном порядке прописываются меры различной протекции как физической, так и технической или информационной. Причем человек, составляющий своды подобных правил, в обязательном порядке опирается на действующее законодательство.

10 принципов обеспечения безопасности компании

К счастью, в 2021 году бизнесмены могут опираться на выкладки, полученные благодаря анализу деятельности каких-либо других организаций. Специалисты, много лет работающие в сфере СБ, сумели выработать перечень основных, принципиальных моментов, по которым осуществляется протекция любого более или менее успешного бренда:

- комплексность;

- своевременность;

- непрерывность;

- законность;

- плановость;

- целесообразность;

- дублирование;

- специализация;

- совершенствование;

- централизация.

Под каждым из этих терминов скрывается особо важный момент, обязательно принимаемый во внимание во время построения надежной охранной системы в рамках какой-либо фирмы.

Создание эффективной службы безопасности компании: пошаговая инструкция

Как уже говорилось ранее, сегодня владельцу бизнеса не нужно самостоятельно сидеть над планом по проработке структур СБ на своем предприятии. Все выкладки давно написаны компетентными людьми — осталось только продумать способ их внедрения.

Шаг 1. Выбор цели

Поиск явных, неявных и криминальных угроз, с последующими выводами о том, как можно их избежать.

Шаг 2. Постановка целей

Расстановка приоритетов и делегирование некоторых секторов общей задачи отдельным специалистам. Анализ ситуаций, в рамках которых беда уже случилась, с полным исследованием всех возможных последствий.

Шаг 3. Формирование отдела

Максимально приемлемый состав СБ на небольшом предприятии, должен включать в себя трех сотрудников — управляющего, заместителя и аудитора. На иные должности у маленькой компании попросту не хватит средств. Это важный этап системы обеспечения корпоративной безопасности.

Шаг 4. Расчет бюджета

СБ — это структура, не приносящая доходов, но напрямую влияющая на количество всяческих убытков. По статистике, на годовое содержание подобного отдела требуется не менее 3 млн рублей.

Шаг 5. Поиск профессионалов

Учет послужных списков, компетенций, знаний и навыков каждого приглашаемого на работу человека. Желательно отдать предпочтение специалистам, ранее трудившимся в МВД, ФСБ, ФСКН и ФСО.

Объекты ОБ

К числу таковых относятся:

- различные бизнес-процессы;

- руководство корпорации и ее персонал;

- активы и финансовые средства;

- товарно-материальные ценности;

- технологические выкладки;

- информационные ресурсы;

- репутация, имидж и так далее.

Именно по этим направлениям работают классические СБ всевозможных профильных организаций.

Субъекты ОБ

Рассмотрение корпоративной безопасности как системного явления производится с учетом следующих переменных:

- руководящий состав;

- отдельно нанятый сотрудник;

- совещательные органы;

- внешняя команда иного юридического лица;

- собственная группа СБ.

Нетрудно догадаться, что в рамках той или другой компании могут функционировать и смешанные варианты, включающие в себя несколько вышеупомянутых аспектов.

Новая парадигма ответственности

Как уже говорилось ранее, в 2021 году абсолютно каждое предприятие должно заботиться о сохранении собственных тайн, технологических карт, сертификатов, сведений и информационных свидетельств. Сегодня к защитным модулям выдвигаются чрезвычайно высокие требования, касающиеся, в том числе и необходимости в комплексном, повсеместном подходе.

Служба безопасности не справится

Чтобы не столкнуться с ситуацией, в рамках которой нанятые мастера попросту не сумели выполнить свои непосредственные обязанности, руководитель должен:

- Обучить обнаружению критических событий.

- Научить анализу тех или иных угроз.

- Рассказать о методах противостояния.

- Ввести должностные стандарты и регламенты.

- Проработать пошаговые инструкции.

Что больше всего мешает выстраивать систему

Сегодня в числе общеизвестных выкладок присутствует целых пять основных фактов, встающих на пути в виде препятствий у каждого бизнесмена, реализующего комплекс мер по протекции предприятия от внешних и внутренних угроз:

- низкая квалификация в профильной отрасли;

- нехватка профессионалов;

- чрезмерная экономия на сопутствующей отрасли;

- страх потери, казалось бы, нужных специалистов.

Избавившись от представленных проблем, руководитель без особого труда займется операциями по повышению эффективности вверенной ему СБ.

Какие задачи стоят перед новообразованной службой

Нетрудно догадаться, что практически все основные дела только что созданной структуры безопасности должны пролегать в двух плоскостях:

- защита любой информации, представляющей интерес для фирмы;

- предотвращение случаев утечки данных в сторону конкурентов;

- обеспечение стабильного операционного функционирования бренда;

- развитие кадрового состава, увеличение числа мастеров своего дела;

- протекция от нападок со стороны партнеров и так далее.

Абсолютно все перечисленные аспекты в обязательном порядке разбиваются на множества шагов, с последующей их тщательной, внимательной и аккуратной проработкой.

Принципы обеспечения безопасности в компании

К числу таковых относятся:

- создание нормативной отчетности;

- установление брендовой политики;

- оформление инструкций по реагированию на разные ситуации;

- непрерывность и комплексность подхода;

- повсеместная координация;

- адресация управления персоналам.

Сюда входят такие принципиальные моменты, как экономность, прозрачность и открытость всех образуемых структур. Причем один из самых важных этапов заключается именно в приобретении профильного программного обеспечения, позволяющего структурировать все имеющиеся на предприятии информационные выкладки.

Шпаргалка распознавания угроз

Общие рекомендации, выдаваемые персоналу новообразованной СБ, имеют приблизительно такой вид:

- всесторонний подход к каждой ситуации;

- действие по минимальному набору документации;

- применение средств обнаружения и профилактики;

- тщательный и внимательный подбор членов команды;

- развитие лояльности специалистов;

- использование безопасного, надежного ПО.

Подобные советы в обязательном порядке отражаются в нормативных, правоприменительных и внутрикорпоративных инструкциях компании.

Международные организации, предоставляющие услуги по аутсорсинговому обслуживанию в области корпоративной безопасности

Сегодня в сети можно найти огромное количество порталов, рассказывающих о тех или иных брендах, функционирование которых лежит исключительно в плоскости построения модулей СБ. К числу самых надежных предприятий подобного толка относятся:

- ControlRisks;

- Kroll;

- GPW LTD;

- Hartsecurity;

- G4S и так далее.

Профильных брендов, предлагающих аналогичные услуги в рамках общего коммерческого рынка, на самом деле очень много. Однако перечисленные организации обладают непререкаемым авторитетом однозначных лидеров для всей сферы в целом. Их клиенты — это крупные корпорации, индивидуальные предприниматели и небольшие юридические лица, официально зарегистрированные на территории различных стран.

Готовые решения для всех направлений

Ускорь работу сотрудников склада при помощи мобильной автоматизации. Навсегда устраните ошибки при приёмке, отгрузке, инвентаризации и перемещении товара.

Узнать больше

Мобильность, точность и скорость пересчёта товара в торговом зале и на складе, позволят вам не потерять дни продаж во время проведения инвентаризации и при приёмке товара.

Узнать больше

Обязательная маркировка товаров — это возможность для каждой организации на 100% исключить приёмку на свой склад контрафактного товара и отследить цепочку поставок от производителя.

Узнать больше

Скорость, точность приёмки и отгрузки товаров на складе — краеугольный камень в E-commerce бизнесе. Начни использовать современные, более эффективные мобильные инструменты.

Узнать больше

Повысь точность учета имущества организации, уровень контроля сохранности и перемещения каждой единицы. Мобильный учет снизит вероятность краж и естественных потерь.

Узнать больше

Повысь эффективность деятельности производственного предприятия за счет внедрения мобильной автоматизации для учёта товарно-материальных ценностей.

Узнать больше

Первое в России готовое решение для учёта товара по RFID-меткам на каждом из этапов цепочки поставок.

Узнать больше

Исключи ошибки сопоставления и считывания акцизных марок алкогольной продукции при помощи мобильных инструментов учёта.

Узнать больше

Получение сертифицированного статуса партнёра «Клеверенс» позволит вашей компании выйти на новый уровень решения задач на предприятиях ваших клиентов..

Узнать больше

Используй современные мобильные инструменты для проведения инвентаризации товара. Повысь скорость и точность бизнес-процесса.

Узнать больше

Показать все решения по автоматизации

Задачи систем КБ

К перечню таковых относятся:

- создание условий для нормальной работы;

- предотвращение всевозможных инцидентов;

- минимизация рисков;

- защита законных структур бизнеса;

- протекция информационных выкладок;

- проведение охранных мероприятий и так далее.

Принципы построения, процессы и направления корпоративной безопасности предприятия в обязательном порядке направляются как во внутреннюю, так и во внешнюю сторону деятельности фирмы. Причем немаловажную роль играет факт использования персоналом какого-либо профессионального или непрофессионального программного обеспечения.

От качества и степени надежности софта зависят случаи утечки нужных данных, и именно поэтому владельцу бизнеса следует подумать о покупке по-настоящему стоящего своих денег ПО.

Для эффективного функционирования и автоматизации различных бизнес-процессов подходит софт от «Клеверенс», который позволяет не только быстро и безопасно проводить все операции, но и помогает повысить эффективность работы предприятия в целом.

Основные виды угроз интересам компании

К числу таковых относятся:

- конкуренция;

- человеческий фактор;

- деятельность государственных органов;

- организованная преступность;

- техногенные и природные катастрофы.

Сотрудники обязаны иметь достойный ответ на проблему любого характера.

Функционирование СБ осуществляется на принятии во внимание следующих принципов:

- комплексность;

- своевременность;

- плановость;

- централизация;

- кооперация;

- законность;

- активность и так далее.

Средства обеспечения протекции

Могут быть техническими, организационными, информационными, финансовыми, правовыми, кадровыми и интеллектуальными.

Подсистемы охранительных структур

К числу таковых относятся следующие разновидности модулей безопасности:

- информационная;

- кадровая;

- физическая;

- личная;

- территориальная;

- правовая и пр.

Причем с любым из перечисленных аспектов должен взаимодействовать отдельный специалист, обладающий соответствующими компетенциями.

Способы функционирования СБ

Основы, риски и задачи корпоративной безопасности организации при проработке инструкций должны учитывать следующий набор методик:

- изменение местоположения;

- устранение объекта опасности;

- маскировка настоящего положения дел;

- активация охранных структур.

Нетрудно догадаться, что на каждый регламент пишется собственная пошаговая инструкция, шаги которой проанализированы заранее.

Служба безопасности компании

Как уже говорилось ранее, в небольших организациях сопутствующий отдел должен состоять из, максимум, трех людей — управленца, заместителя и аналитика. В рамках более крупных компаний ячейка расширяется соответственно габаритам и конфигурации бизнеса.

Подготовка к созданию служб, департаментов, руководителей и отделов комплексной корпоративной безопасности

Здесь основную роль играет плановый подход — предварительное оформление всех будущих шагов. После создания определенной нормативной документации ответственный человек должен неукоснительно следовать заранее созданной схеме действий. Нетрудно догадаться, что основной момент заключается, в том числе и в проработке внутриполитических стандартов для всей фирмы в целом. Заниматься подобными операциями должен сотрудник, спокойной обращающийся с текущими разделами законодательства Российской Федерации. Даже у небольшой фирмы на содержание СБ уходит порядка 3 000 000 рублей в год. Именно поэтому цена ошибки велика, так как данные активы направлены не на увеличение прибыли, а на снижение возможных расходов.

Особенность построения охранительных служб в условиях экономического кризиса

В 2021 году бизнесу пришлось столкнуться со множеством проблем, касающихся международной пандемии и предпосылок надвигающегося финансового упадка. Добиться немалых успехов в деле создания эффективной и оптимальной протекции сегодня можно только с использованием следующих принципов:

- определение направлений, оставляемых на аутсорсинг;

- привлечение сотрудников непрофильных отделов к антикризисным процессам;

- внутрикорпоративные расследования;

- вычисление ненадежных партнеров и контрагентов;

- внесение изменений в общие концепции и так далее.

Модернизации должна подвергаться, в том числе и политика обеспечения безопасности на корпоративных мероприятиях.

Количество показов: 12407

ГОСТ Р ИСО/МЭК 27002-2021

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

Информационные технологии

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

Свод норм и правил применения мер обеспечения информационной безопасности

Information technology. Security techniques. Code of practice for information security controls

ОКС 35.030

Дата введения 2021-11-30

Предисловие

1 ПОДГОТОВЛЕН Федеральным государственным учреждением «Федеральный исследовательский центр «Информатика и управление» Российской академии наук» (ФИЦ ИУ РАН), Обществом с ограниченной ответственностью «Информационно-аналитический вычислительный центр» (ООО ИАВЦ) и Акционерным обществом «Эшелон — Северо-Запад» (АО «Эшелон-СЗ») на основе собственного перевода на русский язык англоязычной версии стандарта, указанного в пункте 4

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 022 «Информационные технологии»

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ

Приказом Федерального агентства по техническому регулированию и метрологии от 20 мая 2021 г. N 416-ст

4 Настоящий стандарт идентичен международному стандарту ИСО/МЭК 27002:2013* «Информационные технологии. Методы и средства обеспечения безопасности. Свод норм и правил применения мер обеспечения информационной безопасности» (ISO/IEC 27002:2013 «Information technology — Security techniques — Code of practice for information security controls», IDT), включая технические поправки: Cor.1:2014; Cor.2:2015.

Технические поправки к указанному международному стандарту, принятые после его официальной публикации, внесены в текст настоящего стандарта и выделены двойной вертикальной линией, расположенной на полях соответствующего текста, а обозначение и год принятия технической поправки приведены в скобках после соответствующего текста (в примечании к тексту).

ИСО/МЭК 27002 разработан подкомитетом ПК 27 «Методы и средства обеспечения безопасности ИТ» Совместного технического комитета СТК 1 «Информационные технологии» Международной организации по стандартизации (ИСО) и Международной электротехнической комиссии (МЭК).

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном

приложении ДА

5 ВЗАМЕН

ГОСТ Р ИСО/МЭК 27002-2012

6 Некоторые положения международного стандарта, указанного в пункте 4, могут являться объектом патентных прав. ИСО и МЭК не несут ответственности за идентификацию подобных патентных прав

Правила применения настоящего стандарта установлены в

статье 26 Федерального закона от 29 июня 2015 г. N 162-ФЗ «О стандартизации в Российской Федерации «. Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе «Национальные стандарты», а официальный текст изменений и поправок — в ежемесячном информационном указателе «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске ежемесячного информационного указателя «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования — на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (www.gost.ru)

Введение

0.1 Общие положения

Настоящий стандарт предназначен для использования организациями в качестве справочного материала при выборе мер обеспечения информационной безопасности (ИБ) в процессе внедрения системы менеджмента информационной безопасности (СМИБ) на основе ИСО/МЭК 27001 [10] или в качестве руководства для организаций, реализующих общепринятые меры обеспечения ИБ. Настоящий стандарт также предназначен для использования при разработке отраслевых руководств и руководств для конкретных организаций по менеджменту информационной безопасности с учетом характерных для них рисков ИБ

).

_______________

Положения настоящего стандарта должны рассматриваться с учетом требований национальных нормативных актов и стандартов Российской Федерации в области защиты информации.

Организации всех типов и размеров (включая государственный и частный сектор, коммерческие и некоммерческие организации) собирают, обрабатывают, хранят и передают информацию в различной форме, в том числе электронную, физическую и устную (например, переговоры и презентации).

Ценность информации выходит за рамки написанных слов, цифр и изображений: знания, концепции, идеи и бренды являются примерами нематериальных форм информации. Во взаимосвязанном мире информация и связанные с ней процессы, системы, сети и персонал, участвующий в их эксплуатации, обработке и защите, являются активами, которые, как и другие важные бизнес-активы, представляют ценность для бизнеса организации и, следовательно, заслуживают или нуждаются в защите от различных угроз.

Активы подвержены как преднамеренным, так и случайным угрозам, поскольку связанные с ними процессы, системы, сети и люди имеют присущие им уязвимости. Изменения в бизнес-процессах и системах или другие внешние изменения (такие, как новые законы и нормативные акты) могут создавать новые риски ИБ. Следовательно, учитывая множество способов использования уязвимостей угрозами для нанесения вреда организации, риски ИБ всегда будут присутствовать. Эффективная защита информации снижает эти риски, защищая организацию от угроз и уязвимостей, и тем самым уменьшает влияние рисков на ее активы.

ИБ достигается путем внедрения подходящего набора мер обеспечения ИБ, включая политики, процессы, процедуры, организационные структуры и функции программного и аппаратного обеспечения. Эти меры необходимо установить, внедрить, контролировать, пересматривать и улучшать, где это необходимо, для достижения конкретных целей безопасности и бизнеса организации. СМИБ, как это определено в ИСО/МЭК 27001 [10], дает целостное и скоординированное представление о рисках ИБ организации для целей реализации всеобъемлющего набора мер обеспечения ИБ в рамках общей системы менеджмента.

Многие информационные системы не разрабатывались безопасными в контексте ИСО/МЭК 27001 [10] и настоящего стандарта. Безопасность, которая может быть достигнута с помощью технических средств, ограничена и должна поддерживаться надлежащим управлением и процедурами. Процесс определения мер обеспечения ИБ, которые должны быть внедрены, требует тщательного планирования и внимания к деталям. Эффективная СМИБ нуждается в поддержке со стороны всех работников организации. Также может потребоваться участие акционеров, поставщиков или других внешних сторон. Кроме того, могут потребоваться консультации внешних специалистов.

В более общем смысле внедрение эффективной СМИБ повышает уверенность руководства и других заинтересованных сторон в том, что активы организации находятся в безопасности и защищены от вреда, тем самым способствуя ведению бизнеса.

0.2 Требования информационной безопасности

Крайне важно, чтобы организация определила применимые требования безопасности. Существует три основных источника требований безопасности:

a) оценка рисков для организации с учетом общей бизнес-стратегии и целей организации. Посредством оценки риска выявляют угрозы активам, оценивают уязвимости, вероятности возникновения и предполагаемое потенциальное воздействие;

b) юридические, законодательные, нормативные и договорные требования, которые должна выполнять организация, ее торговые партнеры, подрядчики и поставщики услуг, а также их социально-культурная среда;

с) набор принципов, целей и требований бизнеса по обращению, обработке, хранению, передаче и архивированию информации, которые организация разработала для поддержки своей деятельности.

Ресурсы, используемые для внедрения мер обеспечения ИБ, должны быть соизмеримы с ущербом для бизнеса, к которому могут привести проблемы безопасности при отсутствии этих мер. Результаты оценки рисков могут стать основанием для принятия соответствующих решений руководством и помогут расставить приоритеты для управления рисками ИБ и внедрения мер обеспечения ИБ, выбранных для защиты от этих рисков.

ИСО/МЭК 27005 [11] предоставляет руководство по менеджменту рисков ИБ, которое включает в себя рекомендации по оценке, коммуникации, мониторингу и пересмотру рисков.

0.3 Выбор мер обеспечения информационной безопасности

Меры обеспечения ИБ могут быть выбраны как из настоящего стандарта, так и из других источников. При необходимости могут быть разработаны новые меры для удовлетворения специфичных потребностей организации.

Выбор мер обеспечения ИБ зависит от организационных решений, основанных на критериях принятия риска, вариантах обработки риска и общем подходе к управлению рисками, применяемом в организации, а также должен учитывать соответствующее национальное и международное законодательство и нормативное регулирование. При выборе мер для обеспечения надежной информационной безопасности необходимо предполагать, как меры могут взаимодействовать между собой.

Некоторые из мер обеспечения ИБ, приведенных в настоящем стандарте, могут рассматриваться как руководство по менеджменту ИБ и применимы для большинства организаций. Информация о мерах обеспечения ИБ и руководстве по их применению приведена ниже. Более подробная информация о выборе мер обеспечения ИБ и других вариантах обработки риска содержится в ИСО/МЭК 27005 [11].

0.4 Разработка собственных рекомендаций

Настоящий стандарт можно рассматривать как основу для разработки рекомендаций, специфичных для организации. Не все меры обеспечения ИБ и рекомендации из настоящего свода норм и правил могут быть применимы. Кроме того, могут потребоваться дополнительные меры и рекомендации, не включенные в настоящий стандарт. В документы, содержащие дополнительные рекомендации или меры, где это применимо, полезно включать перекрестные ссылки на соответствующие пункты настоящего стандарта для облегчения проведения проверки соответствия аудиторами и партнерами по бизнесу.

0.5 Вопросы жизненного цикла

Информация имеет свой естественный жизненный цикл, начинающийся от ее создания, проходящий через хранение, обработку, использование и передачу и заканчивающийся ее устареванием или полным уничтожением. Ценность активов и риски для них могут изменяться в течение жизненного цикла (например, ущерб от несанкционированного раскрытия или от кражи финансовых отчетов компании менее значителен после их официального опубликования), однако ИБ в разной степени важна на всех этапах жизненного цикла.

ИБ должна приниматься во внимание на каждом этапе жизненного цикла информационных систем, в пределах которого они планируются, конкретизируются, проектируются, разрабатываются, тестируются, внедряются, используются, поддерживаются и выводятся из эксплуатации. Новые системные разработки и изменения в существующих системах предоставляют организациям возможность обновления и совершенствования мер обеспечения ИБ, принимая во внимание совершившиеся инциденты, а также текущие и прогнозируемые риски ИБ.

0.6 Связанные стандарты

В то время как настоящий стандарт содержит руководство по применению достаточно широкого комплекса мер обеспечения ИБ, универсально применимого во множестве организаций различного типа, в других стандартах семейства ИСО/МЭК 27000 представлены дополнительные рекомендации или требования в отношении других частных аспектов менеджмента ИБ.

Для общего ознакомления как с системой менеджмента информационной безопасности, так и с семейством стандартов следует обращаться к ИСО/МЭК 27000. Данный стандарт содержит глоссарий, формально определяющий большинство терминов, используемых в семействе стандартов ИСО/МЭК 27000, и описывает сферу и предназначение других стандартов этого семейства.

1 Область применения

В настоящем стандарте содержатся рекомендации по созданию и практическому использованию в организации системы менеджмента информационной безопасности (СМИБ), включая вопросы выбора, внедрения и применения полноценного набора мер обеспечения ИБ, соответствующих совокупности имеющихся в данной организации рисков ИБ.

Настоящий стандарт предназначен для использования организациями, которые намерены:

a) выбрать меры обеспечения ИБ в процессе внедрения системы менеджмента информационной безопасности на основе ИСО/МЭК 27001 [10];

b) внедрить общепринятые меры обеспечения ИБ;

c) разработать свои собственные руководства по менеджменту ИБ.

2 Нормативные ссылки

В настоящем стандарте использована нормативная ссылка на следующий стандарт. Для датированных ссылок применяют только указанное издание, для недатированных — последнее издание (включая все изменения).

ISO/IEC 27000, Information technology — Security techniques — Information security management systems — Overview and vocabulary (Информационные технологии. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Общий обзор и терминология)

3 Термины и определения

В настоящем стандарте применены термины по ИСО/МЭК 27000.

4 Структура стандарта

Настоящий стандарт состоит из 14 разделов, содержащих в совокупности 114 конкретных мер обеспечения ИБ, сгруппированных в 35 основных категорий.

4.1 Разделы

Каждый раздел, посвященный мерам обеспечения ИБ, содержит описание одной или нескольких основных категорий.

Порядок следования разделов в настоящем стандарте не отражает их важности. В зависимости от обстоятельств меры обеспечения ИБ из одного или всех разделов могут быть применимы, поэтому каждая организация при использовании настоящего стандарта должна определить важность и применимость мер для себя и отдельных бизнес-процессов. Кроме того, порядок следования пунктов в разделах настоящего стандарта не предполагает распределения их по приоритету.

4.2 Категории мер обеспечения информационной безопасности

Каждая основная категория содержит:

a) цель применения мер, которая содержит описание того, что должно быть достигнуто;

b) одну или несколько мер обеспечения ИБ, которые могут быть применены для достижения цели применения меры.

Описание меры обеспечения ИБ структурировано следующим образом:

Мера обеспечения ИБ

Определяет конкретную формулировку меры, направленную на достижение цели применения меры.

Руководство по применению

Предоставляет более подробную информацию для помощи в реализации меры и достижения целей управления. Руководство может не совсем подходить или быть недостаточным для всех ситуаций и может не соответствовать специфичным требованиям организации к мере обеспечения ИБ.

Дополнительная информация

Содержит дополнительную информацию, которую следует принять во внимание, например вопросы юридического характера или ссылки на другие стандарты. Если дополнительной информации нет, то эта часть отсутствует.

5 Политики информационной безопасности

5.1 Руководящие указания в части информационной безопасности

|

Цель: Обеспечить управление и поддержку высшим руководством информационной безопасности в соответствии с требованиями бизнеса, соответствующими законами и нормативными актами. |

5.1.1 Политики информационной безопасности

Мера обеспечения ИБ

Совокупность политик ИБ должна быть определена, утверждена руководством, опубликована и доведена до сведения всех работников организации и соответствующих внешних сторон.

Руководство по применению

На высоком уровне организация должна определить «политику ИБ», которую утверждает руководство и в которой изложен подход организации к достижению целей ИБ.

Политики ИБ должны учитывать требования, порождаемые:

a) бизнес-стратегией;

b) нормативными актами, требованиями регуляторов, договорами;

c) текущей и прогнозируемой средой угроз ИБ.

Политика ИБ должна содержать положения, касающиеся:

a) определения ИБ, целей и принципов, которыми необходимо руководствоваться в рамках деятельности, связанной с ИБ;

b) определения ролей по менеджменту ИБ и распределения общих и конкретных обязанностей;

c) процессов обработки отклонений и исключений;

d) лиц, несущих ответственность за неисполнение политик ИБ.

На более низком уровне политику ИБ необходимо поддерживать политиками, относящимися к конкретным направлениям в обеспечении ИБ, которые далее предусматривают внедрение мер обеспечения ИБ и, как правило, структурируются для удовлетворения потребностей определенных групп в организации или для охвата определенных областей.

Примерами таких областей политик могут быть:

a) управление доступом (раздел 9);

b) категорирование и обработка информации (см. 8.2);

c) физическая безопасность и защита от воздействия окружающей среды (раздел 11);

d) области, ориентированные на конечного пользователя:

1) допустимое использование активов (см. 8.1.3);

2) «чистый стол» и «чистый экран» (см. 11.2.9);

3) передача информации (см. 13.2.1);

4) мобильные устройства и дистанционная работа (см. 6.2);

5) ограничения на установку и использование программного обеспечения (см. 12.6.2);

e) резервное копирование (см. 12.3);

f) передача информации (см.13.2);

g) защита от вредоносных программ (см. 12.2);

h) управление техническими уязвимостями (см. 12.6.1);

i) криптография (раздел 10);

j) безопасность коммуникаций (раздел 13);

k) конфиденциальность и защита персональных данных (см. 18.1.4);

I) взаимоотношения с поставщиками (раздел 15).

Эти политики должны быть доведены до сведения всех работников и причастных внешних сторон в актуальной, доступной и понятной для предполагаемого читателя форме, например в контексте «программы информирования, обучения и практической подготовки (тренинги) в области информационной безопасности» (см. 7.2.2).

Дополнительная информация

Потребность во внутренних политиках ИБ варьируется в зависимости от организации. Внутренние политики особенно полезны в крупных организациях, где лица, определяющие и утверждающие необходимый уровень мер обеспечения ИБ, отделены от лиц, реализующих эти меры; или в ситуациях, когда политика распространяется на многих людей или на многие функции в организации. Политики ИБ могут быть оформлены в виде единого документа, например «Политика информационной безопасности», или в виде набора отдельных, но связанных документов.

Если какие-либо политики ИБ распространяются за пределы организации, то следует следить за тем, чтобы никакая конфиденциальная информация не была разглашена.

Некоторые организации используют другие термины для документов-политик, например «Стандарты», «Инструкции», «Правила».

5.1.2 Пересмотр политик информационной безопасности

Мера обеспечения ИБ

Политики ИБ должны пересматриваться через запланированные интервалы времени или в случае происходящих существенных изменений для обеспечения уверенности в сохранении их приемлемости, адекватности и результативности.

Руководство по применению

Каждой политике должен быть назначен владелец, за которым утверждена ответственность по разработке, пересмотру и оценке. Пересмотр должен включать в себя оценку возможностей для улучшения политик организации и подхода к менеджменту ИБ в ответ на изменения в среде организации, обстоятельств бизнеса, применимых нормативных и правовых актах или технической среде.

При пересмотре политик ИБ следует учитывать результаты проверок со стороны высшего руководства.

Высшее руководство должно утвердить пересмотренную политику.

6 Организация деятельности по информационной безопасности

6.1 Внутренняя организация деятельности по обеспечению информационной безопасности

|

Цель: Создать структуру органов управления для инициирования и контроля внедрения и функционирования ИБ в организации. |

6.1.1 Роли и обязанности по обеспечению информационной безопасности

Мера обеспечения ИБ

Все обязанности по обеспечению ИБ должны быть определены и распределены.

Руководство по применению

Разделение обязанностей по обеспечению ИБ необходимо осуществлять в соответствии с политиками ИБ (см. 5.1.1). Должны быть определены обязанности по защите конкретных активов и выполнению конкретных процессов ИБ. Там, где это необходимо, обязанности следует дополнять более подробным руководством для конкретных мест и средств обработки информации.

Лица, за которыми закреплены обязанности, связанные с ИБ, могут делегировать задачи по обеспечению безопасности другим. Но поскольку ответственность остается лежать на них, они должны удостовериться, что все делегированные задачи были выполнены корректно.

Должны быть определены области, за которые лица несут ответственность. В частности, следует проделать следующее:

a) активы и процессы ИБ должны быть идентифицированы и описаны;

b) для каждого актива или процесса ИБ следует назначить ответственное лицо, при этом следует детально задокументировать возложенную ответственность;

c) должны быть определены и задокументированы уровни полномочий;

d) чтобы иметь возможность выполнять возложенные обязанности, назначенные лица должны быть компетентны в области ИБ и им должна быть предоставлена возможность поддержания своих компетенций на должном уровне;

e) должны быть определены и задокументированы аспекты взаимодействия и контроля ИБ при взаимодействии с поставщиками.

Дополнительная информация

Многие организации назначают менеджера по ИБ, который в целом несет ответственность за разработку и внедрение системы менеджмента информационной безопасности и за выбор мер обеспечения ИБ.

Тем не менее, ответственность за выделение ресурсов и внедрение мер обеспечения ИБ часто ложится на отдельных менеджеров. Распространенной практикой является назначение владельца каждому активу, который затем становится ответственным за его постоянную защиту.

6.1.2 Разделение обязанностей

Мера обеспечения ИБ

Пересекающиеся обязанности и зоны ответственности должны быть разделены для уменьшения возможности несанкционированного или непреднамеренного изменения или нецелевого использования активов организации.

Руководство по применению

Следует позаботиться о том, чтобы одно и то же лицо не могло получить доступ к активам, изменять или использовать их без разрешения или возможности обнаружения такого действия. Инициирование события должно быть отделено от его авторизации. При разработке мер обеспечения ИБ следует учитывать возможность сговора.

Небольшие организации могут столкнуться с трудностями при разделении обязанностей, тем не менее данный принцип следует применять настолько, насколько это возможно и практически осуществимо. Там, где возникают трудности с разделением обязанностей, следует рассмотреть другие меры обеспечения ИБ, такие как мониторинг деятельности, ведение записей в журналах и контроль со стороны руководства.

Дополнительная информация

Разделение обязанностей — это метод снижения риска случайного или преднамеренного ненадлежащего использования активов организации.

6.1.3 Взаимодействие с органами власти

Мера обеспечения ИБ

Должны поддерживаться соответствующие контакты с уполномоченными органами власти.

Руководство по применению

В организациях должны действовать процедуры, определяющие, в каких случаях и кому следует связываться с органами власти (например, с правоохранительными, регулирующими или надзорными органами), и каким образом информация о выявленных инцидентах ИБ должна своевременно передаваться (например, если есть подозрения на возможное нарушение закона).

Дополнительная информация

Организации, подвергающиеся атакам из сети Интернет, вероятнее всего будут нуждаться в обращении к органам власти для принятия мер обеспечения ИБ против источника атаки.

Поддержание таких контактов может являться требованием, обеспечивающим менеджмент инцидентов ИБ (раздел 16) или процесс непрерывности бизнеса и действий в чрезвычайных ситуациях (раздел 17). Взаимодействие с регулирующими органами также полезно для прогнозирования и подготовки к предстоящим изменениям в законах и нормативных актах, применимых к организации. Стоит поддерживать контакты и с другими органами, такими как коммунальные и аварийные службы, поставщики электроэнергии, службы спасения, например пожарные (в связи с обеспечением непрерывности бизнеса), провайдеры телекоммуникационных услуг (в связи с обеспечением доступности линий связи и маршрутизацией), службы водоснабжения (для обеспечения своевременного охлаждения оборудования).

6.1.4 Взаимодействие с профессиональными сообществами

Мера обеспечения ИБ

Должно поддерживаться соответствующее взаимодействие с заинтересованными профессиональными сообществами и ассоциациями или форумами, проводимыми специалистами по безопасности.

Руководство по применению

Членство в специализированных группах или сообществах следует рассматривать как средство для:

a) получения актуальной информации о происходящем в сфере ИБ и расширения знаний о лучших практиках;

b) обеспечения актуальности и полноты понимания среды ИБ;

c) получения заблаговременных оповещений об опасностях, рекомендациях и исправлениях, касающихся атак и уязвимостей;

d) получения консультаций у специалистов по ИБ;

e) всестороннего обмена информацией о новых технологиях, продуктах, угрозах и уязвимостях;

f) обеспечения подходящих точек взаимодействия при обработке инцидентов ИБ (раздел 16).

Дополнительная информация

Для улучшения сотрудничества и координации в вопросах безопасности могут быть заключены соглашения об обмене информацией. Такие соглашения должны определять требования к защите конфиденциальной информации.

6.1.5 Информационная безопасность при управлении проектом

Мера обеспечения ИБ

ИБ должна рассматриваться при управлении проектом независимо от типа проекта.

Руководство по применению

ИБ должна быть интегрирована в метод(ы) управления проектами, чтобы гарантировать, что риски ИБ идентифицированы и обработаны в рамках проекта. Обычно это относится к любому проекту независимо от его характера, например проект для основного бизнес-процесса, ИТ, управления объектами и других вспомогательных процессов. Применяемые методы управления проектами должны предусматривать, что:

a) цели ИБ включены в цели проекта;

b) оценку риска ИБ проводят на ранней стадии проекта для определения необходимых вариантов его обработки;

c) ИБ является частью всех этапов применяемой методологии проекта.

Последствия для ИБ следует регулярно анализировать и пересматривать во всех проектах. Ответственность за ИБ должна быть установлена и распределена между точно определенными ролями, которые заданы в методах управления проектом.

6.2 Мобильные устройства и дистанционная работа

|

Цель: Обеспечить безопасность при дистанционной работе и использовании мобильных устройств. |

6.2.1 Политика использования мобильных устройств